Najpierw pojawiły się informacje o „ataku hackerskim”, obecnie wygląda na to że w grze jest ransomware: Colonial Pipeline (jeden z większych rurociągów transportujący paliwa w USA) został zamknięty prewencyjnie – tak aby uniemożliwić dalsze rozszerzanie infekcji. Wg źródeł ransomware uderzył w sieć IT (nie OT). –Michał Sajdak

Czytaj dalej »

Rząśnia. Czy ktoś słyszał z Was o takiej gminie? No więc: Tylko Kleszczów nazywany polskim Kuwejtem wyprzedził najbogatszą gminę [Rząśnia]. Skąd takie dochody? Za sprawą kopalni. A gdzie dochody tam i często pojawiają się przestępcy. W 2014 roku, „hackerzy-studenci” skutecznie wyprowadzili z Rząśni pół miliona złotych. Procedura była względnie prosta: Hakerzy…

Czytaj dalej »

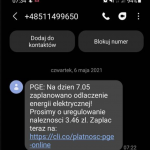

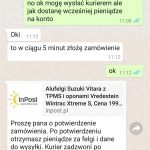

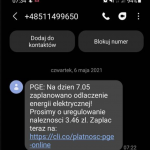

O nowym oszustwie wspominaliśmy już 23. kwietnia: Dzisiaj od Dominika dostaliśmy kolejny przykład tego oszustwa: Klasycznie, można się tutaj spodziewać czyszczenia kont delikwentów, którzy zechcą uregulować należność… Jak takie „czyszczenie” jest realizowane? Jak się uchronić? Jak wyglądają inne podobne ataki (albo i mniej podobne ale prowadzące do tego samego) –…

Czytaj dalej »

Dzisiaj jest ponoć Światowy Dzień Hasła ;-) No wiec niech będzie, kilka ciekawych materiałów od nas. Przechodząc do tematu zaanonsowanego w tytule – zmienianie czy wymuszanie zmiany hasła „bo tak” (np. raz na miesiąc) jest bez sensu, a nawet zmniejsza bezpieczeństwo haseł. Czy któryś z Waszych banków wymusza zmianę hasła…

Czytaj dalej »

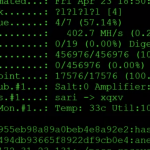

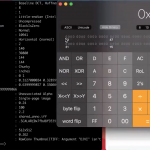

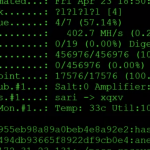

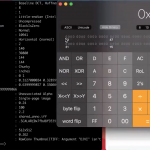

Z samą biblioteką prawdopodobnie już się gdzieś spotkaliście, natomiast dość zaskakująca jest podatność CVE-2021-22204: W skrócie – odczytując metadane np. z podstawionego pliku .jpg (czy mp4) można spowodować wykonanie kodu na komputerze / serwerze ofiary. Przyczyna? Eval na danych wyciąganych z analizowanego pliku plus dość zagmatwany kod (perlowcy powiedzą –…

Czytaj dalej »

W Securitum mamy już niemal 40 osób, w 2020 roku zrealizowaliśmy grubo ponad 400 testów penetracyjnych (~audytów bezpieczeństwa) oraz przeszkoliliśmy tysiące osób. Cały czas się mocno rozwijamy i poszukujemy osób aż na 3 różne stanowiska: osobę do działu kierowania projektami Account Managera/Specjalistę ds. szkoleń (popularnie handlowiec :-) -> możliwa również…

Czytaj dalej »

Jakiś czas temu opublikowaliśmy artykuł o ransomwarze “Babuk”. O grupie zrobiło się dosyć głośno po udanym ataku na główną jednostkę policji w Waszyngtonie, w wyniku którego wykradziono i zaszyfrowano ponad 250 GB danych: sekurakowi udało się przeprowadzić wywiad z przedstawicielem operatorów “Babuka”, z którego mogliśmy się dowiedzieć między innymi, że…

Czytaj dalej »

Signal to darmowy i bezpieczny komunikator dla systemów Android i iOS, a dzięki szyfrowaniu end-to-end, zarówno twórcy aplikacji, jak i osoby trzecie, nie są w stanie ani odczytać twoich wiadomości, ani podsłuchiwać twoich rozmów telefonicznych. Tym razem ekipa stojąca za Signalem wpadła na ciekawy pomysł przeprowadzenia dość nietypowej kampani reklamowej….

Czytaj dalej »

Na szkolenie można zapisać się bezpłatne, tylko z konta firmowego (limit 4 osoby per firma, jeśli potrzebujesz więcej wejściówek – możemy to zorganizować też bezpłatnie (max 10 osób) – pisz na ca@securitum.pl)

Czytaj dalej »

Niedawno obiecaliśmy, że opublikujemy pewnie bezpłatne materiały na sekurak.tv. Więc teraz to robimy :) Zanim jednak zaczniesz czytać dalej – zasubskrybuj nasz kanał (i włącz powiadomienia – czyli ikonka dzwoneczka z opcją All): – dDzięki temu otrzymasz automatyczne powiadomienia o kolejnych materiałach na sekurak.tv W każdym razie dajemy Wam dostęp…

Czytaj dalej »

Szczegóły podatności można znaleźć tutaj. Exim to naprawdę popularny serwer pocztowy (~60% udziału w całym rynku). Przechodząc do szczegółów, ekipa Qualys pisze tak: Przeaudytowaliśmy serwer pocztowy Exim i zlokalizowaliśmy 21 podatności. 11 z nich można wykorzystać lokalnie, 10 z nich zdalnie. We recently audited central parts of the Exim mail…

Czytaj dalej »

Margonem to kultowa gra komputerowa z gatunku MMORPG rozgrywana w przeglądarce internetowej. Choć gra czasy swojej świetności (podobnie jak Tibia) ma już dawno za sobą, to jej popularność dalej utrzymuje się na dość wysokim poziomie: * Statystyki SimilarWeb dotyczące strony margonem.pl. Strona generuje ruch w wysokości 2 milionów odwiedzin miesięcznie….

Czytaj dalej »

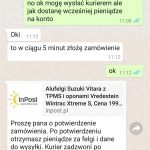

Tomek dał nam znać o ciekawym combo. Zaczyna się klasycznie, czyli oszust typuje sprzedającego na OLX i socjotechniką próbuje skłonić go do kliknięcia linku: Jak widać powyżej, w razie problemów jest i gotowa fraza „to słownik poprawił”. W końcu ofiara ląduje pod adresem get[.]inpost[.]cam (dobrze, że nie inpost.scam ;-) i…

Czytaj dalej »

W styczniu informowaliśmy o akcji organów ścigania wymierzonej w jeden z największych botnetów ostatniej dekady – “Emotet”. * Fragment z akcji na Ukrainie. Europol stworzył również infografikę, która w prosty i przejrzysty sposób przedstawia możliwości botnetu oraz sposoby jego dystrybucji: W celu utylizacji botnetu, organy ścigania dodały specjalny moduł odpowiedzialny…

Czytaj dalej »

Od poniedziałku użytkownicy iPhone’ów mogą cieszyć się aktualizacją 14.5 systemu iOS. Jedną z większych zmian jest ta dotycząca prywatności. Od teraz to użytkownik decyduje o tym, czy wyraża zgodę na śledzenie przez daną aplikację: Apple opublikowało również film omawiający ten temat: Bez większego echa przeszła natomiast łatka bezpieczeństwa, w której…

Czytaj dalej »