We wpisie prezentujemy wybrane ataki na polskich internautów (zobaczcie też zestawienie z zeszłego tygodnia). Wpadła Wam w oko złośliwa kampania? Komentujcie lub piszcie na sekurak@sekurak.pl. Poprzednie przeglądy: 6–19.09.2021 20–26.09.2021 Atak tygodnia: Telefony z „działów bezpieczeństwa” banków. Schemat oszustwa jest niezmienny od miesięcy, tzn. cyberprzestępca twierdzi, że ktoś wykonał nieautoryzowany przelew…

Czytaj dalej »

Nieco enigmatyczną sprawę, którą postaramy się nieco rozwikłać, opisuje Policja: Sądeczanka przed południem odebrała telefon od mężczyzny, który podał się za pracownika działu bezpieczeństwa banku i zapytał, czy tego dnia robiła jakiś przelew. Kiedy zaprzeczyła, poinformował ją, że prawdopodobnie doszło do włamania na jej konto i że placówka musi zgłosić…

Czytaj dalej »

Łatkę powinniście dostać automatycznie, choć możecie to przyspieszyć ręcznie. W sumie załatano 4 podatności bezpieczeństwa (za jedną wypłacono nagrodę $20 000), z tego dwie były / są wykorzystywane do ataków na użytkowników: [$TBD][1252918] High CVE-2021-37975 : Use after free in V8. Reported by Anonymous on 2021-09-24 [$NA][1251787] Medium CVE-2021-37976 :…

Czytaj dalej »

Pegasus, czyli chyba najbardziej głośne narzędzie umożliwiające niewidzialne szpiegowanie telefonów. Kto by nie chciał sprawdzić czy jego telefon nie jest zainfekowany i ewentualnie usunąć szkodnika? Talos opisuje historię spreparowanej strony podszywającej się pod Amnesty International oraz udostępniającej oprogramowanie Anti Pegasus: Co dalej? Można pobrać to oprogramowanie, które „coś robi” albo…

Czytaj dalej »

W ramach współpracy z Just Join IT podrzucamy kilka ofert pracy, które mogą Was zainteresować (kwoty poniżej – brutto / netto B2B) 1. Incident Response Team LeadSnowflake35 000 – 70 000 PLNhttps://bit.ly/2Xxcy9q Snowflake rekrutuje! 😎 To jedna z wiodących firm zajmujących się chmurami, która rozwija się na tyle szybko, że…

Czytaj dalej »

Czy słyszeliście kiedyś o podejściu Zero Trust – czyli dość zdroworozsądkowym podejściu do bezpieczeństwa sieci? W pewnym sensie to przeciwieństwo „Full Trust” stosowanego w wielu polskich (i nie tylko) firmach. Jedna duża sieć albo i wiele sieci – ale bez filtrowania ruchu, hasła administracyjne wpisane do jednego pliku i współdzielone…

Czytaj dalej »

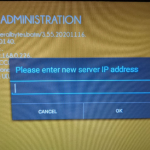

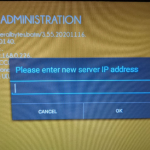

W 2019 roku opisywaliśmy nietypowe złośliwe oprogramowanie Cutlet Maker, które umożliwiało atakującemu z fizycznym dostępem do bankomatu opróżnienie wszystkich kasetek z pieniędzmi – bez konieczności posiadania jakiejkolwiek karty płatniczej (tzw. jackpotting). Zapewnienia bezpieczeństwa w przypadku tradycyjnych bankomatów nie ułatwiał fakt, że większość urządzeń korzystała z przestarzałego już Windowsa XP. Z…

Czytaj dalej »

Jeśli ostatnich kilku lat nie spędziliście w jaskini, to najprawdopodobniej zetknęliście się z TikTokiem, czyli chińską mobilną aplikacją internetową, umożliwiającą użytkownikom publikowanie krótkich materiałów wideo. Wprawdzie platforma ta nie słynie z treści z „górnej półki”, jednak i od tej reguły zdarzają się pewne wyjątki: Powyższe nagranie zostało pierwotnie zamieszczone na…

Czytaj dalej »

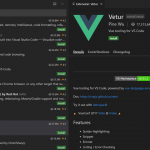

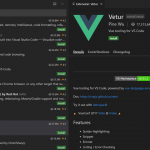

Visual Studio Code to popularny, darmowy edytor kodu, stworzony przez firmę Microsoft. Oprogramowanie zawiera wsparcie między innymi w zakresie debugowania kodu, zarządzania wersjami kodu źródłowego za pośrednictwem systemu kontroli wersji Git czy automatycznego uzupełniania kodu IntelliSense. Jedną z głównych zalet VS Code jest możliwość rozbudowywania jego funkcjonalności za pomocą różnorodnej…

Czytaj dalej »

Dla pewności – chodzi o rozwiązania VPN dające zdalny dostęp pracownikom do firm (a nie rozwiązania zapewniające „prywatność”). Pełen dokument możecie pobrać z tego miejsca. Dla niektórych może być zaskakująca jedna z pierwszych rekomendacji, zostawiających jako jedyną alternatywę IPsec-a…: Avoid selecting non-standard VPN solutions, including a class of products referred…

Czytaj dalej »

We wpisie prezentujemy wybrane ataki na polskich internautów (zobaczcie też zestawienie z zeszłego tygodnia). Wpadła Wam w oko złośliwa kampania? Komentujcie lub piszcie na sekurak@sekurak.pl. Fałszywa aplikacja mObywatel. Niektóre osoby otrzymały SMS informujący o rzekomej wygranej w „Loterii Narodowej”. Zamieszczone linki prowadziły do strony wyniki-loterii[.]net, która sprawia wrażenie prawdziwego Google…

Czytaj dalej »

Opera to darmowa przeglądarka internetowa, tworzona i rozwijana przez należącą do chińskiego konsorcjum norweską firmę Opera Software ASA. Przeglądarka ta, za sprawą szeroko zakrojonej kampanii reklamowej w mediach społecznościowych, stała się szczególnie popularna w wersji GX, która – w przeciwieństwie do „zwykłej” Opery – zawiera wiele udogodnień powstałych z myślą…

Czytaj dalej »

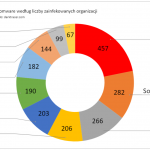

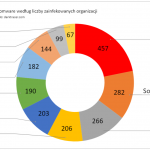

W tym artykule przedstawione zostaną najważniejsze techniki i narzędzia wykorzystywane w atakach na sieci korporacyjne przez operatorów grupy Conti. Szczegółowy opis każdego z przypadków to materiał na oddzielny artykuł, zatem w tym tekście skupiono się wyłącznie na zobrazowaniu jak działa operator jednej z najskuteczniejszych grup ransomware na świecie. Kim jest…

Czytaj dalej »

Zaczniemy od sprostowania kierowanego do wielu mediów, które zapewne niebawem będą donosić o „wielkim wycieku danych osobowych z Linkedin”: Baza była wcześniej sprzedawana, ale jak widać nie było wielu chętnych. Udostępniona została więc na (prywatnym) kanale na Telegramie. Jak donosi The Record Media linki prowadzą do Torrenta: 2. „Wyciek” to…

Czytaj dalej »

Jakiś czas temu informowaliśmy Was o wersji 14.8 iOS, która zawierała poprawki szeregu krytycznych podatności, w tym exploita FORCEDENTRY, umożliwiającego operatorom Pegasusa zdalne zainfekowanie urządzenia ofiary przy użyciu spreparowanej wiadomości iMessage: Z kolei 23 września 2021 roku pojawiła się aktualizacja iOS 12.5.5, której głównym celem jest zabezpieczenie starszych modeli iPhone’ów…

Czytaj dalej »