Media donoszą, że podatne mogą być względnie świeże modele samochodów Mazda (wyprodukowane w przedziale lat 2014 – 2017): They drove a 2014 to 2017 model Mazda, and they had tuned into KUOW, 94.9 on the FM dial, the NPR station. No właśnie, co się działo kiedy „ofiary” słuchały radia KUOW?…

Czytaj dalej »

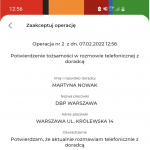

No więc, dzwoni do Ciebie ktoś, kto przedstawia się jako „konsultant” mBanku. Numer niewiele mówiący, lub nawet numer prawdziwej infolinii bankowej. Ale kto czyta Sekuraka, ten wie że numer dzwoniącego można w łatwy i efektywny sposób podrobić. No więc jak sprawdzić czy rzeczywiście dzwoni do nas osoba z mBanku? Poprosiłem…

Czytaj dalej »

Jak to z każdym dobrym produktem bywa – marketing marketingiem, ale to dopiero demo na żywo potrafi przekonać nieprzekonanych. Vice opisuje właśnie historię dema Pegasusa dla nowojorskiej policji. Ale przy okazji ciekawostka, dziennikarz dotarł do e-maila przesyłanego w ramach „pokazu” możliwości narzędzia. Mail jest wprawdzie z 2015 roku, ale załączony…

Czytaj dalej »

Hack Bitfinex „pochłonął” blisko 120 000 BTC, a ~właśnie udało się odzyskać ~94636 BTC. Jakim cudem? Wg śledczych przestępcy mieli backup w cloudzie ;-) niby zaszyfrowany, ale udało się go odszyfrować: 31. stycznia 2022 r. organy ścigania uzyskały dostęp do portfela 1CGA4 poprzez odszyfrowanie pliku zapisanego na koncie cloudowym LICHTENSTEIN…

Czytaj dalej »

![Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed] Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed]](https://sekurak.pl/wp-content/uploads/2022/02/efekt-150x150.png)

Kliiiiikbait – bo sposób nie był banalny! A nie, czekaj, sposób był banalny, jak już się wiedziało co i jak. No dobra, nie taki banalny. Ech… zobaczmy o co chodziło w bugu, który został wykorzystany bojowo 3 lata temu i nieco później załatany. Idąc od końca, efekt na koncie gracza-hackera…

Czytaj dalej »

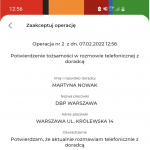

Na wstępie – żeby wykonać weryfikację, musisz posiadać aktywną appkę mobilną banku – IKO. No więc, dzwoni konsultant lub „konsultant” z PKO BP (może nawet widzisz prawdziwy numer infolinii bankowej – może to być spoofing numeru) i prosi Cię o jakieś dane. Grzecznie poproś: chciałbym zweryfikować pana/pani tożsamość w appce…

Czytaj dalej »

O tutaj. Prosty serwis umożliwia prześledzenie hashowania przykładowego ciągu krok po kroku, w wybranym przez siebie tempie. Całość oczywiście zawiera stosowne objaśnienia: Przyznam szczerze, że ten króciutki wpis, powstał również po to, aby mieć pretekst o zapytanie Was o inne tego typu interaktywne, edukacyjne serwisy. Niekoniecznie związane z ITsecurity. Podrzucicie…

Czytaj dalej »

![[historia czytelnika] Radek postanowił podłączyć kilkuletnią drukarkę WiFi do komputera. Podłączył się. Do sprzętu sąsiada. [historia czytelnika] Radek postanowił podłączyć kilkuletnią drukarkę WiFi do komputera. Podłączył się. Do sprzętu sąsiada.](https://sekurak.pl/wp-content/uploads/2022/02/druk2-150x150.png)

Czytelnik relacjonuje: Opowiem własną, ciekawą historię. Postanowiłem podłączyć kilkuletnią drukarkę przez Wifi do komputera. Pierwsze co mnie bardzo zdziwiło, był fakt, że sieć nie miała hasła (moja przecież ma). Wydało mi się to dość dziwne. Po wejściu do konfiguracji… chwila napięciachwila napięciachwila napięciachwila napięciachwila napięcia okazało się że drukarka jest…

Czytaj dalej »

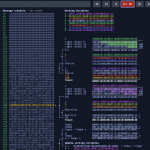

Makra pakietu MS Office, to chyba jedna częściej wykorzystywanych funkcji w atakach phishingowych. Złośliwe makra w dość łatwy sposób są w stanie zapewnić atakującym przyczółek w sieci ofiary. A później już z górki – może być infekowana cała sieć. Ale powiecie: przecież żeby włączyć Makro (czyli potencjalnie uruchomić złośliwy kod…

Czytaj dalej »

TLDR: Pracownik przeszedł złożoną rekrutację. Były też background check i takie tam ;). No więc Welcome aboard! Otrzymał dostępy do zasobów firmowych. Ale coś tu nie grało. Po jakimś czasie zorientowali się, że do pracy stawił się inny człowiek niż ten, który przeszedł rekrutację. Bardzo ciekawa historia miała miejsce w…

Czytaj dalej »

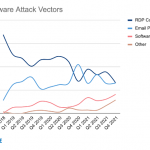

Zanim przejdziemy do szczegółów, odsyłam do opracowania, które relacjonowaliśmy niedawno: Jak negocjować (i czy w ogóle) z operatorami ransomware? Jakie są wpłacane kwoty? Ile średnio kosztuje odszyfrowanie PC-ta? Przechodząc do głównego tematu. Ekipa Coveware opublikowała nowy raport (Q4 2021) dotyczący aktywności ransomware. Jak obecnie ransomware dostaje się do firm? Poniżej…

Czytaj dalej »

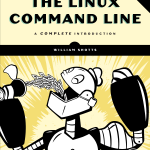

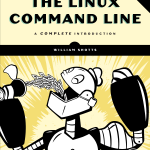

Chodzi o tę pozycję (link do PDFa z opisem tutaj, bezpośredni link do pobrania tutaj): Dlaczego warto? Książka jest przygotowana naprawdę od podstaw – czyli buduje wiedzę o arsenale narzędzi: ls, cat, date, pwd, cd, less, more, … (a to tylko pierwsze trzy mikro rozdziały). Właśnie – książka podzielona jest…

Czytaj dalej »

Tutaj została właśnie opisana pewna afera, o której dał nam znać jeden z czytelników. Cała historia sprowadza się do kilku kluczowych punktów: Polacy (zapewne szczególnie w dużych miastach) względnie rzadko chodzą do lekarza rodzinnego z NFZ. Jest w końcu szeroka / dobra oferta prywatna. Przychodniom, do których jesteśmy „przypisani” opłaca…

Czytaj dalej »

Rozbudowany, techniczny opis – tutaj. A przy okazji warto zwrócić na jedną ciekawostkę. Pierwszym krokiem przejęcia ukraińskich systemów jest często złośliwy załącznik (Microsoft Office): Gdzie ta ciekawostka? Sam dokument nie jest początkowo złośliwy, ale używa szablonów ładowanych z zewnętrznego serwera. Dopiero sam szablon zawiera złośliwe makro. Dlaczego tak? Ano żeby…

Czytaj dalej »

Rozważanym dostawcą jest Ghost Robotics: 45-kilowy pies ma możliwość przemieszczania się po kamieniach/piasku oraz „strukturach zbudowanych przez człowieka” (np. schodach). Sprzęt przeszedł naprawdę całkiem solidne testy, radził sobie dobrze również na wzgórzach, w jarach. A to wszystko z dodatkowym, modułowym obciążeniem (payload). O którym za chwile. (…) they were tested…

Czytaj dalej »

![Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed] Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed]](https://sekurak.pl/wp-content/uploads/2022/02/efekt-150x150.png)

![[historia czytelnika] Radek postanowił podłączyć kilkuletnią drukarkę WiFi do komputera. Podłączył się. Do sprzętu sąsiada. [historia czytelnika] Radek postanowił podłączyć kilkuletnią drukarkę WiFi do komputera. Podłączył się. Do sprzętu sąsiada.](https://sekurak.pl/wp-content/uploads/2022/02/druk2-150x150.png)