Jeśli interesujesz się tematyką OSINTu, chciałbyś wiedzieć jak skutecznie poszukiwać informacji o osobach/firmach/nieruchomościach – w ogólnodostępnych źródłach, zapraszamy na nasze dwudniowe szkolenie on-line (w cenie również nagranie całości na 12 miesięcy). Szkolenie prowadzone jest przez Krzysztofa Wosińskiego – od kilkunastu lat związany z teleinformatyką w odmianie militarnej. Aktualnie odpowiedzialny za tematy…

Czytaj dalej »

![W najbliższą środę prowadzimy bezpłatne szkolenie o bezpieczeństwie [dla wszystkich]. Ostatnia chwila na zapisy :-) W najbliższą środę prowadzimy bezpłatne szkolenie o bezpieczeństwie [dla wszystkich]. Ostatnia chwila na zapisy :-)](https://sekurak.pl/wp-content/uploads/2022/08/scam1-150x150.jpeg)

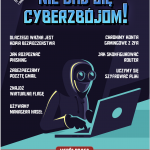

Phishing / ataki głosowe / świeże scamy (czasem dosłownie z ostatnich paru dni) / bezpieczeństwo w podróży / nieco bardziej zaawansowane ataki na użytkowników czy dwa słowa o ransomware – to w skrócie agenda 1.5 godzinnego szkolenia: nie daj się cyberzbójom. Szkolenie odbywa się on-line (są dwa terminy: 10:00 oraz…

Czytaj dalej »

Badaczom z Zscaler ThreatLabz udało się wykryć backdoora w świeżym malware Prynt Stealer (również opisywanego jako warianty pod nazwą WorldWind oraz DarkEye), którego zasada działania opiera się o kradzież eskfiltrowanych danych na prywatny kanał Telegram. Sam Prynt Stealer został odkryty w kwietniu tego roku i pozwala operatorom na zbieranie danych…

Czytaj dalej »

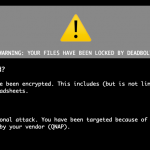

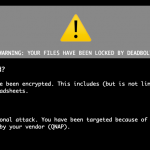

TL;DR – Ransomware DeadBolt ponownie atakuje QNAPy, tym razem prywatne chmury Photo Station. Producent wydał oświadczenie o konieczności aktualizacji. QNAP ponownie ostrzega klientów przed trwającą falą ataków ransomware DeadBolt. Tym razem chodzi o podatność 0-day w Photo Station, czyli prywatnej chmurze na zdjęcia. Ataki rozpoczęły się w sobotę 3 września…

Czytaj dalej »

Wg relacji ktoś nadużył (API) appki mobilnej zamawiając wiele taksówek w jedno miejsce. Efekt jest łatwy do przewidzenia: Czy jest to news „ku pokrzepieniu serc” czy coś absolutnie realnego? Ciężko kategorycznie stwierdzić, chociaż np. serwis Southfront cytuje odpowiedź Yandex Taxi na wskazany incydent: The security service promptly stopped attempts to…

Czytaj dalej »

Ciekawostka w formie 50-centówki: 50 000 sztuk monet zostało wypuszczonych z okazji 75-lecia agencji ASD, zajmującej się m.in cyberbezpieczeństwem na potrzeby rządu/wywiadu. Jest to też przy okazji ciekawa kampania rekrutacyjna do służb: ~ms

Czytaj dalej »

TLDR: warto aktualizować również część kliencką naszych rozwiązań VPNowych. Tutaj ciekawy opis załatanej niedawno luki CVE-2022-26113: FortiClient Arbitrary File Write As SYSTEM. Przechodząc od razu do sedna: FortiClient VPN allows normal users of the VPN Client to backup their VPN configuration. The backup file is written by FortiClient’s scheduler service…

Czytaj dalej »

Zanim przejdziemy do ważnej informacji nt. AdGuard, należy przedstawić czym jest Manifest V3 i dlaczego budzi wieloletnie kontrowersje. Manifest V3 jest nowym interfejsem API Chrome Extensions zaproponowanym przez Google w 2018 roku. Wiele portali jak i społeczność cyfrowa od początku krytykowała rozwiązanie jednak gigant technologiczny pozostaje niewzruszony do dzisiaj. Od…

Czytaj dalej »

![Klik w niewinnego linka i masz przejęte konto na TikToku [podatność w appce na Androida] Klik w niewinnego linka i masz przejęte konto na TikToku [podatność w appce na Androida]](https://sekurak.pl/wp-content/uploads/2022/09/f4-150x150.png)

Aktualizujecie na bieżąco appki mobilne, prawda? Wtedy ta wykryta przez Microsoft podatność już Was nie dotyczy. W czym problem? Otóż appka TikToka korzysta z WebView – co nie jest niczym niestandardowym ani niebezpiecznym. Jak tłumaczy Microsoft: WebView umożliwia appkom ładowanie i wyświetlanie stron internetowych, a przy użyciu wywołania interfejsu API…

Czytaj dalej »

Kwoty w dolarach australijskich, ale w przeliczeniu na złote tytułowa kwota po aktualnym kursie wynosi 34 823 138 zł. Jak doszło do pomyłki? Tym razem nie w wyniku hacku czy jakiegoś dziwnego błędu systemowego. Ktoś, kto autoryzował zwrot, pomylił pola w aplikacji i tam gdzie powinna być kwota wpisał… numer…

Czytaj dalej »

Opis całej operacji policji możecie znaleźć tutaj (ciekawe jaką rolę pełni(ł) oznaczony przez nas strzałką rekwizyt): W samym biurze – jak to w mini korpo – rozwieszone były motywujące hasła :-) „nie czekaj na okazję – stwórz ją”: OK, ale co robiła ekipa? Mowa jest najpewniej o spoofingu GSM, czyli…

Czytaj dalej »

Od jakiegoś czasu prawnicy otrzymują „propozycję nie do odrzucenia”: zapłać 200zł, albo będziesz mieć negatywne opinie w Google. Jak widać proceder cały czas ma miejsce – jeden z czytelników podzielił się z nami takim, aktualnym e-mailem: OK, jak wyglądają anonsowane fałszywe opinie? Np. tak: Czy można temu jakoś zaradzić? Google…

Czytaj dalej »

Ostatnio aktualizacje najpopularniejszej przeglądarki obfitują w łatki poważnych podatności. Nie inaczej jest tym razem, gdzie mamy krytyczną lukę (Google dość rzadko używa aż tak wysokiego oznaczenia): Critical CVE-2022-3038: Use after free in Network Service. Poza tym mamy też fixy na 8 błędów klasy High, w sumie załatano aż 24 podatności. Łatajcie…

Czytaj dalej »

Na razie nie wiele wiemy, poza tym że wyniku ataku nie działają serwisy rządowe – w tym główny gov[.]me, który jeszcze niedawno wyglądał tak: Pojawiające się powoli informacje nie są zbyt optymistyczne: Szef państwowej służby bezpieczeństwa IT Dusan Polovic powiedział, że władze nie są w stanie aktywować niektórych usług online,…

Czytaj dalej »

Ebook jest już gotowy i czeka jeszcze dosłownie parę dni na publikację. Przyda się dzieciom… (kategoria 10+) ale też dorosłym :-) Cała publikacja nie stawia na bajkowe opowieści… o niczym, ale raczej na twardą, ale w prostej formie, podaną wiedzę: Przykładowa treść: Dobra, dobra ale jak otrzymać ebooka? Będziemy go…

Czytaj dalej »

![W najbliższą środę prowadzimy bezpłatne szkolenie o bezpieczeństwie [dla wszystkich]. Ostatnia chwila na zapisy :-) W najbliższą środę prowadzimy bezpłatne szkolenie o bezpieczeństwie [dla wszystkich]. Ostatnia chwila na zapisy :-)](https://sekurak.pl/wp-content/uploads/2022/08/scam1-150x150.jpeg)

![Klik w niewinnego linka i masz przejęte konto na TikToku [podatność w appce na Androida] Klik w niewinnego linka i masz przejęte konto na TikToku [podatność w appce na Androida]](https://sekurak.pl/wp-content/uploads/2022/09/f4-150x150.png)