Jak czytamy: Changes since OpenSSH 9.1 fix a pre-authentication double-free memory fault introduced in OpenSSH 9.1. This is not believed to be exploitable, and it occurs in the unprivileged pre-auth process that is subject to chroot(2) and is further sandboxed on most major platforms. Nieco więcej o problemie pisze Qualys:…

Czytaj dalej »

![Banalna podatność w systemie zarządzania telefonami IP (Avaya Aura). Uwierzytelnienie… User-Agentem :] Banalna podatność w systemie zarządzania telefonami IP (Avaya Aura). Uwierzytelnienie… User-Agentem :]](https://sekurak.pl/wp-content/uploads/2023/02/Zrzut-ekranu-2023-02-1-o-19.57.07-150x150.png)

Zazwyczaj telefony IP nie działają w całkowitej próżni – tzn. mogą z centralnego miejsca pobierać konfigurację, wysyłać tam swoje kopie zapasowe, … Badacze ekipy AssetNote znaleźli prostą możliwość wykonania dowolnego kodu na takim „centralnym miejscu” (serwer Avaya Aura, a dokładniej: Avaya Aura Device Services (AADS)). Wystarczyło następujące żądanie HTTP, które…

Czytaj dalej »

Jeden z czytelników podesłał nam taką próbkę: No właśnie, jeśli kogoś „wspomnimy” w dokumencie Google Docs, otrzyma on stosowne powiadomienie mailowe (przychodzi ono z domeny @docs.google.com) Sam link – ponownie dla niepoznaki prowadzi do domeny script.google.com (gdzie można za pomocą JavaScriptu programować proste czynności na platformie Google). Atak nie jest…

Czytaj dalej »

Podatność została zlokalizowana w Accounts Center, gdzie można było dodać do swojego konta numer telefonu. Na telefon wysyłany był 6-cyfrowy kod potwierdzający, że dana osoba jest właścicielem numeru. Ale – i tu dochodzimy do istoty problemu – Facebook (czy raczej Meta) nie zaimplementował mechanizmu anty-bruteforce. Zatem: Wybranie numeru telefonu konta-celu…

Czytaj dalej »

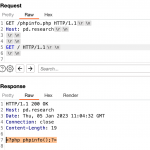

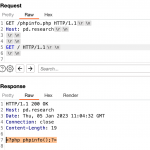

Większy research tematu znajdziecie w tym poście: PHP Development Server <= 7.4.21 – Remote Source Disclosure W formie graficznej, stosowne żądanie które wyświetli źródło pliku PHP wygląda tak: Co tu się wydarzyło? Od strony technicznej mamy tu do czynienia z całkiem normalną funkcją HTTP Pipelining (czyli wysyłanie kilku żądań HTTP…

Czytaj dalej »

Serwis Elevenlabs ogłasza się następująco: Jak widać potrzebna jest aż (tylko?) minuta głosu – aby go sklonować (tj. wypowiadać nim dowolną frazę, którą wpisujemy z klawiatury): Oczywiście wymagane jest odznaczenie potwierdzenia, że mamy prawo do używania danego głosu, ale część osób niezbyt się przejmuje tego typu checkboxami. Engadget donosi np….

Czytaj dalej »

Poniżej subiektywny wybór newsów / ciekawostek / ostrzeżeń, które publikowaliśmy w styczniu 2023r. na sekuraku. Jeśli podoba się Wam zestawienie – podeślijcie linka znajomym oraz koniecznie dajcie znać w komentarzu. Jeśli Wasz odzew będzie pozytywny – będziemy kontynuować tego typu zestawienia (częściej niż raz na miesiąc :-) SEKURAK (scamy, ciekawostki,…

Czytaj dalej »

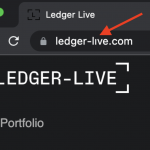

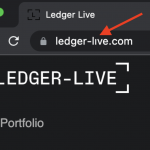

Być może pamiętacie scamy które opisywaliśmy w kontekście prób ataków na klientów mBanku: Uważne oko dostrzeże w adresie kropkę lub przecinek (więcej o temacie: punycode). Tymczasem zobaczcie na ten (cały czas aktywny) scam, próbujący nabrać użytkowników Ledgera: Wprawne oko wykrywacza scamów wyłapie dziwną literę i w adresie powyżej. Nieco dokładniej…

Czytaj dalej »

Palo Alto opublikowało właśnie analizę wariantów pewnego malware. Otwierasz pendrive i widzisz coś takiego jak na zrzucie ekranowym poniżej. Kliknąłbyś w ten „folder” czy „dysk”? Błąd – bo zainfekowałbyś swój komputer. Co więcej, malware automatycznie infekuje kolejne dyski przenośne, które podłączasz do komputera… Jak widać powyżej, jedyny normalnie widoczny zasób…

Czytaj dalej »

Do tej pory nasze publicznie raporty z testów bezpieczeństwa możecie pobrać tutaj, tutaj, tutaj czy tutaj (wszystkie te firmy wyraziły formalną zgodę na publikację raportów). Wszystkich komercyjnych projektów realizujemy całkiem sporo, w 2022 roku było to około 6500 pełnych dni hackowania (pentestowania), które dostarczyliśmy w ramach Securitum komercyjnie. Jeśli chciałbyś dla…

Czytaj dalej »

Celem była baza danych należąca do austriackiej organizacji GIS (zajmującej się zbieraniem opłat abonamentowych za posiadanie telewizora / radia / etc). Baza została stworzona do tego, aby namierzać osoby uchylające się od płacenia abonamentu. No więc restrukturyzacja bazy, podwykonawca, środowisko testowe… ale z danymi produkcyjnymi. Środowisko testowe, wiec „nie ma…

Czytaj dalej »

Całość to pokłosie wspólnej operacji Europolu oraz FBI. Grupa Hive działała w dość standardowym modelu: ekipa atakująca / wymuszająca okup (inkasowała ona 80% okupu) oraz deweloperzy głównego „produktu” (20%). Historycznie, czasem udawało się odszyfrować pliki zainfekowane Hive (patrz: Przyspieszony kurs łamania kryptografii Hive ransomware ;-)), ale teraz nie ma to…

Czytaj dalej »

Scammerzy przygotowali dość prostą appkę androidową, która pod pozorem super nagrody w postaci punktów lojalnościowych do pewnego programu, zbierała dane kart płatniczych. Hackerzy najpierw zdekompilowali appkę, gdzie widać w którym miejscu znajduje się API, z którym komunikuje się appka. Widzicie /api/signup.php ? Ten signup w sumie niewiele dawał, ale skłonił…

Czytaj dalej »

Cyberzbóje – trzeba przyznać – mają czasem fantazję. Jak czytamy na stronach policji: Do suwalskich policjantów zgłosiła się 35-latka, która została oszukana w sieci. Kobieta znalazła atrakcyjne ogłoszenie na jednym z portali aukcyjnych. Mieszkaniec południowej Polski oferował w nim nieodpłatnie pięć palet jajek z niespodzianką. Swoją decyzję uzasadnił tym, że…

Czytaj dalej »

![Zwrot podatku? Fantastycznie! Tylko, że w tym przypadku pieniądze powędrują z Twojego konta na konto przestępcy [uwaga!] Zwrot podatku? Fantastycznie! Tylko, że w tym przypadku pieniądze powędrują z Twojego konta na konto przestępcy [uwaga!]](https://sekurak.pl/wp-content/uploads/2023/01/zw2-150x150.png)

Jeden z czytelników poinformował nas o takim e-mailu, który otrzymał. Jak zwykle przestępcom coś się nie dotłumaczyło – patrz prawy dolny róg. Niektórzy rozpoznają scam po dość podejrzanym zwrocie 'Szanowny Obywatelu’. Ale powinniśmy przede wszystkim patrzyć na email, z którego ta wiadomość została wysłana: <infos[@]chabrouch.com> – nie wygląda to na…

Czytaj dalej »

![Banalna podatność w systemie zarządzania telefonami IP (Avaya Aura). Uwierzytelnienie… User-Agentem :] Banalna podatność w systemie zarządzania telefonami IP (Avaya Aura). Uwierzytelnienie… User-Agentem :]](https://sekurak.pl/wp-content/uploads/2023/02/Zrzut-ekranu-2023-02-1-o-19.57.07-150x150.png)

![Zwrot podatku? Fantastycznie! Tylko, że w tym przypadku pieniądze powędrują z Twojego konta na konto przestępcy [uwaga!] Zwrot podatku? Fantastycznie! Tylko, że w tym przypadku pieniądze powędrują z Twojego konta na konto przestępcy [uwaga!]](https://sekurak.pl/wp-content/uploads/2023/01/zw2-150x150.png)