W tej notce Microsoft ostrzega w sposób następujący: Microsoft is investigating reports of a series of remote code execution vulnerabilities impacting Windows and Office products. Microsoft is aware of targeted attacks that attempt to exploit these vulnerabilities by using specially-crafted Microsoft Office documents. An attacker could create a specially crafted…

Czytaj dalej »

Sprawę dość detalicznie opisuje TVN, więc z naszej strony tylko telegraficzny skrót całej akcji: Byłem bardzo zdziwiony, kiedy po zalogowaniu się do banku, zobaczyłem zajęcie komornicze. Szybko namierzyłem numer telefonu tego komornika. Dowiedziałem się, że w zeszłym roku podpisałem umowę o dostawę prądu w Chorzowie. Po dalszej analizie, TVN wskazuje,…

Czytaj dalej »

Podatność CVE-2023-37450 umożliwia wykonanie wrogiego kodu na telefonie, po zaledwie odwiedzeniu odpowiednio spreparowanej przez atakującego strony. Warto też wskazać tę adnotację: Apple is aware of a report that this issue may have been actively exploited. W każdym razie łatajcie się do wersji: iOS 16.5.1 (a) / iPadOS 16.5.1 (a) ~ms

Czytaj dalej »

Wygląda na to, że opisywana tu obecna kampania jest inna niż wszystkie, warto więc nieco głębiej przyjrzeć się tematowi. Temat niezależnie opisuje KNF oraz CERT Orange. 1. Zaczyna się od SMSa informującego o rzekomej aktualizacji appki IKO. W SMSie znajduje się stosowny link – kierujący do strony (adres: hxxps://ipk0-pl[.]online/) gdzie…

Czytaj dalej »

Wg Le Monde w zasadzie zapadła decyzja o nadaniu pewnych nowych możliwości policji: Francuska policja będzie mieć możliwość szpiegowania podejrzanych poprzez zdalne aktywowanie kamery, mikrofonu i GPS swoich telefonach i innych urządzeniach. French police should be able to spy on suspects by remotely activating the camera, microphone and GPS of…

Czytaj dalej »

Ciekawy wpis podsumowujący nowe / średnio-nowe / stare exploity używane aktualnie w ramach aktywności botnetu Mirai. Oj, czego my tu nie mamy? Podatności w wybranych urządzeniach D-Linka, TP-Linka, Zyxela, Netgeara… ale jest też podatność w aplikacji SolarView, służącej do monitorowania farm paneli fotowoltaicznych: Podatność jest raczej prosta do wyeksploitowania, a…

Czytaj dalej »

W wielu popularnych mediach pojawiają się ostatnio nagłówki typu „Rosja złamała Signala ” czy „Zhackowano Signala oraz WhatsAppa”. Tego typu newsy powołują się na ostatnią relację New York Times. Mowa jet tutaj o generalnie znanych od lat narzędziach, które potrafią z przechwyconego wcześniej ruchu sieciowego wyłuskać pewne dane (takim narzędziem…

Czytaj dalej »

Dosyć szczegółowy opis podatności CVE-2023-3269 znajdziecie tutaj. Maksymalnie do końca miesiąca ma być wypuszczony exploit, więc tym bardziej warto się załatać. ~ms

Czytaj dalej »

Opis problemu dostępny jest tutaj. W telegraficznym skrócie: Nota bene: podobna podatność (obecnie już załatana) występowała swego czasu w KeePassie. ~ms

Czytaj dalej »

Aktywne cały czas oszustwo zaczyna się od reklamy, która prowadzi nas do takiego serwisu: Jak się możemy domyślać zawsze „wygrywamy” :-) Można sobie „zatankować” dowolną ilość paliwa „po promocji” Na koniec przestępcy proszą nas o płatność… tzn proszą nas o podanie danych logowania do naszego banku… na swojej stronie. W…

Czytaj dalej »

Szczegóły podatności dostępne są tutaj: unpatched privilege escalation vulnerability being actively exploited in Ultimate Member, a WordPress plugin installed on over 200,000 sites Badacze donoszą, że podatność można wykorzystać w najnowszej obecnie dostępnej wersji pluginu – 2.6.6 Wygląda na to, że twórcy próbowali załatać lukę (w wersji 2.6.6), ale udało się…

Czytaj dalej »

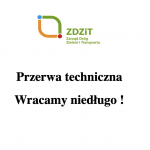

O temacie informowaliśmy niedawno. Obecnie na stronach Olsztyna pojawiła się aktualizacja – tutaj oraz tutaj: W wyniku ingerencji osób trzecich w infrastrukturę IT, czasowo nie działa centralny system sterowania ruchem, nie działają także biletomaty mobilne i stacjonarne, ograniczony jest również dostęp do informacji pasażerskiej. Aktualnie osoby korzystające z komunikacji miejskiej mogą…

Czytaj dalej »

O temacie donosi Mozilla, a całość jest proponowana oczywiście w szczytnym celu – promowania walki z internetowymi fraudami. Z wpisu Mozilli można wyczytać dość oczywiste zagrożenie. Najpierw na liście znajdą się fraudy, ale wicie, rozumicie… czasem może tam zawieruszyć serwis, który akurat nie odpowiada aktualnej linii rządowej. Można powiedzieć, no…

Czytaj dalej »

W treści decyzji mowa jest jedynie o enigmatycznym „mieście Z.”, a incydent miał miejsce w 2022 roku. naruszenie dotyczyło około 9400 osób. Administrator wskazał, że kategorie danych osobowych, które zostały naruszone to: nazwiska i imiona, imiona rodziców, data urodzenia, numer rachunku bankowego, adres zamieszkania lub pobytu, numer PESEL, adres e-mail, dane…

Czytaj dalej »

Oficjalną informację o ataku można znaleźć tutaj (wcześniej miasto informowało zaledwie o „awarii„): Nie działające systemy sterowania ruchem, nie działające biletomaty i ograniczony dostęp do systemu informacji pasażerskiej – to tylko niektóre efekty ataku hakerskiego, do którego doszło w nocy z 24 na 25 czerwca 2023 roku. Jednocześnie Zarząd…

Czytaj dalej »