Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Badacze bezpieczeństwa z Push Security odkryli nową kampanię fałszywych stron, które podszywają się pod popularne narzędzia takie jak Claude Code. Na stronach zamieszczone są instrukcje instalacji, nakłaniające ofiary (przekonane, że uruchamiają wiarygodny program) do instalowania złośliwego oprogramowania. Strony te są promowane w Google Ads, dzięki czemu pojawiają się wysoko w wynikach wyszukiwania.

Wiele powstających aplikacji (w tym narzędzi AI) przyzwyczaja programistów do częstego instalowania i testowania pojawiających się nowinek. Programiści są w tym przypadku szczególnie narażoną grupą, ponieważ (w porównaniu z przeciętnym użytkownikiem komputera) sprawnie posługują się np. terminalem, ale wcale nie musi to oznaczać, że automatycznie są bardziej świadomi w kwestiach bezpieczeństwa.

Narzędzia takie jak np. Homebrew, Rust, nvm, Bun, czy oh-my-zsh instalowane są w bardzo podobny sposób. Wystarczy skopiować komendę, a następnie wkleić i uruchomić ją w terminalu.

| curl –proto ‘=https’ –tlsv1.2 -sSf https://sh[.]rustup[.]rs | sh |

Listing 1 – komenda instalacyjna Rust [nawiasy red.], źródło: rust-lang.org

Takie polecenie de facto pobiera skrypt instalacyjny (zazwyczaj przez curl albo wget) i wykonuje go na urządzeniu użytkownika. Bezpieczeństwo takiego rozwiązania polega na zaufaniu do dostawcy oprogramowania – wierzymy, że nie zamieścił on tam złośliwej zawartości (oraz że odpowiednio zabezpieczył swoją infrastrukturę, by nikt nie dokonał podmiany). O ile zazwyczaj uruchomienie takiej komendy oznacza po prostu szybką i wygodną instalację pożądanego programu, o tyle sposób ten niebezpiecznie przyzwyczaja użytkownika do wklejania i uruchamiania “obcego” kodu w swoim terminalu. Manualne sprawdzenie zawartości serwowanej pod danym adresem URL nie rozwiązuje problemu, bo złośliwa (lub prawdziwa, ale przejęta przez atakujących) infrastruktura może zmieniać skrypt np. dla konkretnych wartości nagłówka User-agent.

Tworzy to ścieżkę ataków socjotechnicznych podobnych do znanej i opisywanej już na sekuraku metody ClickFix. Ten wariant otrzymał nazwę InstallFix. Atakujący nie musi przekonywać użytkownika do uruchamiania nieznanych mu narzędzi (jak np. Windows Run), ponieważ wykorzystuje jego przyzwyczajenie do instalowania aplikacji jednym poleceniem.

Do ataku ClickFix konieczne jest stworzenie wiarygodnej legendy, by użytkownik wykonał pokazane przez atakujących kroki (np. aktualizacja Windows czy fałszywa CAPTCHA), natomiast InstallFix jej nie potrzebuje. Wystarczy chęć zainstalowania oprogramowania przez użytkownika i podszycie się pod to oprogramowanie.

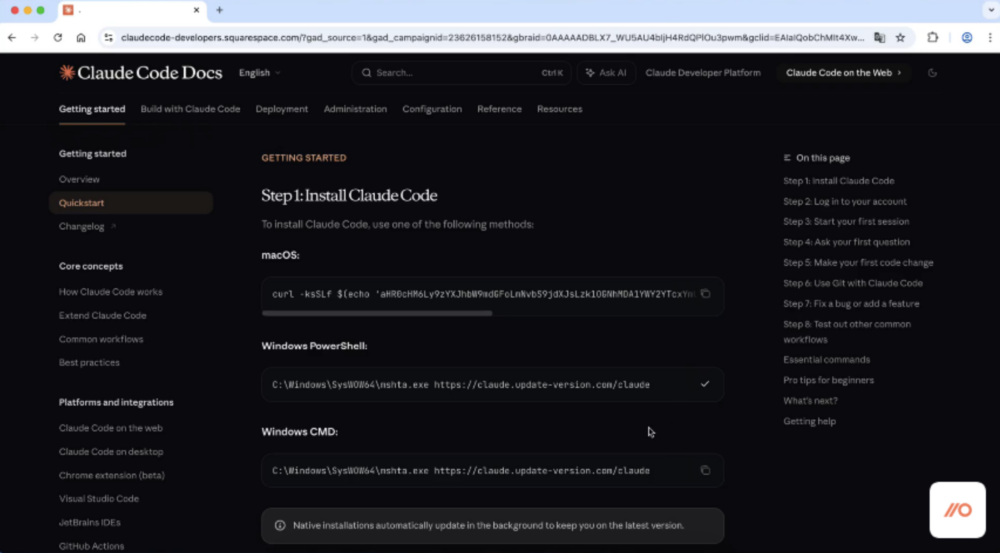

W przypadku tej kampanii, atakujący podszyli się pod Claude Code – asystenta AI dla programistów, który działa w wierszu poleceń. Podobnie jak inne narzędzia CLI, zalecaną metodą instalacji jest wykonanie jednolinijkowego polecenia ze strony dostawcy.

Atakujący stworzyli fałszywe (lecz łudząco podobne do oryginału) strony instalacyjne, hostując je w domenach przypominających prawdziwe. Jedyna istotna różnica widoczna jest w komendach, które zamiast pobierać skrypt instalacyjny z claude[.]ai, wskazują na serwer kontrolowany przez atakujących (który dostarcza malware). Claude Code nie było jedynym celem kampanii – badacze zidentyfikowali również próby podszywania się pod NotebookLM.

Na przykładzie systemu Windows, proces uruchomienia malware zaczyna się, gdy użytkownik (w ramach cmd.exe) wykonuje polecenie uruchamiające mshta.exe dla adresu https://claude[.]update-version[.]com/claude. Następnie mshta.exe pobiera i uruchamia faktyczne złośliwe oprogramowanie pobrane z tego URL.

Wszelkie linki na fałszywych stronach przekierowują do oryginalnej dokumentacji Claude. Utrudnia to użytkownikowi zauważenie, że nie znajduje się na oficjalnej witrynie.

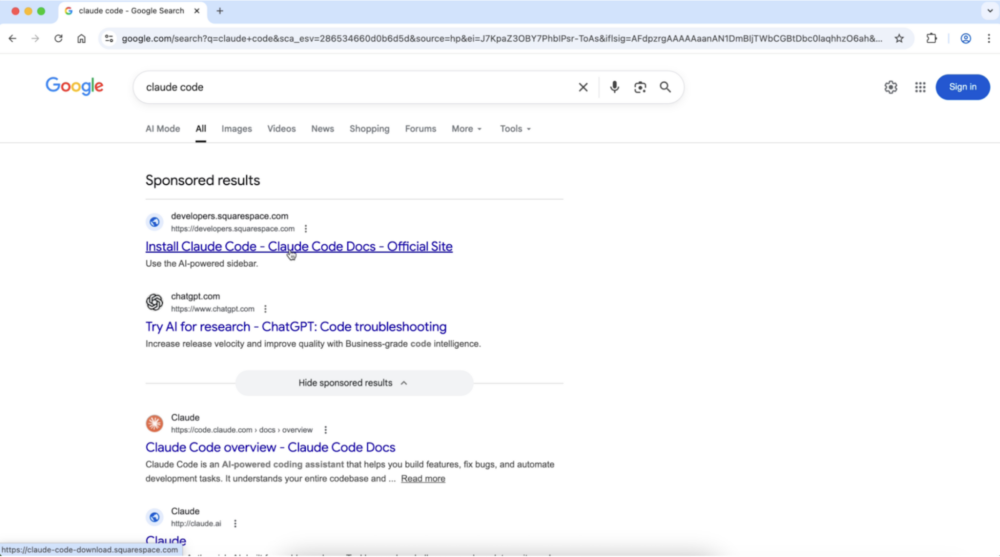

Fałszywe strony są rozpowszechniane przez sponsorowane wyniki wyszukiwania w ramach Google Ads. Pojawiają się więc, gdy użytkownicy wyszukują frazy takie jak “Claude Code”, “Claude Code install” itp.

Taka technika rozpowszechniania fałszywych stron nosi nazwę malvertising i jest częstą metodą dystrybucji zarówno stron phishingowych, jak i ataków ClickFix/InstallFix. Dodatkową “zaletą” jest fakt, że reklamy mogą być targetowane. Kampanie w Google Ads (i nie tylko) można skierować do konkretnych lokalizacji geograficznych czy rodzajów urządzeń (np. laptop, smartfon), a także innych cech. Pozwala to zwiększać skuteczność ataku, jednocześnie ograniczając jego koszty.

Ponieważ w Google wyniki sponsorowane pojawiają się wyżej niż standardowe (organiczne) wyniki dla danego wyszukiwania, nieświadomi zagrożenia użytkownicy mogą nawet nie zauważyć, że coś jest nie tak.

Badacze ustalili, że dostarczany w tej kampanii payload odpowiada sygnaturom stealera Amatera. Jest to stosunkowo nowy infostealer używany do kradzieży danych takich jak zapisane w przeglądarce hasła, cookies, tokeny sesji oraz inne informacje o systemie.

W ramach analizy zidentyfikowano różne strony dostarczające ten sam payload, co sugeruje, że są one elementami jednej kampanii. Część fałszywych stron jest hostowana w subdomenach wiarygodnych usług (takich jak np. Cloudflare Pages czy Squarespace), co w pewnym stopniu utrudnia wykrycie i skuteczne zablokowanie zawartości.

Z fragmentu komunikatu opublikowanego na łamach 404 Media wynika, że Google zidentyfikowało twórcę reklamy i zablokowało jego konto w Google Ads.

Nie jest to pierwszy raz, gdy do złośliwej aktywności wykorzystywane są reklamy i wyniki sponsorowane – o takich przypadkach pisaliśmy już na sekuraku. Niestety operatorzy usług serwujących reklamy nie zawsze wystarczająco kontrolują zamieszczane w nich treści. Aby zmniejszyć szansę na napotkanie oszustw w formie reklam, polecamy korzystać z narzędzi do ich blokowania (np. uBlock Origin, niektóre przeglądarki mają wbudowane podobne mechanizmy).

Warto też pamiętać, że wklejanie poleceń ze stron internetowych w terminalu (a także m.in. w oknie Windows Run, w pasku Eksploratora plików czy w konsoli przeglądarki) wiąże się z ryzykiem. Nawet jeśli mamy pewność, że strona jest oryginalna, teoretycznie możliwe jest, że została przejęta, a prawdziwa zawartość – podmieniona.

Programistom i innym osobom, które z jakichś względów muszą instalować w taki sposób oprogramowanie, polecamy sprawdzać polecenia przed ich wklejeniem. Uwagę na pewno powinien zwrócić nieprawidłowy adres URL (np. domena z literówką) oraz wszelkie zaszyfrowane (np. base64) lub obfuskowane (zaciemnione) fragmenty.

Można także rozważyć skorzystanie z narzędzia vet, jednak należy pamiętać, że nie stanowi ono pełnego zabezpieczenia i nie zastąpi ostrożności i świadomości przy wklejaniu “obcych” poleceń/komend (a najlepiej: instalowania programów w bezpieczniejszy sposób, np. z oficjalnych repozytoriów). Jeśli zdecydujemy się skorzystać z tego lub podobnego narzędzia, warto rozważyć w jaki sposób je zainstalujemy ;-)

Dokładne polecenia wykorzystywane w ramach kampanii można znaleźć w podlinkowanym niżej artykule.

Domeny zidentyfikowane przez badaczy (lista z dnia publikacji, wciąż mogą pojawiać się nowe):

Źródło: pushsecurity.com

~Tymoteusz Jóźwiak

Google Ads od dawna wspiera przestępców i nic nie robi sobie ze zgłoszeń. Pełno jest reklam stron fałszywych inwestycji, wykorzystujących wizerunek celebrytów i polityków. Nasza prokuratura najwyraźniej też nie widzi problemu. Dopiero Komisja Europejska musiałaby wymusić na Google skuteczną weryfikację publikowanych reklam.