Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Komunikatory internetowe takie jak Signal oraz WhatsApp są często wykorzystywane przez grupy APT w prowadzonych kampaniach cyberprzestępczych. To właśnie za ich pośrednictwem atakujący nawiązują kontakt z celem, aby wyłudzić poświadczenia logowania czy też podjąć działania zmierzające do przejęcia konta użytkownika.

Biorąc pod uwagę skalę ataków oraz ich skuteczność, mogłoby się wydawać, że cyberprzestępcy złamali protokół Signala. Nic jednak bardziej mylnego. Za sukcesem atakujących stoją socjotechnika oraz dobre rozpoznanie, a nie zaawansowana kryptoanaliza algorytmów szyfrujących.

TLDR:

Warto zastanowić się, dlaczego hakerzy tak chętnie wybierają ten kanał komunikacyjny. Czy wiadomości phishingowe przesyłane mailem są jeszcze używane? Zapewne tak, jednak ich skuteczność jest dziś znacznie niższa od ataków wykorzystujących komunikatory. Maile phishingowe są często wykrywane na etapie przesyłania między serwerami pocztowymi, dzięki czemu zostają zablokowane zanim trafią do skrzynki odbiorcy.

W przypadku Signala czy też WhatsAppa sprawa wygląda inaczej. Mamy mechanizm end-to-end encryption, który skutecznie utrudnia analizę przesyłanych treści i wyłapywanie złośliwych linków. Wiadomość z dużym prawdopodobieństwem zostanie dostarczona do użytkownika. A wtedy wystarczy tylko jeden krok, jedno kliknięcie i nasze konto może zostać przejęte.

Nie tak dawno niemieckie służby ostrzegały przed aktywną kampanią wymierzoną w polityków, dziennikarzy i żołnierzy, o czym pisaliśmy tutaj. Tym razem holenderskie służby ostrzegają przed kolejną odsłoną kampanii, prawdopodobnie stoją za nią te same grupy APT – rosyjskie służby. Cel pozostaje niezmienny: wysoko postawione osoby.

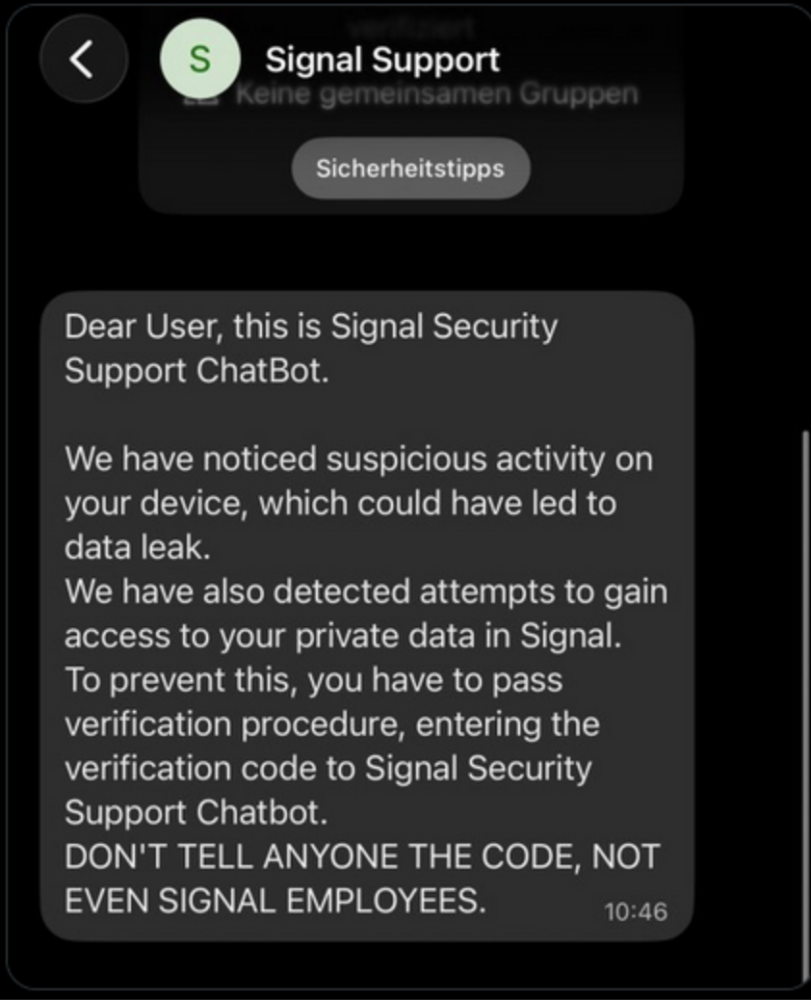

Atak rozpoczyna się od phishingu. Cyberprzestępcy podszywając się pod Signal Security Support Bot informują użytkownika o wykryciu podejrzanej aktywności. Ostrzegają również, że zostały wykryte próby uzyskania nieautoryzowanego dostępu do treści prywatnych rozmów. W tej sytuacji zalecane jest przejście procesu weryfikacji, przekazując otrzymany kod bezpośrednio na czacie.

Ostatnie zdanie, mówiące o nieudostępnianiu przesłanego kodu (nawet pracownikom Signala) ma na celu zbudowanie pozornego poczucia bezpieczeństwa. Z punktu widzenia użytkownika za wiadomością kryje się chatbot lub zautomatyzowany system, który rzekomo chroni przed potencjalnym atakiem. Mogłoby się wydawać, że jest to mechanizm bezpieczeństwa niż próba ataku, przez co skuteczność tej metody diametralnie wzrasta.

Udostępnienie kodu PIN / kodu weryfikacyjnego skutkuje przypisaniem konta do nowego numeru telefonu, co oznacza tak na dobrą sprawę “koniec gry”. Atakujący zdobywa dostęp do kontaktów użytkownika, może się pod niego podszywać i prowadzić dalsze działania zmierzające do eksfiltracji danych. Przypomnijmy, w tej kampanii celem było zdobycie wrażliwych informacji i dotarcie do jak największej liczby ważnych osób.

Drugą techniką jest nadużywanie kodów QR oraz funkcji powiązane urządzenia (linked devices). W odróżnieniu od poprzedniej kampanii, oprócz kodów atakujący wykorzystują złośliwe linki, które pod pretekstem zaproszenia użytkownika do grup powodują autoryzację nowego urządzenia. Skutkuje to możliwością ciągłej eksfiltracji bieżących treści, podszywania się pod użytkownika oraz w określonych warunkach przeglądanie historii czatów. Atak jest szczególnie niebezpieczny, ponieważ użytkownik nie traci dostępu do konta, a atakujący może pozostać w ukryciu przez dłuższy czas. Działa zarówno w przypadku komunikatora Signal jak i WhatsApp.

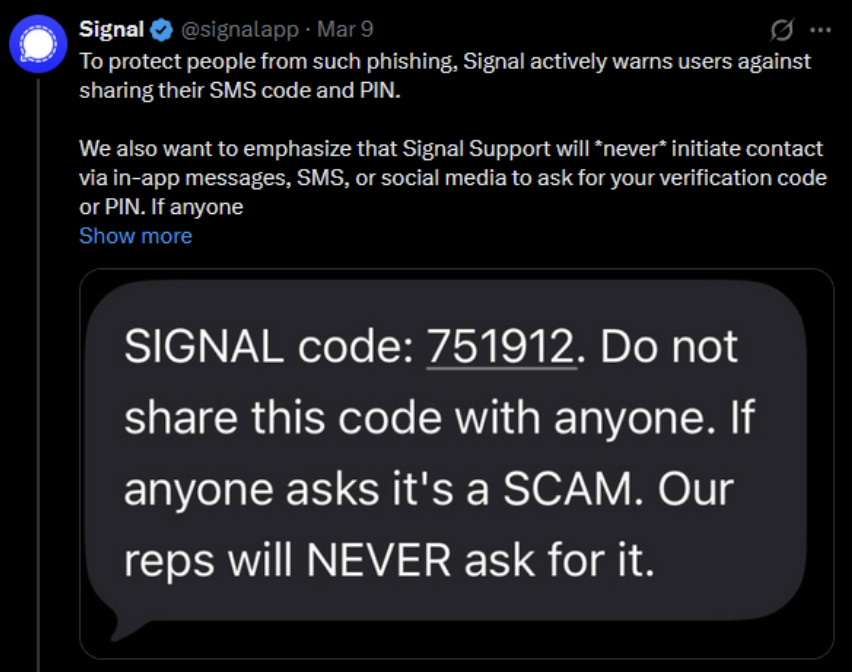

Temat jest na tyle poważny, że przedstawiciele Signala opublikowali oficjalne oświadczenie informujące, że są świadomi ukierunkowanych ataków phishingowych. Potwierdzili, że doszło do przejęcia niektórych kont użytkowników, w tym urzędników państwowych oraz dziennikarzy. Jednocześnie podkreślili, że infrastruktura oraz mechanizmy kryptograficzne pozostają bezpieczne, a sukces ataków opierał się wyłącznie na socjotechnice.

Zgodnie z opublikowanym oświadczeniem, zespół wsparcia technicznego nigdy nie kontaktuje się z użytkownikami w sprawie kodów weryfikacyjnych / kodów PIN zabezpieczających konto. Każdorazowa prośba o udostępnienie tego typu informacji powinna zostać potraktowana jako próba ataku.

Przedstawiciele WhatsApp (firma Meta) nie zajęli jak dotąd oficjalnego stanowiska w sprawie prowadzonej kampanii phishingowej.

Signal Support nigdy nie prosi o kody weryfikacyjne ani nie kontaktuje się poprzez czat w aplikacji. Jeśli otrzymasz taką wiadomość nie reaguj i nie udostępniaj swoich danych. Koniecznie sprawdź listę powiązanych urządzeń w ustawieniach komunikatora. Jeśli widzisz urządzenie, którego nie znasz, natychmiast je usuń.

Źródło: x.com/signalapp, aivd.nl

~_secmike

No I super. Ale nie martwcie się: cały internet i tak już chce o wiele więcej danych niż hakerzy zdobywają zwykle.

Serio?