Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Jak opisali badacze:

1. Endpoint /api/users był dostępny bez uwierzytelnienia – można było wylistować wszystkich użytkowników w systemie (w szczególności poznać ich flagi, np. czy user jest adminem – o czym za chwilę).

2. W API była możliwość zarejestrowania nowego (niskouprawnionego) użytkownika.

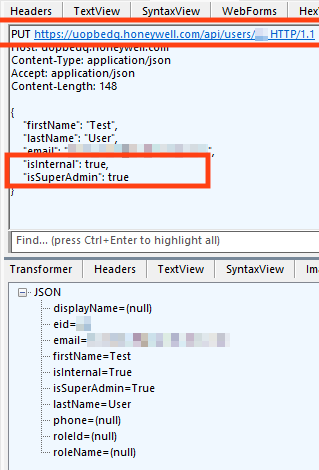

3. Niskouprawniony użytkownik miał możliwość edycji dowolnego użytkownika (poprzez użycie metody HTTP PUT, na odpowiednim endpoincie). Dzięki temu można było ustawić swojemu użytkownikowi dwie flagi:

isSuperAdmin=true (to bez komentarza)

isInternal=true (wewnętrzny, korporacyjny użytkownik)

~ms

Honeywell to taki duży Honeypot?

podatnosc godna niejednego mrrobota