Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

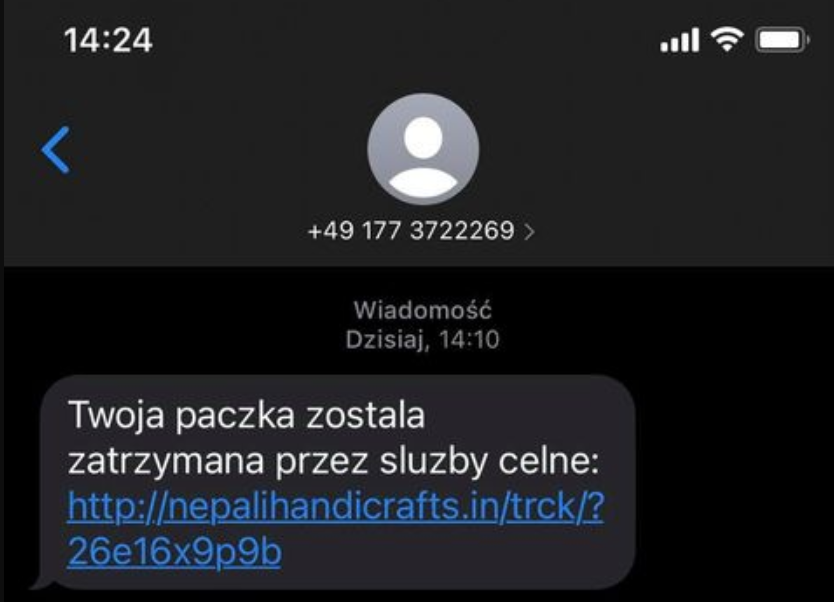

To chyba największa kampania w tym roku (mamy info od dużej liczby czytelników). Całość wygląda tak:

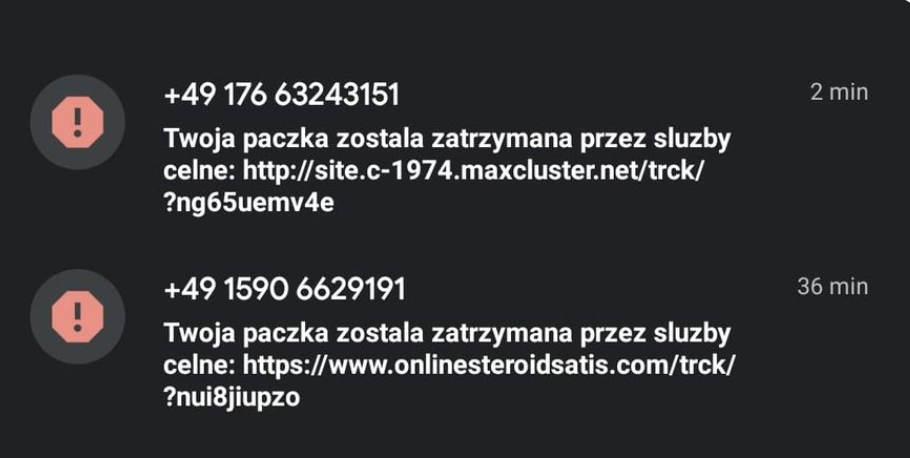

Czy np. tak:

Jak widzicie linki kierują do różnych domen, które są prawdopodobnie zhackowanymi serwisami (a nie przygotowanymi specjalnie na potrzeby tego ataku).

Po wejściu na linka następuje prośba pobrania appki, a całość jest częścią kampanii z Flubotem (wykorzystanie realnych domen, atak uruchamiany jest tylko w przypadku przeglądarki z Androida). Po zainstalowaniu appki, możemy spodziewać się ataków polegających na wykradaniu naszych danych logowania do banków czy danych kart płatniczych.

–ms

dzięki, że piszecie o tym, dostałam dziś dwa takie smsy

Jak widzimy operatorzy maja to w d*pie, chociaz wiedza skad to przychodzi.

Każda firma przedkłada swoj zysk nad wszystko inne, operatorzy nie są odosobnieni niestety.

Czy ten atak automatycznie instaluje tez coś na iOSie czy takie wpisy, które się teraz często pojawiają sa fejkowe?

Najprawdopodobniej nie (na iOS co najwyżej zaserwuje jakieś reklamy)

Czy jeśli kliknąłem w link na ios to coś może się stać? Bo akurat mój PeoPay został zablokowany

Trochę się człowiek zaczął stresować, bo też kliknąłem z ciekawości (wiedząc, że jest już taki atak i działa jedynie na Androida) żeby sprawdzić co się stanie będąc w 100% pewnym, że na iOS przecież nic bez mojej zgody się nie zainstaluje a już na pewno nie jakaś fejkowa appka, która dodatkowo żąda uprawnień. No ale już tak całkiem serio jak w przypadku telefonów z iOS oraz FaceID miałoby działać przechwytywanie hasła do np. banku? Czasy kiedy ktoś wchodził na stronę banku i klepał z palca login i hasło to już trochę czasy zamierzchłe.