Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Wielkopolskie Centrum Medycyny Pracy – zmieniając w przeglądarce numer ID, można było zobaczyć wyniki badań innych pacjentów.

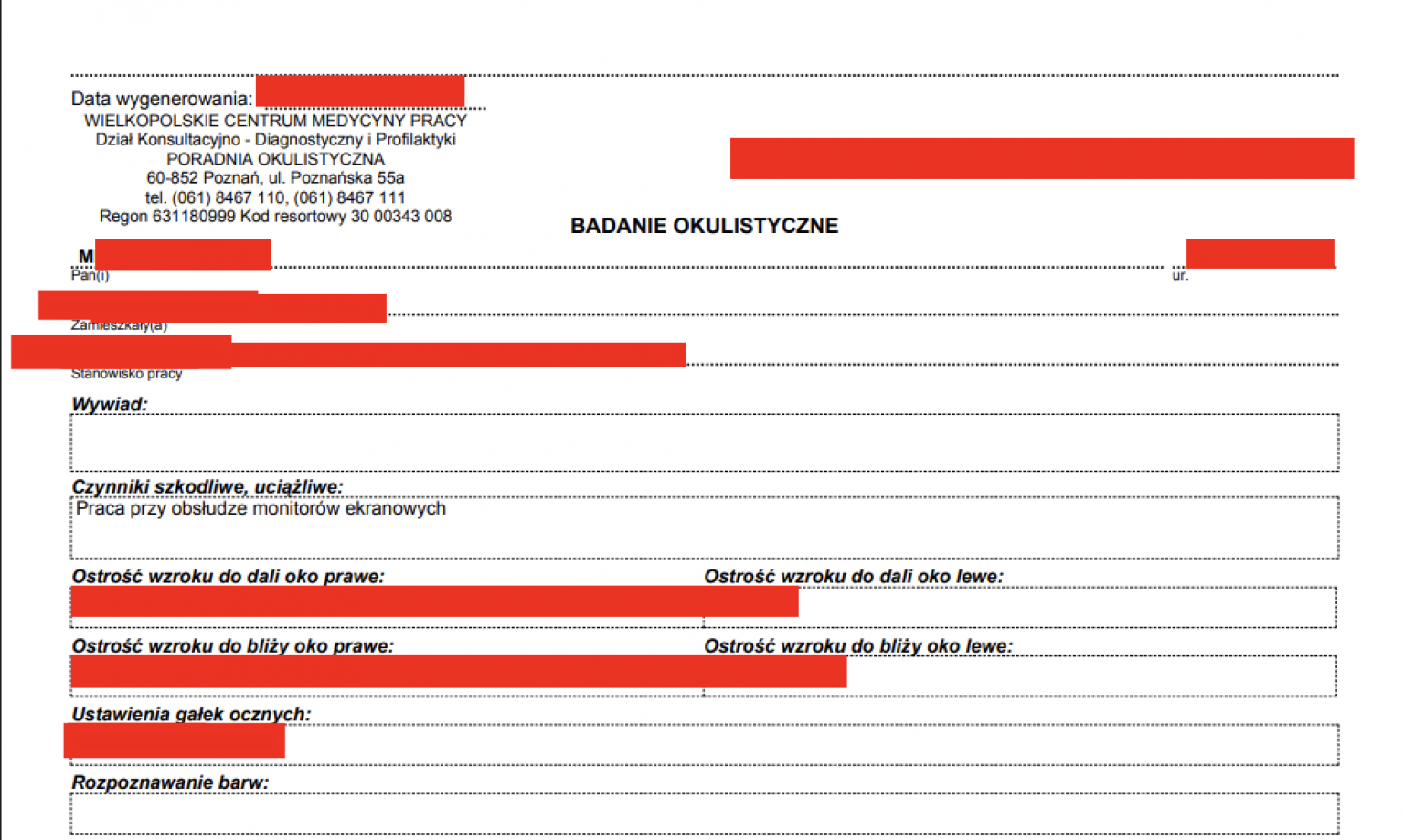

Marcin zgłosił nam prostą do wykorzystania lukę / podatność. Otóż wykonywał badania w Wielkopolskim Centrum Medycyny Pracy i w jednym z systemów zaciekawił go numer, który był widoczny w źródle HTML, a był związany z wykonywaniem badania. Zmienił ten numer o jeden i… otrzymał dostęp do wyników badań innego pacjenta. Okazało się, że można wpisać ~dowolny ID i otrzymać wyniki badania innego pacjenta (klasyczna podatność IDOR):

Marcin zgłosił podatność przez CERT Polska (też polecamy), ale w tym przypadku prawdopodobnie nie przyniosło to skutków (*). Postanowiliśmy przesłać szczegóły podatności bezpośrednio do WCMP oraz zapytać o pewne dodatkowe informacje. Wiadomość wysłaliśmy 14.11.2025 na adres iodo@wcmp.pl – w szczególności z pytaniami:

- Czy potwierdzają Państwo występowanie tej podatności? (wg naszego czytelnika, dzisiaj (14.11.2025) podatność występuje w systemie)

- Kiedy podatność zostanie usunięta?

- Czy weryfikowali Państwo występowanie podobnych podatności w innych miejscach systemu?

Do dnia 21.11.2025 nie otrzymaliśmy odpowiedzi. Wysłaliśmy zatem kolejną wiadomość, dodając do adresatów również ogólny adres placówki. Tego samego dnia otrzymaliśmy odpowiedź z wyjaśnieniami:

[WCMP] (…) bardzo dziękujemy za przesłanie do nas cennych informacji. Zależy nam na bezpieczeństwie danych osobowych, które są przez nas przetwarzane.

Przepraszamy za zwłokę w odpowiedzi. Wiadomość przesłana przez Państwa w dniu 14.11.2025r. na adres e-mail iodo@wcmp.pl trafiła do folderu SPAM i została przez nas odczytana dopiero po jej ponownym przesłaniu w dniu 21.11.2025r.

- Informujemy, że zamknęliśmy dostęp do systemu i podejmujemy czynności zmierzające do wyjaśnienia sytuacji opisanej w Państwa wiadomości.

- Podmiot planował wcześniej zamknięcie eksploatacji systemu. W związku z zaistniałą sytuacją system wyniki online został zamknięty w momencie zgłoszenia. System nie będzie dalej wykorzystywany.

- W celu pełnego wyjaśnienia sprawy oraz zapewnienia bezpieczeństwa zaplanowano przeprowadzenie wewnętrznych czynności sprawdzających we współpracy z dostawcą aplikacji, który przygotował dla nas aplikację.

(…)

Na koniec – zapytaliśmy Marcina czy posiada dane innych pacjentów / czy ewentualnie udostępniał je dalej. Otrzymaliśmy odpowiedź, że nie zapisywał na dysku żadnych danych innych pacjentów oraz tym bardziej nie udostępniał ich dalej.

Kilka rad / wniosków na koniec:

- Pamiętajcie żeby sprawdzić czy skrzynka pocztowa służąca do obsługi incydentów bezpieczeństwa / zgłoszeń RODO jest aktywna

- Rozważcie również przyjmowanie wiadomości spam na taką skrzynkę / alternatywnie – raz na jakiś czas przeglądajcie folder spam. (*) Być może wiadomość przesłana przez CERT Polska, nie dotarła do adresata właśnie z tego powodu

Dodatkowo:

- Testujcie swoje aplikacje pod względem bezpieczeństwa oraz ew. szkolcie programistów w obszarze bezpieczeństwa aplikacji

- W aplikacjach używajcie zamiast zwykłych numerów ID, identyfikatorów typu UUID. Sprawdzajcie też uprawnienia użytkownika (poprawnie zaimplementowana autoryzacja)

- Jeśli zlokalizujecie lukę w jednym miejscu aplikacji – warto sprawdzić czy nie występuje ona również w innych miejscach

~Michał Sajdak