NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Chodzi o ten incydent. Zgłoszenie poszło przez HackerOne. Ale ziomki z HackerOne zamknęły zgłoszenia (“no elo, duplikat, kaski nie będzie, have a nice day ;-) No to hacker poczekał 48 dni, z nadzieją że może jednak obsłużą tego buga, po czym ruszył do hackowania. Hackowanie: “Założyłem dziś bezpłatne konto w…

Czytaj dalej »

Jedną z podstawowych podatności aplikacji webowych jest IDOR (Insecure Direct Object Reference). Do jej wystąpienia dochodzi, gdy aplikacja udostępnia bezpośrednie odwołania do obiektów (np. zasobów) na podstawie identyfikatora przekazywanego przez użytkownika, nie weryfikując poprawnie uprawnień dostępu. W praktyce oznacza to, że aby uzyskać dostęp do zasobu, może wystarczyć znajomość (lub…

Czytaj dalej »

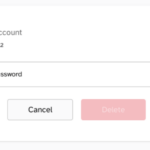

W interfejsie API Mozilli wykryto podatność Insecure Direct Object Reference (IDOR), która umożliwiała uwierzytelnionemu atakującemu korzystającemu z OAuth (np. logowania przez konto Google) usunięcie konta innego zarejestrowanego przez OAuth użytkownika, znając jedynie jego adres e-mail. Serwer nie weryfikował, czy sesja wysyłająca żądanie usunięcia należy do konta, które ma zostać usunięte.TLDR:…

Czytaj dalej »

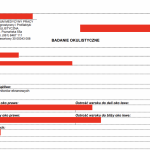

Marcin zgłosił nam prostą do wykorzystania lukę / podatność. Otóż wykonywał badania w Wielkopolskim Centrum Medycyny Pracy i w jednym z systemów zaciekawił go numer, który był widoczny w źródle HTML, a był związany z wykonywaniem badania. Zmienił ten numer o jeden i… otrzymał dostęp do wyników badań innego pacjenta….

Czytaj dalej »

Evan Connelly zaprezentował odkrytą przez siebie podatność w aplikacji Verizon Call Filter na urządzenia z systemem iOS. Co prawda problem dotyczy klientów tej amerykańskiej sieci GSM, jednak postanowiliśmy opisać błąd leżący u podstaw tej podatności, ponieważ z doświadczenia wiemy, że luki klasy IDOR (ang. Insecure Direct Object Reference) pojawiają się…

Czytaj dalej »

Uff, w zasadzie cała treść znaleziska zmieściła się w tytule ;-) co w pewien sposób świadczy o poziomie bezpieczeństwa aplikacji webowych w 2024 roku… Dla jasności cała historia wyglądała tak: najpierw badacz otrzymał maila z Hertz z informacją o swoim raporcie. W tym przypadku adres w aplikacji webowej wyglądał mniej…

Czytaj dalej »

Snapchat posiada tzw. wyróżnione video: Snapchat has viral video feature callled spotlight Snapchat posiada też program bug bounty. A w programie bug bounty ktoś zgłosił następującą podatność: Delete anyone’s content spotlight remotely. Wykorzystanie podatności było rzeczywiście banalne, pod warunkiem że poświęciliśmy trochę czasu i spojrzeliśmy na żądanie HTTP zawierające następującego…

Czytaj dalej »

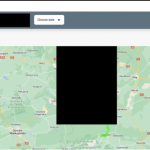

Jeden z czytelników sekuraka przesłał nam opis ciekawego znaleziska (znalezisk) w aplikacji IVECO ON. Dla pewności – obecnie wszystkie wskazane podatności są obecnie załatane. Aplikacja jest globalna a IVECO wylicza tak jej zalety. Mamy tutaj: Informacje na temat floty oceny stylu jazdy, emisji CO2 w celu poprawy ogólnej wydajności i zrównoważonego rozwoju. Można również monitorować…

Czytaj dalej »

Znany badacz Sam Curry opublikował ciekawą notkę na Twitterze: IDOR on Apple via “X-Dsid” header allows attacker to retrieve name, credit card information, addresses, and various PII of any Apple users via DSID Bounty: $25,000 Could create a “god cookie” which had access to all Apple customers name, address, phone,…

Czytaj dalej »

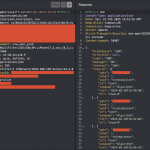

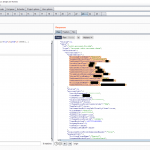

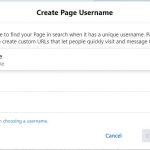

Pełen opis problemu możecie zobaczyć tutaj. Historia związana jest z nowym interfejsem Facebooka (tzw. FB5). Tutaj można było stworzyć nową (testową) stronę, a następnie utworzyć do niej użytkownika: Na razie nie ma żadnej podatności, ale po kliknięciu przycisku Create Username można było przechwycić żądanie HTTP (np. w Burp Suite) i wpisać…

Czytaj dalej »