Nie jest to spektakularny atak hakerski jak w przypadku ostatniej głośnej sprawy z LastPass, jednak warto zwrócić uwagę, co się zadziało. 1 grudnia 2022 r. pracownicy Gen Digital (dawniej Symantec Corporation i NortonLifeLock) zauważyli zwiększoną liczbę nieudanych logowań do kont użytkowników Norton Password Managera. Ruch ten zwiększał się każdego dnia,…

Czytaj dalej »

Tomek opisuje w tym miejscu ciekawą historię scamu. Super “inwestycja”, wpłacasz 2000 zł, a zyskujesz 18000-20000 zł. Takich scamów jest tysiące, co w tym ciekawego? Ano to, że w pewnym momencie nasz rozmówca, w celu przekonania nas, że jednak to nie jest to scam ;) przesyła zdjęcie “swojego” dowodu osobistego….

Czytaj dalej »

Dysk widoczny na zdjęciu poniżej w cenie $100 – nawet jeśli wygląda jak no-name – jawi się jako super okazja. Podejrzanie dobra okazja. Im dłużej ekipa Review Geek analizowała widoczną powyżej okazję, pojawiało się znaków zapytania. Po pierwsze dostarczony kabel USB-C -> USB-A. Kopiowanie 16 TB po “starym” USB byłoby…

Czytaj dalej »

Stosowny komunikat dostępny jest w tym miejscu (jak widać strona informacyjna tej placówki medycznej nie posiada nawet HTTPS): (…) w dniu 13 stycznia 2023r. doszło do ataku hackerskiego na infrastrukturę serwerową Centrum Medycznego TW-MED, w wyniku którego nieuprawniony podmiot dokonał zaszyfrowania danych zgromadzonych za serwerze w sposób uniemożliwiający Centrum Medycznemu TW-MED dostęp…

Czytaj dalej »

Jeśli nie jest ci potrzebny dalszy komentarz – oto link do dokumentu: Cyber incident response plan. Autorzy zaznaczają, że dokumentacja bardziej powinna stanowić inspirację do przygotowania własnego materiału (dostosowanego do realiów danej firmy) – niż być materiałem do bezmyślnego copy&paste. Co znajdziemy w dokumencie? Kilka przykładów poniżej. Na początek wysokopoziomowe…

Czytaj dalej »

Pani Monika umieściła w naszej facebookowej grupie następujący wpis: Taka wiadomość odebrała moja pracownica, zaraz mi to zgłosiła…. ktoś chyba grzebie w KRS naszej spółki, bo dostępne są tam pesele, stanowiska członków zarządu oraz drugie imię, którym się nigdy oficjalnie nie posługuję. Jak widać, jest to próba podszycia się pod…

Czytaj dalej »

Oszustwa “na OLX” to nic nowego, przy czym od pewnego czasu odgrywany jest wariant wykorzystujący sfałszowane SMSy: Oszukiwany jest sprzedawca, a zaznaczony w komunikacji powyżej SMS wygląda tak: Jak widzicie nadawca to OLX, ale to można łatwo podrobić (być może niedługo nie będzie tak łatwo). Dalej, potencjalna ofiara ląduje na…

Czytaj dalej »

O incydencie informuje serwis mylomza: w połowie listopada 2022 roku w Komendzie Miejskiej Policji w Łomży stwierdzono utratę notatników służbowych zawierających dane osób, które były legitymowane na terenie powiatu łomżyńskiego w okresie od 9 sierpnia 2021 r. do 1 stycznia 2022 r. Chodzi m.in. o numer PESEL, adres zamieszkania, numer…

Czytaj dalej »

Zerknijcie na ten świeży opis incydentu bezpieczeństwa: On January 11, our Security team identified an unauthorized actor accessing one of our tools used by customer-facing teams for customer support and account administration. The unauthorized actor conducted a social engineering attack on Mailchimp employees and contractors, and obtained access using employee…

Czytaj dalej »

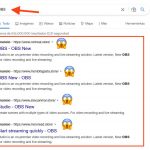

TLDR: nowa fala fałszywych reklam w Google serwujących malware. Tutaj jedna z relacji: Yesterday afternoon I went to download OBS onto my personal desktop computer. OBS is industry standard video streaming software. I was excited to live stream some video games for the first time in my life. What I…

Czytaj dalej »

Apple wprowadził w iPhone 14 możliwość wysyłania alarmowych SMSów (oraz wydzielenie swojego położenia) przez satelitę: Bezpłatna (przez dwa lata od zakupu telefonu) usługa dostępna jest na razie w USA, Kanadzie, Niemczech, Francji, Irlandii oraz Wielkiej Brytanii. SMSy można wysyłać tylko w określonym formacie (tzn. takiego SMSa generuje sam telefon, na…

Czytaj dalej »

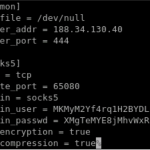

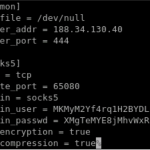

Chodzi o podatność, którą opisywaliśmy jakiś czas temu, a teraz sam Fortinet ujawnia szczegóły trwającej ekspoitacji (skutkującem przejęciem kontroli nad urządzeniem). Zainfekowane (w tej kampanii) urządzenie posiada taki plik: Okazuje się, że jest to prawdziwy plik modułu IPS, ale z wstrzykniętym dodatkowym kodem. Dodatkowy kod odpala backdoorka (widać tutaj zresztą…

Czytaj dalej »

Związany z cyberbezpieczeństwem Andreas Schneider, który wybrał się do Szwajcarii opisuje dość nietypową historię: Zostałem złapany przez policję 🤯! Sporo podróżuję a dziś rano kontrola bezpieczeństwa trwała znacznie dłużej niż się spodziewałem. Skaner wykrył mój ukochany zdalny prezenter firmy Logitech, z którym podróżuję od miesięcy/lat. I was caught by the…

Czytaj dalej »

Najnowsze doniesienia są jeszcze bardziej alarmujące bo mówią o “usuwaniu całych aplikacji”: Have you had anyone report applications going missing from there laptops today? I’ve seemed to have lost all Microsoft apps, outlook/excel/word. An error message comes up saying it’s not supported and then the app seems to have uninstalled….

Czytaj dalej »

![Część pralek Samsunga (rynek USA) stanowi zagrożenie pożarowe. Producent daje automatyczną aktualizację po WiFi. Jeśli pralka nie ma WiFi – wysyłają dongla :-] Część pralek Samsunga (rynek USA) stanowi zagrożenie pożarowe. Producent daje automatyczną aktualizację po WiFi. Jeśli pralka nie ma WiFi – wysyłają dongla :-]](https://sekurak.pl/wp-content/uploads/2023/01/Zrzut-ekranu-2023-01-13-o-13.19.21-150x150.png)

Samsung wspomina o następujących problemach, które mogą wystąpić w pewnych modelach pralek (sprzedawanych wyłącznie na rynku USA): This announcement addresses potential overheating within the control panel of certain models. Such events present a smoking, melting, overheating, or fire hazard to the product and consumer. Nie wygląda to dobrze, przy czym…

Czytaj dalej »

![Część pralek Samsunga (rynek USA) stanowi zagrożenie pożarowe. Producent daje automatyczną aktualizację po WiFi. Jeśli pralka nie ma WiFi – wysyłają dongla :-] Część pralek Samsunga (rynek USA) stanowi zagrożenie pożarowe. Producent daje automatyczną aktualizację po WiFi. Jeśli pralka nie ma WiFi – wysyłają dongla :-]](https://sekurak.pl/wp-content/uploads/2023/01/Zrzut-ekranu-2023-01-13-o-13.19.21-150x150.png)