Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Uwaga: cyberprzestępcy wykorzystują literówki w nazwie domeny do dystrybucji złośliwego oprogramowania. Przykład – komunikator Telegram

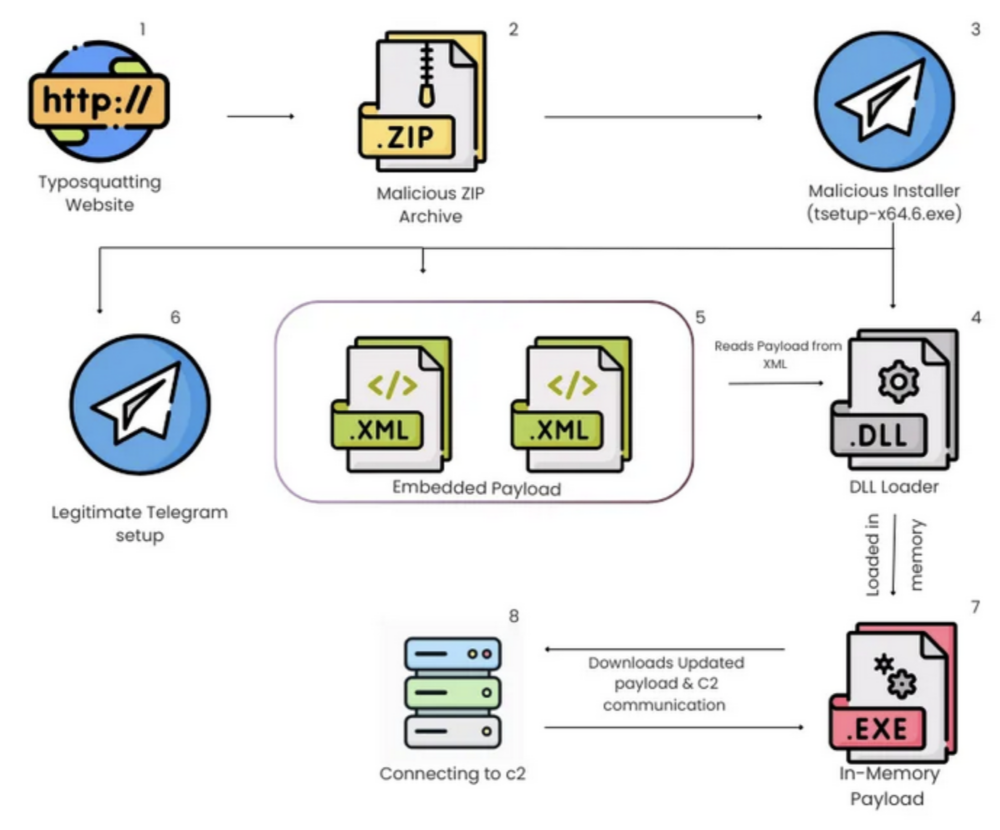

Badacze bezpieczeństwa z K7 Security Lab wykryli witryny, które do złudzenia przypominały oficjalny portal pobierania komunikatora Telegram. Cyberprzestępcy wykorzystali technikę typosquatting – zarejestrowali domenę z drobną literówką, licząc że użytkownik w pośpiechu nie zauważy różnicy.

TLDR:

- Cel: eksfiltracja danych.

- Badacze bezpieczeństwa z K7 Security Lab wykryli aktywną kampanię cyberprzestępcą wymierzoną w komunikator Telegram.

- Atakujący zastosowali metodę ataku typosquatting (literówka w nazwie domeny) do dystrybucji złośliwego oprogramowania.

- Zarejestrowali szereg witryn, które do złudzenia przypominają oficjalną stronę pobierania komunikatora.

- Aby zamaskować złośliwą aktywność, malware używa technik obfuskacji, podszywa się pod znanych dostawców oprogramowania (Embarcadero) oraz uruchamia kod bezpośrednio w pamięci RAM.

Nie jest to pierwszy raz, kiedy ten sposób dystrybucji złośliwego oprogramowania jest używany. Na łamach sekuraka i podczas naszych szkoleń wielokrotnie mówiliśmy jak literówka w adresie URL może prowadzić do infekcji. Dlatego tak ważne jest, aby dokładnie sprawdzać nazwę domeny, zwłaszcza jeżeli sami ją wprowadzamy.

W analizowanej kampanii cyberprzestępcy wykorzystali domenę telegrgam[.]com. Jak łatwo zauważyć, w adresie umieszczono dodatkową literę g. Witryna hostuje złośliwy instalator o nazwie tsetup-x64.6.exe, który na pierwszy rzut oka nie różni się niczym od oficjalnego pliku instalacyjnego.

Po uruchomieniu malware wypakowuje oraz instaluje komunikator Telegram. Działanie to ma na celu uśpienie czujności użytkownika oraz zamaskowanie złośliwej aktywności. W tle natomiast wykonują się złośliwe komendy powodujące m.in. wyłączenie oprogramowania antywirusowego.

Za pomocą polecenia cmd /c tasklist | findstr /I “0tray.exe” malware sprawdza, czy w systemie znajduje się ślad innej infekcji lub jest aktywne oprogramowanie monitorujące/zabezpieczające. W przypadku wykrycia procesu nastąpi jego zatrzymanie.

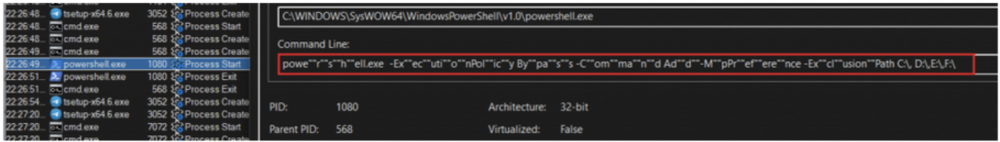

Kolejne polecenie ma na celu dodatnie wszystkich partycji dostępnych w systemie do wykluczeń Windows Defender. Znacząco zmniejsza to prawdopodobieństwo wykrycia oraz pozwala na swobodne działanie złośliwego oprogramowania bez skanowania antywirusowego. Ponadto użycie przełącznika –ExecutionPolicy Bypass pozwala na uruchamianie skryptów, bez wyświetlania ostrzeżeń oraz z pominięciem blokady bezpieczeństwa nakładanej na skrypty pochodzące z nieznanych źródeł.

Polecenie zostało zaciemnione za pomocą cudzysłowów. Po zdjęciu warstwy obfuskacji otrzymujemy:

powershell.exe -ExecutionPolicy Bypass -Command Add-MpPreference -ExclusionPath C:\,D:\,E:\,F:\

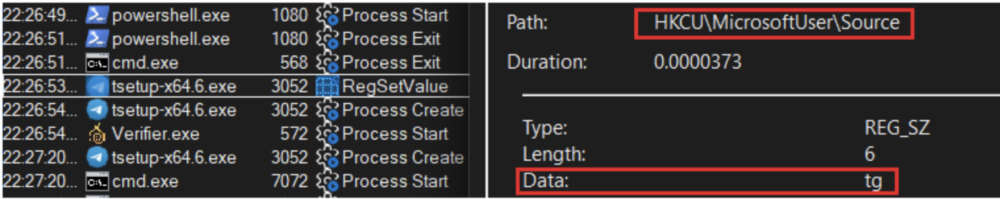

Dodatkowo malware dokonuje modyfikacji rejestru, aby zaznaczyć że system został już zainfekowany. Zapobiega to nadmiernemu infekcjom oraz może posłużyć jako marker na potrzeby aktualizacji.

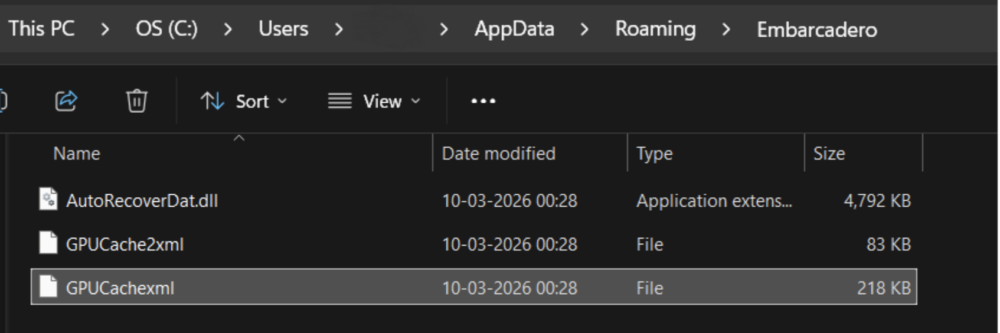

Po przygotowaniu środowiska następuje wypakowanie komponentów niezbędnych do kolejnych etapów infekcji. W tym celu, w lokalizacji %APPDATA% tworzony jest katalog Embarcadero, w którym zostają umieszczone złośliwe pliki. Nazwy plików zostały dobrane w taki sposób, aby imitowały rzeczywiste pliki konfiguracyjne oraz biblioteki, nie wzbudzając przy tym podejrzeń.

Katalog również nie jest przypadkowy – Embarcadero jest znanym dostawcą oprogramowania programistycznego. Jego obecność w systemie operacyjny może wydawać się na pierwszy rzut oka naturalna.

Ponadto, aby utwierdzić użytkownika w przekonaniu, że instalowana aplikacja to rzeczywiście komunikator, w lokalizacji C:\Program Files (x86)\Applica\ został umieszczony instalator telegrom.exe (przygotowany w Inno-Setup). W tym miejscu powinna zapalić się czerwona lampka – po pierwsze jest to nietypowa lokalizacja dla instalatora, a po drugie występuje literówka w nazwie pliku.

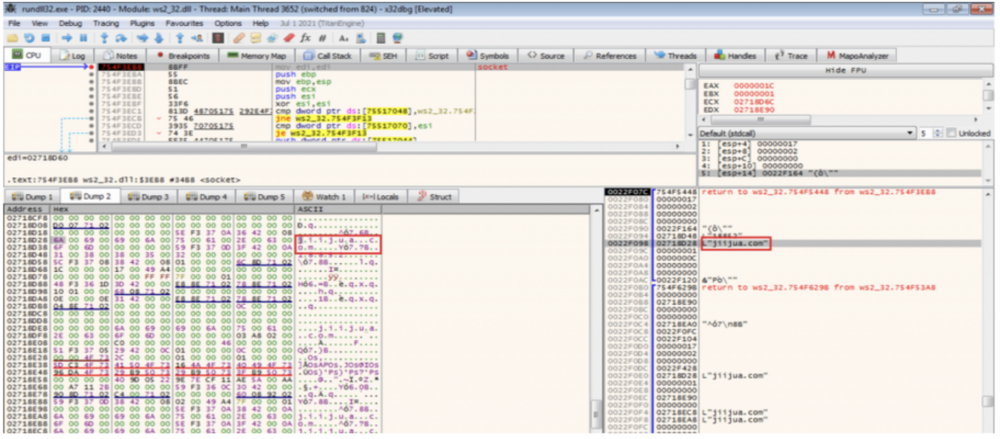

Analiza techniczna malware wykazała, że złośliwy kod nie znajduje się bezpośrednio w bibliotece DLL. Pełni ona jedynie rolę loadera, którego zadaniem jest odczytanie i zdekodowanie ładunku, ukrytego w plikach GPUCache.xml i GPUCache2.xml. Odtworzony plik wykonywalny nie jest zapisywany na dysku twardym, tylko zostaje załadowany i uruchomiony bezpośrednio w pamięci RAM – reflective loading.

Dane umieszczone w plikach XML nie są przechowywane w postaci jawnej, tylko zostały zakodowane (prawdopodobnie Base64) i poddane prostej operacji szyfrowania ze stałym kluczem. Jest to często stosowany zabieg, aby zmylić systemy antywirusowe użytkownika. Prawidłowy klucz deszyfrujący został umieszczony w pliku .DLL.

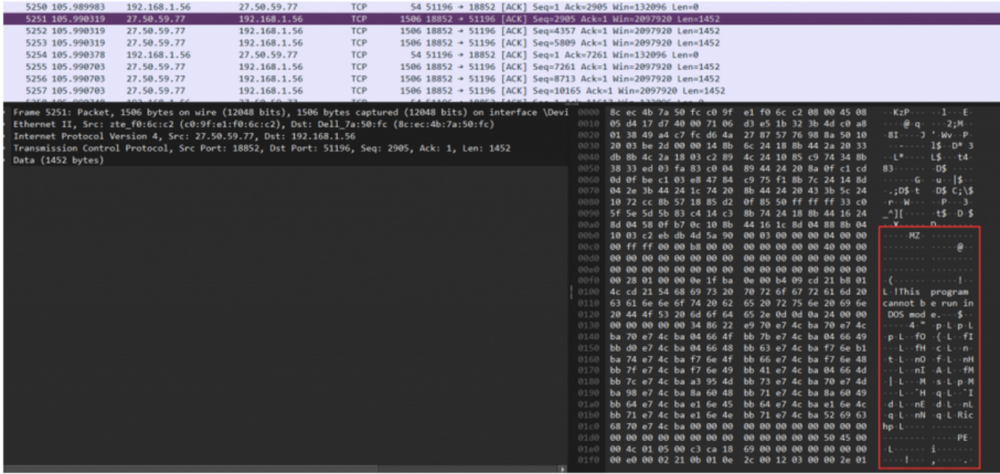

Z przeprowadzonych badań wynika, że po wczytaniu do pamięci malware nawiązuje połączenie z serwerem Command & Control (C2) – jiijua[.]com (27[.]50[.]59[.]77[:]18852), w celu potwierdzenia infekcji oraz odebrania dalszych instrukcji sterujących.

Malware posiada również elastyczny mechanizm aktualizacji. Potrafi pobrać zaktualizowane komponenty ładunku bezpośrednio z serwera C2, a następnie uruchomić je w pamięci RAM.

Podsumowując, przebieg opisanego ataku można zobrazować na poniższym schemacie.

Przedstawiona kampania jasno pokazuje, jak pośpiech i rozkojarzenie użytkownika jest brutalnie wykorzystywane przez cyberprzestępców. Wystarczy literówka w nazwie domeny, wiernie odwzorowana witryna internetowa i chwila nieuwagi, aby malware pojawił się w systemie. Dlatego bardzo istotne jest aby pobierać oprogramowanie wyłącznie z oficjalnych źródeł.

Jeżeli mamy wątpliwości, czy pobrany instalator jest bezpieczny możemy policzyć jego sumę kontrolną i porównać ją z tą opublikowaną na oficjalnej stronie producenta. Jeżeli dane się potwierdzą to mamy pewność, że plik nie został zmodyfikowany podczas pobierania.

Żyjemy jednak w czasach, gdzie ataki na łańcuchy dostaw (Supply Chain Attack) pojawiają się coraz częściej. W tej sytuacji cyberprzestępcy są w stanie przejąć serwer producenta i zaszyć malware jeszcze przed wygenerowaniem oficjalnej sumy kontrolnej oprogramowania. W takim scenariuszu poprawny skrót pliku instalatora nie zagwarantuje nam bezpieczeństwa.

Z tego powodu kluczowym krokiem jest weryfikacja w serwisie VirusTotal, który skrupulatnie przeanalizuje plik pod kątem obecności złośliwego kodu. Ponadto, weźmie pod uwagę znane opinie na temat analizowanego materiału (o ile takie się pojawią). Jeżeli wystąpią przesłanki mówiące o tym, że plik może zawierać malware, użytkownik otrzyma taką informację.

Zalecamy zachować czujność.

IOC

| A9A5CC6B6766FEC51B281B94F5F17CCD (tsetup-x64.6.exe) | Trojan(005cea261) |

| 62F8EFFC7690455ABCB300E3574F0A93 (Loaded Payload) | Trojan(005cea261) |

| 27[.]50[.]59[.]77[:]18852 | C2 |

| jiijua[.]com | C2 |

| www[.]telegrgam[.]com | Typosquatted Download Domains |

| www[.]telefgram[.]com | Typosquatted Download Domains |

| www[.]tejlegram[.]com | Typosquatted Download Domains |

Źródło: labs.k7computing

~_secmike

a mogli tak jak ruscy zalozyli gre mrush[.]pl, zarabiaja w srunii a pieniadze pomagaja Putinowi w wojnie, sankcje dzialaja lol

Nie tylko mrush ale i happytoaer i jakies gry czołgi ogólnie to dużo tego tam jest