Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Ostatnie dni przynoszą wiele informacji o incydentach bezpieczeństwa w różnych firmach. Przeglądając informacje o bieżących wydarzeniach, natrafiliśmy na wątek polskiej firmy finansowej, działającej w zakresie pożyczek oraz kart kredytowych – SuperGrosz. TLDR: Na jednym z forów dla cyberprzestępców, ktoś zamieścił informacje o zrzucie bazy danych, zawierającej 1,4 miliona rekordów, które…

Czytaj dalej »

To nie będzie łatwy poranek dla właścicieli sklepów prowadzonych na platformie e-commerce sky-shop.pl. Od rana, platforma prowadzi akcję informacyjną, dotyczącą ataku, który został wykryty 28.10.2025 r. Sky-Shop rozesłał wiadomość e-mail do swoich klientów, w której obszernie informuje o zaistniałym incydencie. Według przeprowadzonej analizy powłamaniowej, do ataku miało dojść 19.10.2025, kiedy…

Czytaj dalej »

Nieznani atakujący uzyskali dostęp do danych Kansas City National Security Campus (KCNSC), czyli podmiotu podlegający Narodowej Administracji Bezpieczeństwa Jądrowego (NNSA). Powodem były podatności w Microsoft SharePoint, o których pisaliśmy już w lipcu. TLDR: Wyciek dotyczył zakładu produkującego zdecydowaną większość niejądrowych komponentów do amerykańskiej broni jądrowej w ramach NNSA, agencji Departamentu…

Czytaj dalej »

Kanadyjskie linie lotnicze WestJet potwierdziły niedawne naruszenie danych, w wyniku którego ujawniono wrażliwe informacje klientów, w tym numery paszportów i dokumenty tożsamości. Incydent, ujawniony 13 czerwca, umożliwił atakującym dostęp do pełnych nazwisk, dat urodzenia, adresów korespondencyjnych, dokumentów podróży (paszportów, rządowych dokumentów tożsamości), a także danych związanych z programem lojalnościowymi. WestJet…

Czytaj dalej »

Urząd Miejski w Wadowicach poinformował w oświadczeniu 6 października 2025 roku o cyberataku na swoje systemy. O sprawie zostały poinformowane instytucje: UODO, CSIRT NASK i Policja. Zgodnie z komunikatem atak ransomware miał miejsce 5 października, a celem była infrastruktura IT, w której znajdowała się baza danych zawierająca informacje o pracownikach…

Czytaj dalej »

Repozytoria git są atrakcyjne dla włamywaczy. Duża ilość wewnętrznych danych, wraz z historią zmian, wielu użytkowników czy wreszcie błędy na platformach służących do obsługi repozytoriów (o których wielokrotnie pisaliśmy) czynią z nich interesujące cele. Co prawda w samych repozytoriach nie powinny znaleźć się poufne dane, takie jak klucze API, loginy czy hasła, ale praktyka pokazuje, że…

Czytaj dalej »

Google potwierdził poważny incydent bezpieczeństwa związany z utworzeniem fałszywego konta w ich systemie LERS (Law Enforcement Request System) używanym na całym świecie przez policję i instytucje rządowe do składania formalnych wniosków o dane użytkowników. BleepingComputer podaje, że komunikat Google pojawił się po tym, jak grupa hakerska określająca się jako “Scattered…

Czytaj dalej »

Na portalu ransomware.live pojawiła się informacja o rzekomym ataku na pracowników firmy Ekotrade. Przejętych oraz zaszyfrowanych miało zostać 950 682 plików, co podobno ma się przekładać na 900 GB danych. Aktualnie tożsamość atakującego nie zostało ustalona. Wiadomo natomiast, że do przeprowadzenia ataku wykorzystano platformę Qilin, działająca w modelu Ransomware-as-a-Service (RaaS)….

Czytaj dalej »

Restaurant Brands International, czyli firma stojąca za siecią Burger King, Tim Hortons i Popeyes utrzymuje platformę asystenta, służącą do obsługi tabletów, ekranów drive-thru i interkomów do komunikacji między pracownikami i klientami. Badacze ustalili, że do jej działania wykorzystywane są 3 domeny: W trakcie testowania okazało się, że serwisy te do…

Czytaj dalej »

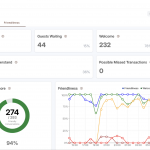

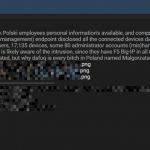

W Darknecie pojawiły się informacje o rzekomym wycieku danych z PKO BP. Na forum cyberprzestępczym pojawił się wpis, w którym oferowana jest na sprzedaż znaczna ilość poufnych danych wewnętrznych, rzekomo należących do banku. Źródłem naruszenia ma być system Unified Endpoint Management (UEM), który ujawnił ogrom informacji związanych z pracownikami banku…

Czytaj dalej »

Botland, popularny internetowy sklep z elektroniką, poinformował dziś (22.08.2025) swoich klientów, że padł ofiarą ataku cyberprzestępców. Ślady obecności intruza w systemie zostały zauważone 23 lipca i 3 sierpnia 2025 r., ale według firmy nie wskazywały na naruszenie bezpieczeństwa danych. Dopiero szczegółowe badanie zlecone niezależnemu podmiotowi zakończone 11.08.2025 r. pozwoliło ustalić,…

Czytaj dalej »

OpenAI poinformowało, że usunęło funkcję z ChataGPT, która umożliwiała użytkownikom zezwolenie na indeksowanie ich publicznych rozmów w wyszukiwarkach. Firma twierdzi, że był to krótkotrwały “eksperyment’” i wycofali się z niego po zauważeniu przypadków niezamierzonego dzielenia się, czasem mocno prywatną, korespondencją. Firma poinformowała również, że pracują nad usunięciem rozmów zaindeksowanych do…

Czytaj dalej »

Incydent opisuje serwis TechCrunch, któremu Sandeep Hodkasia, założyciel firmy AppSecure zajmującej się testami bezpieczeństwa, przekazał informację o otrzymaniu 10 000 dolarów za zgłoszenie błędu 26 grudnia 2024 roku w ramach programu bug bounty. Meta wdrożyła poprawkę 24 stycznia 2025 r. i podobno nie wykryła dowodów na to, że luka została…

Czytaj dalej »

Badacze z Aim Security odkryli pierwszą podatność „zero-click” w agencie sztucznej inteligencji (AI). Microsoft 365 Copilot można było zmusić agenta do wyciekania poufnych danych organizacji bez ingerencji przez użytkownika – ofiarę. Wystarczyła wysyłka jednego, odpowiedniego spreparowanego maila. Podatność otrzymała oznaczenie CVE-2025-32711 z oceną CVSS 9.3 (krytyczna) i została ochrzczona przez…

Czytaj dalej »

Badacze z firmy Imperva odkryli i opisali interesującą podatność w popularnym silniku blogowym WordPress. Luka umożliwia osobom postronnym poznanie tytułów prywatnych wpisów oraz szkiców. Na pierwszy rzut oka nie brzmi dramatycznie, bo dotyczy tylko tytułów, ale w niektórych sytuacjach już samo przedwczesne ujawnienie tytułu może mieć poważne konsekwencje. Jako przykład podawane są tu wpisy…

Czytaj dalej »