Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

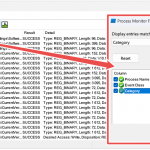

Autoruns z pakietu Sysinternals skanuje system, w tym rejestr i foldery systemowe, w poszukiwaniu oprogramowania, które uruchamia się automatycznie, przykładowo podczas startu systemu (ale nie tylko). Znalezione elementy wypisywane są w tabeli wraz z dodatkowymi informacjami, pomagającymi zrozumieć, jaki program jest uruchamiany, z jakiej przyczyny, jaki jest stan jego podpisów…

Czytaj dalej »

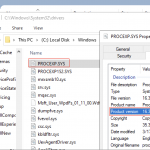

Sysinternals Suite to zestaw ponad 70 darmowych narzędzi, za pomocą których można zajrzeć w najgłębsze zakamarki Windowsa (częściowo również Linuksa), analizować uruchomione procesy, badać aktywność sieciową, monitorować zmiany w plikach czy też w rejestrze. W związku z tym programy Sysinternals cieszą się dużym uznaniem wśród administratorów IT, pentesterów i informatyków śledczych, ale oczywiście nie uchodzą one też uwadze cyber-zbójom.

Czytaj dalej »

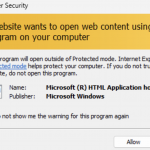

Zaczyna się od pliku tego typu tutajcosciekawego.pdf.url do którego link jest podrzucany użytkownikowi (np. phishingiem). Po zapisaniu pliku, wygląda on pod Windowsem tak: Ale skąd tutaj się wzięła ikonka PDFa? Wszystko za sprawą zawartości pliku .url, która wyglądała mniej więcej tak (patrz dwie ostatnie linijki, które odpowiadają za podmianę domyślnej…

Czytaj dalej »

Niedawno Microsoft załatał następującą lukę: Windows Wi-Fi Driver Remote Code Execution Vulnerability (CVE-2024-30078) Przekładając to na język potoczny – atakujący, który jest w zasięgu Twojego WiFi może bez żadnego uwierzytelnienia dostać się na Twój system operacyjny. Podatność nie otrzymała maksymalnej “wyceny” krytyczności tylko dlatego, że… no właśnie atakujący musi być…

Czytaj dalej »

W oryginale tytułowe stwierdzenie brzmi tak: Microsoft plays a central role in the world’s digital ecosystem, and this comes with a critical responsibility to earn and maintain trust. We must and will do more. We are making security our top priority at Microsoft, above all else – over all other features Bla…

Czytaj dalej »

Od kilku dni krążyły pogłoski o rzekomym ataku RCE (Remote Code Execution) w kliencie komunikatora Telegrama dla komputerów z Windows. Okazały się prawdziwe, mimo pierwotnych zaprzeczeń ze strony twórców Telegrama. Przyczyną błędu była literówka w kodzie, dokładnie na liście rozszerzeń zawierających listę plików wykonywalnych. Na szczęście wykorzystanie podatności wymaga zarówno interakcji ze strony…

Czytaj dalej »![[Nowość] Skoro działa, to lepiej nie dotykać? Obalamy mity dotyczące infrastruktury klucza publicznego (PKI) [Nowość] Skoro działa, to lepiej nie dotykać? Obalamy mity dotyczące infrastruktury klucza publicznego (PKI)](https://sekurak.pl/wp-content/uploads/2018/11/shp22-150x150.jpeg)

Skoro działa, to lepiej nie dotykać! Magiczne zdanie często wypowiadane przez administratorów. Szczególnie dotyczy to obszarów, do których admini nie chcą się nawet zbliżać. Jednym z takich obszarów jest Infrastruktura klucza publicznego (PKI). Windowsowe PKI ma swoją specyfikę, wynikającą z automatyzacji sprawiającej, że nawet dobrzy fachowcy od PKI w Internecie mogą okazać się…

Czytaj dalej »

Group Policy (GP) oraz Group Policy Objects (GPO) Infrastrukturę, która pozwala na centralne zarządzanie ustawieniami zarówno kont użytkowników, jak i komputerów (głównie w systemach z rodziny Windows) nazywamy Group Policy (GP). W polskojęzycznych opracowaniach możemy się też spotkać z określeniem Zasady Grupy. Jest to mechanizm, który został zaimplementowany wiele lat…

Czytaj dalej »

Szkolenie w symbolicznej cenie dostępne jest tutaj (startujemy 15.09.2023 19:00 -> 22:00, dostępne też będzie nagranie). Każdy administrator Windows wie, jak działa GPO: klika się na serwerze i coś magicznie dzieje się na stacjach roboczych. A gdyby tak zajrzeć pod powierzchnię? Zobaczyć, co naprawdę znaczy to klikanie, i dlaczego klient…

Czytaj dalej »![Poznaj bezpieczeństwo Windows – lokalne uwierzytelnianie i autoryzacja [notatki ze szkolenia] Poznaj bezpieczeństwo Windows – lokalne uwierzytelnianie i autoryzacja [notatki ze szkolenia]](https://sekurak.pl/wp-content/uploads/2023/04/3288227-150x150.jpg)

Uwierzytelnienie vs. autoryzacja Różnica pomiędzy uwierzytelnieniem (ang. authentication) i autoryzacją (ang. authorization) została już wyjaśniona w niejednej publikacji, więc tylko sobie przypomnijmy: proces uwierzytelnienia potwierdza, że na pewno jesteśmy osobą, za którą się podajemy, a autoryzacja sprawdza, do czego mamy dostęp jako ta osoba. Intuicyjnym przykładem jest budynek firmy i…

Czytaj dalej »

Microsoft opublikował właśnie informacje o nowych funkcjach w Windows 11. W poście pod nieco mglistym tułem: Bringing the power of AI to Windows 11 – unlocking a new era of productivity for customers and developers with Windows Copilot and Dev Home ukryta jest pewna ciekawa informacja: We have added native…

Czytaj dalej »

Technika przejęcia systemu z wykorzystaniem podatnych sterowników dostarczonych przez atakującego nie jest nowa (patrz np. akcję opisywaną przez nas tutaj), ale wg badaczy z Sophosa, jest wykorzystywana coraz chętniej. O co chodzi atakującym w całym tym zamieszaniu? Ano o to, aby skutecznie wyłączyć systemy antywirusowe / EDR czy inne “przeszkadzajki”…

Czytaj dalej »![Poznaj bezpieczeństwo Windows – usługi systemowe [notatki ze szkolenia] Poznaj bezpieczeństwo Windows – usługi systemowe [notatki ze szkolenia]](https://sekurak.pl/wp-content/uploads/2023/04/3288227-150x150.jpg)

Usługi systemowe Windows (Windows services) to szczególne procesy działające w systemie, zarządzane przez specjalny proces o nazwie Service Control Manager (SCM). Komunikacja z nimi odbywa przez dedykowane API (Services API), które z założenia umożliwia zdalny dostęp do usług (innymi słowy, można zarządzać usługami działającymi na innym serwerze). W przeciwieństwie do…

Czytaj dalej »

W tym newsie mamy same fantastyczne wieści. Po sukcesie części pierwszej szkolenia, uruchamiamy bezpłatną część drugą: Poznaj bezpieczeństwo Windows. Część druga: lokalne uwierzytelnianie i autoryzacja w systemach Windows. Szkolenie jest dostępne w modelu płać ile chcesz (można nas wesprzeć dowolną kwotą, jeśli ktoś nie czuje potrzeby – można też “zapłacić”…

Czytaj dalej »

Trwający obecnie hackerski konkurs #Pwn2Own Vancouver 2023 ponownie potwierdza tezę: daj mi odpowiedni budżet, to dostaniesz exploita na cokolwiek: Szczegóły powyższego hackowania Tesli będą zapewne niedługo ujawnione, ale stawiamy na zdalny dostęp do sieci sterującej (CAN) samochodu. Sugeruje to zarówno wskazany cel exploitu: Tesla Gateway (Gateway łączy m.in. sieć infotainment…

Czytaj dalej »