Poza tytułem moglibyśmy dać tutaj linka do Microsoftu i zakończyć wiadomość ;-). Warto jednak przyjrzeć się kilku szczegółom. Podatność jest o tyle nietypowa, że najpierw informacja o niej wyciekła, a później… Microsoft z jakiś powodów nie wypuścił łatki. Teraz nadrabia wypuszczając łatę poza standardowym harmonogramem. Garść ważnych informacji: Podatność wprowadzono…

Czytaj dalej »

Microsoft załatał właśnie 25 krytycznych podatności; gdzie pojawiła się ponoć informacja o takim bugu: CVE-2020-0796 is a remote code execution vulnerability in Microsoft Server Message Block 3.0 (SMBv3). An attacker could exploit this bug by sending a specially crafted packet to the target SMBv3 server, which the victim needs to be connected…

Czytaj dalej »

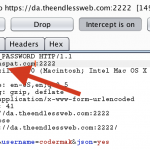

Dzisiaj mamy dla Was naprawdę wyjątkowy odcinek #vulnz. Publikujemy bowiem aż dwanaście realnych, znalezionych przez nas podatności w aplikacji eventory. Systemu używamy do obsługi naszego wydarzenia – Mega Sekurak Hacking Party (które przełożyliśmy właśnie na czerwiec 2020 – konkretna data będzie dostępna niebawem). Jak więc widzicie, zadbaliśmy również o bezpieczeństwo Waszych…

Czytaj dalej »

Dzisiejszy vulnz to całkiem świeża podatność CVE-2020-3843. Zobaczmy: Attached is a work-in-progress exploit for CVE-2020-3843, a buffer overflow in AWDL (…) Currently this poc demonstrates the ability to remotely dump device physical memory regions over the air with no user interaction on iPhone 11 Pro running iOS 13.3. Dość ostre, prawda? Słowo wyjaśnienia czym…

Czytaj dalej »

W dzisiejszym #vulnz będzie krótko. Kto pamięta zamierzchłe czasu modemów, pewnie kojarzy również usługę pppd. Obecnie również jest używana (choć jest często nieco ukryta – np. firmware routerów klasy domowej). W każdym razie tutaj czytamy: Due to a flaw in the Extensible Authentication Protocol (EAP) packet processing in the Point-to-Point…

Czytaj dalej »

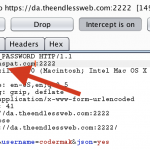

W dzisiejszym odcinku #vulnz, mamy coś nieco bardziej skomplikowanego. Pewnie w wielu z Was kojarzy funkcję loguj się z wykorzystaniem Facebooka: Instagram, Netflix, Spotify czy rodzimy Wykop – to tylko kilka przykładów. Jak to działa? Na początek musimy jednorazowo potwierdzić, że chcemy korzystać z tej funkcji (jesteśmy przekierowani z danego serwisu…

Czytaj dalej »

Czy grając myśleliście kiedyś, że podłączanie się do “losowych” serwerów może nieść spore konsekwencje? Dzisiejszy odcinek #vulnz o tym przypomina :-) Zobaczcie tylko na tę podatność: “Malformed .BMP file in Counter-Strike 1.6 may cause shellcode injection”. Wystarczy że serwer prześle odpowiednio złośliwie przygotowany plik BMP (do opisu dołączono PoC-a odpalającego…

Czytaj dalej »

W dzisiejszym vulnz podatność która przetrwała w Tomcacie przeszło 10 lat. W skrócie: jeśli na świat dostępny jest AJP Connector (domyślnie jest on uruchamiany i słucha na porcie 8009) – to możliwe jest czytanie plików z serwera (np. plików konfiguracyjnych, źródeł aplikacji). Dodatkowo możliwe jest czasem wykonanie kodu na systemie operacyjnym…

Czytaj dalej »

Jeśli tak dalej pójdzie, to nigdy nie zabraknie nam materiału do serii #vulnz (ciekawe, nowe podatności – w miarę możliwości codziennie na sekuraku). Bohaterem dzisiejszego odcinka jest firma Zyxel. Otóż w cenie $20 000 dystrybuowany był exploit na podatność klasy 0-day, umożliwiający dostanie się na urządzenia (wykonanie poleceń jako root) bez…

Czytaj dalej »

Pamiętacie KRACK? (podatni byli klienci WiFi – np. laptopy, telefony, urządzenia IoT; całość polegała na tym, że wartość nonce – sprzecznie z definicją – można było używać nie-tylko-raz. Prowadziło to do możliwości deszyfracji ruchu WiFI). Problem załatano (patche po stronie klienckiej, zazwyczaj patche po stronie routerów WiFi nie były potrzebne…

Czytaj dalej »

Kolejna ciekawostka w ramach serii #vulnz. Tym razem mamy do czynienia z błędem umożliwiającym zdalne wykonywanie poleceń systemowych na serwerze Exchange. Dokładniej – RCE mamy w Exchange Control Panel, wymagane jest dowolne konto usera. Mało zabawne jest to, że atakujący po wykonaniu ataku otrzymuje od razu uprawnienia SYSTEM na serwerze. Microsoft…

Czytaj dalej »

Dzisiaj mała rzecz – a cieszy może czasem doprowadzić do poważnych problemów. Zapewne każdy z nas wielokrotnie korzystał z mechanizmu przypominania hasła – wpisujemy tam login lub e-mail i oczekujemy na wiadomość linkiem umożliwiającym reset hasła. Oczywiście link posiada tzw. token (odpowiednio długi losowy ciąg znaków) potwierdzający, że mogę zmienić…

Czytaj dalej »

![Ukradli Microsoftowi kilka domen. Ponoć można kraść dalej! #vulnz [subdomain takeover] Ukradli Microsoftowi kilka domen. Ponoć można kraść dalej! #vulnz [subdomain takeover]](https://sekurak.pl/wp-content/uploads/2020/02/msft-subdomain-list-150x150.png)

W dzisiejszym odcinku #vulnz kilka słów o problemie/podatności subdomain takeover. Jak sama nazwa wskazuje chodzi tutaj o przejęcie jakiejś poddomeny (niespodzianka ;). Wydaje się to dość trudne do zrealizowania, jednak wbrew pozorom czasem bywa naprawdę proste. Obecnie z problemem boryka się Microsoft, gdzie wiele domen zostało “przejętych” oraz serwowany jest różny, niezbyt…

Czytaj dalej »

Zacznijmy więc od świeżej podatności (z lutego tego roku) w microsoftowym SQL Server Reporting Services (SSRS). Cały czas sporo osób uważa, że problemy bezpieczeństwa deserializacji w .NET nie istnieją :) Otóż istnieją i są dość poważne, bo umożliwiają dostanie się na serwer poprzez deserializację danych przesłanych przez złego aktora napastnika. Poniżej…

Czytaj dalej »

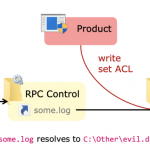

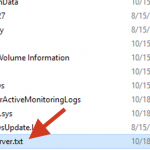

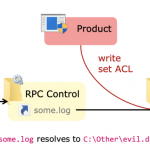

Dzisiejszy odcinek vulnz poświęcamy ~prostej eskalacji uprawnień do Administratora w systemach Windows. Zacznijmy od mechanizmu Service Tracing – jak sama nazwa wskazuje umożliwia to pewne debugowanie usług (i dla pewnych usług może być zrealizowane jako nieuprawniony użytkownik Windows). Aby całość skonfigurować po prostu ustawiamy pewne klucze wartości w rejestrze (ścieżka: HKLM\SOFTWARE\Microsoft\Tracing)….

Czytaj dalej »

![Ukradli Microsoftowi kilka domen. Ponoć można kraść dalej! #vulnz [subdomain takeover] Ukradli Microsoftowi kilka domen. Ponoć można kraść dalej! #vulnz [subdomain takeover]](https://sekurak.pl/wp-content/uploads/2020/02/msft-subdomain-list-150x150.png)