Nie tak dawno, bo pod koniec sierpnia pisaliśmy o pozornie nieszkodliwej wtyczce VPN do Chrome, która – jak się okazało – potajemnie rejestrowała zawartość ekranu. Niestety nie był to zupełnie odosobniony przypadek. Badacze z LayerX odkryli kampanię złośliwych wtyczek – głównie VPN, ale także blokery reklam i inne. Rozszerzenia te…

Czytaj dalej »

Wtyczka FreeVPN.One przez lata cieszyła się popularnością wśród użytkowników Chrome – posiadała oficjalny znaczek weryfikacji, wyróżnione miejsce w sklepie Google i ponad 100 tys. instalacji. Jego głównym celem miała być ochrona prywatności. Okazuje się jednak, że w rzeczywistości rozszerzenie stało się narzędziem do śledzenia użytkowników. TLDR: – Popularne rozszerzenie VPN…

Czytaj dalej »

ExpressVPN to znany dostawca usług VPN, z których korzystają miliony użytkowników na całym świecie. Według materiałów reklamowych firmy jednym z wyróżników, który przyczynił się do dużej popularności, jest korzystanie z serwerów działających wyłącznie w pamięci RAM, które nie przechowują danych użytkowników i przestrzeganie polityki braku logów. Jest to dość popularne…

Czytaj dalej »

The Shadowserver Foundation informuje o ataku brute force wymierzonym przeciwko urządzeniom sieciowym, w szczególności urządzeniom VPN firm Palo Alto, Ivanti, SonicWall. Według danych pochodzących z systemów honeypot, prezentowanych przez ich platformę monitoringową, nasilenie ataków trwa od końca stycznia. Liczba adresów IP zaangażowanych w atak sięga w szczycie nawet 2,8 mln w…

Czytaj dalej »

Luka umożliwia pełne przejęcie urządzenia z poziomu Internetu. Tj. zdobycie uprawnień super-admina. Podatność jest wykorzystywana w realnych atakach, najprawdopodobniej od okolic grudnia 2024. Nie wiadomo dokładnie jaka grupa odpowiedzialna jest za ataki. W ramach ataków wykonywane są takie operacje jak: Podatne są FortiOS (7.0.0 do 7.0.16) oraz FortiProxy (linia 7.0.x…

Czytaj dalej »

Co ciekawe – nie pomoże nawet aktualizacja urządzenia – atakujący symulują że niby aktualizacja miała miejsce tymczasem…nic się nie dzieje (tj. atakujący dalej buszują po sieci). Luka CVE-2025-0282 daje możliwość zdalnego wykonania kodu (bez konieczności uwierzytelnienia). Podatność jest klasy buffer overflow. Luka CVE-2025-0283 to eskalacja uprawnień do uprawnień admina na…

Czytaj dalej »

Jeśli ktoś pasjonuje się cyberbezpieczeństwem, najpewniej słyszał o MITRE. CVE, czy program ATT&CK – za nimi właśnie stoi wspomniana korporacja. Co się wydarzyło? MITRE relacjonuje akcję niemal na jednym wydechu: ❌ Atakujący użyli dwóch podatności 0day w systemie VPN Ivanti (patrz też: zhackowana amerykańska agencja odpowiedzialna za cyberbezpieczeństwo (CISA). Zaatakowali…

Czytaj dalej »

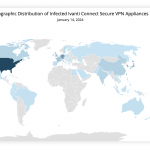

Ostatnie tygodnie to zdecydowanie nie jest dobry czas dla producentów sprzętowych VPN-ów. Zapewne pierwsze doniesienia skłoniły badaczy do dokładniejszego przyjrzenia się konkretnym aplikacjom np. od firmy Ivanti, a dalej zadziałała już kwestia skali. Niestety, jak na aplikacje sprzętowe, które mają gwarantować bezpieczny dostęp do sieci wewnętrznej to nie wygląda to…

Czytaj dalej »

Okazuje się, że Fortinet to nie jedyny producent, któremu aktywnie przyglądają się nie tylko badacze bezpieczeństwa ale i grupy APT :). Po niedawnych rewelacjach dotyczących Connect Secure, znów pojawiła się informacja o pilnej potrzebie aktualizacji wskazanego VPNa a także dwóch innych rozwiązań. Tym razem jest to podatność typu XXE (XML…

Czytaj dalej »

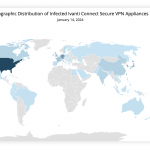

Systemy (serwery) VPN zazwyczaj są wystawione do Internetu (bo muszą), co jednak gdy ktoś zlokalizuje podatność umożliwiającą przejęcie serwera (urządzenia) VPN i to bez uwierzytelnienia? No może samo zlokalizowanie jeszcze niewiele zmienia, ale aktywna exploitacja już tak. Po tym wstępie przechodzimy do podatności, którą niedawno zaznaczaliśmy na sekuraku (dwa zero…

Czytaj dalej »

TLDR: warto aktualizować również część kliencką naszych rozwiązań VPNowych. Tutaj ciekawy opis załatanej niedawno luki CVE-2022-26113: FortiClient Arbitrary File Write As SYSTEM. Przechodząc od razu do sedna: FortiClient VPN allows normal users of the VPN Client to backup their VPN configuration. The backup file is written by FortiClient’s scheduler service…

Czytaj dalej »

Wbrew pozorom w większości przypadków ten temat nie brzmi nierealnie. Sporo osób, szczególnie z IT, pracuje zdalnie, a dostęp do zasobów firmowych z domu jest potrzebny. O ile przy dobrym poziomie zabezpieczeń ryzyko można zminimalizować, to niestety nie każdy szyfruje dyski, aktualizuje oprogramowanie czy wykonuje kopie zapasowe. W opisanym przypadku…

Czytaj dalej »

Większość mediów pisze o tym, że private relay nie będzie dostępny w krajach typu Chiny czy Białoruś, sama funkcja wygląda bardzo ciekawie i ma być wliczona w obecne plany iCloud: Apple says the feature sends traffic to a server maintained by Apple, where a piece of information called its IP…

Czytaj dalej »

Według nowych informacji, podanych przez Charlesa Carmakala, wektorem ataku na największy system rurociągów w USA – Colonial Pipeline – było zapomniane konto VPN: Dodatkowo hasło wykorzystane do utworzenia konta widniało w wycieku danych, co oznacza, że pracownik Colonial Pipeline mógł popełnić podstawowy błąd w higienie dotyczącej haseł – użycie jednego…

Czytaj dalej »

Firma FireEye wydała ostrzeżenie dotyczące wykorzystywania nowych podatności w Pulse Secure VPN przez grupy APT (advanced persistent threat): Krytyczna luka CVE-2021-22893 pozwala nieuwierzytelnionemu atakującemu na zdalne wykonanie kodu: Jedna z grup wykorzystujących tę podatność – UNC2630 – została powiązana z chińskim rządem, a jej głównym celem były podmioty z sektora…

Czytaj dalej »