Zasada działania jest względnie prosta. Najpierw zlokalizowanie podatności w konkretnym e-commerce, a później dołożenie niewielkiego dodatku. Dodatek podczas płatności klienta wyświetli podstawiony formularz/stronę do płatności, a niespodziewający się niczego podejrzanego klient – zapłaci. Właśnie otrzymaliśmy dość rozbudowane opracowanie, pokazujące infekcję poprzez Magecart (tak się zbiorowo nazywa grupę kilku grup hackerskich…

Czytaj dalej »

W najnowszej wersji Burp Suite 2.1.01 pojawiła się obsługa WebSocket w Burp Repeater! Wykorzystajmy testową aplikację, aby zobaczyć nową funkcjonalność w akcji.

Czytaj dalej »

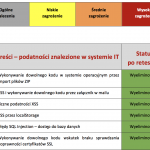

Dla niecierpliwych – można pobrać pełen, nieocenzurowany, przeszło 30-stronicowy raport z testów bezpieczeństwa systemu do zarządzania klientami (CRM – Customer Relationship Management) – YetiForce.

Czytaj dalej »

Niniejszy artykuł jest kontynuacją artykułu nmap w akcji – przykładowy test bezpieczeństwa. W poprzednim artykule pokazałem jak wykorzystać zebrane informacje do uzyskania dostępu do systemu. Natomiast w tym artykule chcę zaprezentować jak uzyskany dostęp zamienić na najwyższe uprawnienia w systemie, czyli wykonać podniesienie uprawnień.

Czytaj dalej »

Jest to jedno z częstszych pytań, które otrzymuję od dłuższego czasu W dużym skrócie, idealna karta do testów bezpieczeństwa WiFi powinna…

Czytaj dalej »

Spory artykuł przeznaczony dla osób technicznych, które z jakiegoś powodu muszą wykonać testy bezpieczeństwa bankomatu. Całość w formie checklisty podzielonej na obszary bezpieczeństwa: fizycznego / logicznego / czy wskazanie potencjalnych problemów aplikacyjnych. –ms

Czytaj dalej »