Let’s Encrypt, jeden z najpopularniejszych na świecie wystawców darmowych certyfikatów TLS, informuje na swoim blogu o dwóch nowościach, które są już dostępne dla wszystkich użytkowników. Pierwszą z nich są certyfikaty wystawiane na adres IP zamiast domeny. Zostały one zapowiedziane rok temu, w lipcu udostępniono możliwość ich otrzymywania w formie testu, a obecnie weszły…

Czytaj dalej »

Tutaj kilka słów o tym, czym jest Jabber / XMPP (w skrócie: komunikator). Szczegóły incydentu dostępne są w tym opisie. W skrócie: Wg doniesień atakujący wykonywał operację w kwietniu 2023 roku, a został wykryty przypadkiem, bo wygasł mu certyfikat (z punktu 1 powyżej) – co poskutkowało błędem po stronie klientów….

Czytaj dalej »

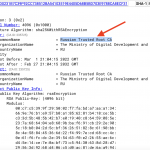

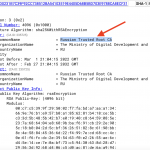

Całość zapewne w odpowiedzi na sankcje. Nie będzie można można przedłużyć / zakupić nowego certyfikatu na Zachodzie? Nie ma problemu, pomoże rosyjskie certificate authority. Niektórzy zauważyli od razu ten certyfikat root CA: Czujne osoby zapewne powiedzą: eeee, taki certyfikat można wygenerować w każdym sklepie z certyfikatami root CA, co z…

Czytaj dalej »

Znacie to (błędne!) stwierdzenie: „jeśli strona internetowa, którą odwiedzamy, posiada „zieloną kłódkę” – to na pewno jest bezpieczna. Nic Ci nie grozi, podaj wszystkie dane, o które Cię proszą – nie ma obaw”? Przykład tego typu błędnych zaleceń prezentujemy na filmie poniżej: Powtórzmy jeszcze raz – kłódka przy adresie danej strony…

Czytaj dalej »

Newsa obserwowaliśmy od kilku dni, a wczoraj my (oraz znaczna liczba innych osób) otrzymaliśmy maila z między innymi taką treścią: We recently discovered a bug in the Let’s Encrypt certificate authority code, described here. Unfortunately, this means we need to revoke the certificates that were affected by this bug, which…

Czytaj dalej »

Trzeba przyznać, że i mnie zaskoczył pewien fakt: wydawałoby się dość niszowa przeglądarka Safari jest obecnie na #2 miejscu w globalnym rankingu popularności: (choć warto dodać, że sporą część udziału mają tu przeglądarki mobilne – iPhone-y). W każdym razie począwszy od 1. września 2020, Safari będzie uznawać za nieważne certyfikaty…

Czytaj dalej »

Mowa o malware wykrytym przez zespół Kaspersky – na celowniku znajdują się kraje Wspólnoty Niepodległych Państw. Sposoby infekcji są dwa. Pierwszy z nich wykorzystuje pobieranie modułów Reductora przez znane złośliwe oprogramowanie COMpfun. Drugi wektor ataku wykorzystuje warezy, czyli serwisy, z których za darmo można pobrać płatne programy (nie jest to oczywiście…

Czytaj dalej »

Alarmujący wątek można przeczytać na bugtrackerze Mozilli: “MITM on all HTTPS traffic in Kazakhstan”. Wygląda to na zmasowaną akcję rządową w połączeniu z operatorami telekomunikacyjnymi. Ci ostatni wysyłają informacje do użytkowników z prośbą o instalację w swoim systemie nowego (rządowego) certyfikatu root CA. Jeśli się nie zastosujesz – prawdopodobnie stracisz dostęp do…

Czytaj dalej »

Pierwszy z trzech artykułów, który pokazuje świeże podatności u trzech znanych producentów VPN-ów. Żadna z luk nie wymaga posiadania konta i umożliwia wykonanie kodu w systemie operacyjnym, na którym pracuje VPN (podatność klasy RCE). Lukę można wykryć dość prosto (uwaga, nie róbcie tego na systemach produkcyjnych, bo zabija to usługę!)…

Czytaj dalej »

Co konkretnego znajdziesz w certyfikatach? Do czego wykorzystywane są konkretne wartości? Obiły ci się o uszy terminy: X.509, ASN.1, OIDs, DER, PEM, PKCS, ale nie pamiętasz już szczegółów? Potrzebujesz narzędzia które w prosty sposób przeanalizuje twoje certyfikaty czy klucze? Odpowiedzi na te pytania znajdziesz w tym poradniku – uwaga, do przeczytania…

Czytaj dalej »

Dokładniej chodzi o oprogramowanie Sennheiser HeadSetup oraz Sennheiser HeadSetup Pro. Doinstalowywało ono do Windows / macOS dwa nowe root certyfikaty CA. Co z tego wynika? Jeśli producent stworzyłby zupełnie inny certyfikat (np. dla serwera https) i podpisałby go swoim kluczem, nasz Windows ufałby takiemu połączeniu bez żadnego ostrzeżenia. W końcu tak w…

Czytaj dalej »

Nowa, 68 wersja Chrome, w przypadku wizyty strony dostępnej przez http (nie https) prezentuje taki oto komunikat: Z ciekawości wysłałem info o tej domenie (translate.google.com) do Google i otrzymałem taką odpowiedź: Migrating all the domains to HTTPS, and deprecating all clients that can only talk HTTP takes time. (…) Jak…

Czytaj dalej »

O ciekawym przypadku nowej kampanii phishingowej Netflixa poinformował ostatnio SANS (https://isc.sans.edu/diary/23786). Napastnicy rozsyłają maile z ostrzeżeniem mające zmanipulować ofiarę do kliknięcia przycisku który przekieruje ofiarę na fałszywą stronę (Rys nr 1). Ta część ataku nie była przygotowana najlepiej, rozesłane maile nie były podobne do oryginalnych wiadomości rozsyłanych przez Netflixa do…

Czytaj dalej »

Proste pytanie: “czy SSL szyfruje URL-e?” i prosta odpowiedź: tak. Nieco bardziej rozbudowane rozważania w tym temacie – w dalszej części tekstu.

Czytaj dalej »

Premiera ten funkcji była już bodaj kilka razy przekładana, ale w końcu jest dostępna: We’re pleased to announce that ACMEv2 and wildcard certificate support is live! With today’s new features we’re continuing to break down barriers for HTTPS adoption across the Web by making it even easier for every website…

Czytaj dalej »