Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Historia zaczęła się od niewinnego maila uczestnika jednego z naszych szkoleń hej, mam tu taką fajną podatność – jest Node.js i Kibanę, może fajnie byłoby pokazać jak tu realnie wykonać dowolny kod na systemie operacyjnym? Michał Bentkowski stwierdził: challenge accepted, szczególnie że cała sprawa wiązała się z dość mało znaną…

Czytaj dalej »

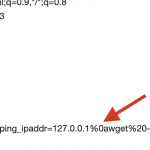

Esencja tego badania jest taka: Można się uśmiechnąć pod nosem – tego typu podatność (w pingu) to chyba najstarsza, łatwa do znalezienia i wykorzystania podatność znajdowana w urządzeniach IoT (wielokrotnie również przez nas :) Czy wymagane jest uwierzytelnienie? Powyższe żądanie HTTP zwraca stronę do logowania. Wymagane jest więc podanie loginu…

Czytaj dalej »

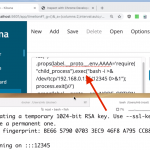

Magento wypuściło właśnie paczkę łat. Pierwsza podatność zwala z nóg, bo w zasadzie gorzej być nie może – błąd wyceniony w skali CVSS na 10/10, to możliwość wykonania dowolnego kodu na serwerze (RCE), bez uwierzytelnienia: A remote code execution vulnerability exists in Magento 2.1 prior to 2.1.19, Magento 2.2 prior…

Czytaj dalej »

Niecodzienna historia. Projekt Google 0-day zgłosił podatność w Androidzie z raptem 7-dniowym zachowaniem poufności szczegółów. Po tym czasie zostały ujawnione pełne informacje o podatności. Błąd jest klasy privilege escalation do roota, z możliwością wykorzystania nawet z sandboksa Chrome (czyli jeśli mamy stosowny bug w mobilnym Chrome, po jego wykorzystaniu można…

Czytaj dalej »Podatność została załatana we wrześniu 2019r. w wersji 2.19.244 WhatsAppa na Androida. Błąd jest klasy double-free i można z jego wykorzystaniem uzyskać RCE (remote code execution) na systemie Android. Całość polega na dostarczeniu odpowiednio spreparowanego pliku .gif do ofiary. Po udanym wykorzystaniu buga można uzyskać dostęp do bazy wiadomości ofiary. Aby exploit był…

Czytaj dalej »

Mowa o Eximie, gdzie trzeba wysłać odpowiednio długi komunikat EHLO: There is a heap overflow in string_vformat(). Using a EHLO message, remote code execution seems to be possible. RedHat załatał podatność, oznaczając ryzyko na 9.8/10 w skali CVSS i dodając oczywiście etykietę ‘Critical’. Pozostałe dystrybucje też nie są w tyle….

Czytaj dalej »Dość kuriozalny błąd wykorzystywany jest przez tego exploita. Forum po prostu bierze jeden z parametrów przesyłany bez uwierzytelnienia i jego wartość traktuje jako polecenie w OS do wykonania… Podatność występuje od wersji 5.0.0 aż do ostatniej – 5.5.4. Na razie jeszcze nie wydano łatki i jak można się spodziewać exploit…

Czytaj dalej »Niezmiernie rzadko zdarza się podatność w popularnym oprogramowaniu serwerowym, która daje roota na docelowym systemie. Tak jest w przypadku tej luki w Eximie: Jak na złość podatność można osiągnąć poprzez szyfrowane połączenie TLS do serwera: If your Exim server accepts TLS connections, it is vulnerable. This does not depend on…

Czytaj dalej »Chodzi o Exim który globalnie ma aż 57% udziałów we wszystkich serwerach e-mail: Tymczasem pojawiła się informacja o możliwości uzyskania roota (lokalnie lub zdalnie) na systemie operacyjnym na którym działa Exim: CVE-2019-15846: Exim – local or remote attacker can execute programs with root privileges. Trzeciego września 2019r. dystrybucje linuksa otrzymały…

Czytaj dalej »Chodzi o rozwiązanie Pulse Secure SSL VPN, z którego korzystało Google a obecnie korzysta sporo dużych korporacji (np. Twitter) i mniejszych firm. Badacze znaleźli tu całą serię podatności (w tym wykonanie kodu w OS po uzyskaniu dostępu na VPN-a). Najprostsza do wykorzystania w całej serii jest podatność umożliwiająca czytanie plików…

Czytaj dalej »Squid to cały czas dość popularny system będący przede wszystkich proxy cacheującym. Ekipa Trend Micro wykryła w tym roku podatność klasy (heap) buffer overflow, umożliwiającą nawet przejęcie serwera bez żadnego uwierzytelnienia – wystarczy “zwykłe” żądanie HTTP: Successful exploitation will result in the attacker being able to execute arbitrary code with…

Czytaj dalej »Podatności w Remote Desktop Services Microsoft opisuje tutaj: CVE-2019-1181, CVE-2019-1182, CVE-2019-1222, CVE-2019-1226. Nie owijając zbytnio w bawełnę: W RDP jest podatność klasy RCE, którą można wykorzystać bez uwierzytelnienia przez przesłanie odpowiednio złośliwej komunikacji. Podatność nie wymaga interakcji ofiary, a atakujący może wykonywać dowolne polecenia na docelowym systemie, łącznie z tworzeniem kont z…

Czytaj dalej »

A to wszystko za sprawą paru krytycznych podatności w rozwiązaniu Pulse Secure (SSL VPN). Historycznie wyglądało to tak: badacze zgłosili do producenta problemy. Poczekali na patcha, poczekali 30 dni i sprawdzili czy Twitter (i parę innych dużych firm) załatało się. W przypadku Twittera było to 13 serwerów. Uzbrojeni w jeszcze dymiące…

Czytaj dalej »

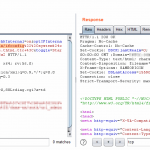

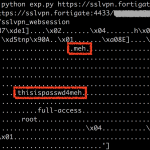

Super prezentacja o hackowaniu SSLVPN-ów tutaj. W tym miejscu z kolei garść podatności SSLVPN od Fortigate. Co my tu mamy? Czytanie dowolnych plików bez uwierzytelnienia (CVE-2018-13379: Pre-auth arbitrary file reading). Jest to dość “ostra podatność” – zobaczcie np. tutaj możliwość pobrania loginu i hasła (w formie jawnej) zalogowanego użytkownika: Podatność…

Czytaj dalej »Ciekawa historia podatności w kliencie Steam. Można dzięki niej mając uprawnienia zwykłego użytkownika, eskalować je do administratora (dokładniej LOCALSYSTEM). Badacz zgłosił problem do Valve w ramach programu bug bounty, ale problem został odrzucony z adnotacją: “not applicable“, jednocześnie Valve nie chciało aby opublikować szczegóły problemu. Badacz się tym nie przejął…

Czytaj dalej »