Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

O temacie donosi m.in. Bleepingcomputer: Jak widać kwota okupu jest dość spora (chyba nawet największa w historii), a po timeoucie ma skoczyć do ~400000000 PLN. Z drugiej strony ponoć przy szybkiej wpłacie ma być zastosowany upust – 20%. Z kolei na polskim rynku również obserwujemy wzmożone infekcje ransomware. Jeśli ktoś…

Czytaj dalej »

Ostatnio therecord.media opublikowało bardzo ciekawy wywiad z osobą po “ciemnej stronie mocy”, czyli z operatorem ransomware REvil. Link do całego wywiadu znajdziesz tutaj, a w tym artykule przedstawimy jego najciekawsze, naszym zdaniem, fragmenty oraz krótką genezę przestępczego modelu “ransomware as a service”. Sodinokibi (REvil) Zanim przejdziemy do REvil musimy zacząć…

Czytaj dalej »

Jak ktoś się nie załata, to zapłaci – i to nie w przenośni. Bleeping Computer donosi o nowym ransomware o kryptonimie DearCry, który do infekcji wykorzystuje ostatnio zlokalizowane luki w Microsoft Exchange: Zaszyfrowane pliki otrzymują przedrostek DEARCRY (w zawartości), a rozszerzenie zmieniane jest na CRYPT: Przynajmniej od jednej ofiary zażądano…

Czytaj dalej »

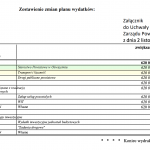

Co dopiero pisaliśmy o przetargu na walkę z ransomware w Oświęcimiu, ale doszła jeszcze jedna ciekawa informacja. Jeśli nagle na “odszyfrowanie baz” trzeba zorganizować dość dużą kwotę, to trzeba szukać pieniędzy w budżecie który już posiadamy. A przypadku ransomware w Oświęcimiu chodzi aż o kwotę 620 000 PLN. W stosownej…

Czytaj dalej »

U schyłku ubiegłego roku cytowaliśmy geoforum: Serwer z bazami danych Powiatowego Ośrodka Dokumentacji Geodezyjnej i Kartograficznej w Oświęcimiu został 13. października zablokowany przez hakerów – taką wiadomość otrzymali lokalni geodeci (…) W związku z tym nie ma możliwości zgłaszania prac, udostępniania materiałów, przyjmowania prac geodezyjnych do zasobu, a także składania…

Czytaj dalej »

Grupa Bénéteau specjalizująca się w produkcji rozmaitego rodzaju łodzi (cywylnych) zatrudnia globalnie około 7500 osób, produkuje również w Polsce. Media donoszą, że kilka dni temu doszło do ataku ransomware na grupę. My z kolei otrzymaliśmy informacje, że ucierpiała również infrastruktura polskiego zakładu w Ostródzie. Z pisma przesłanego do pracowników wynika,…

Czytaj dalej »

Decyzja UODO jest dość obszerna. Poniżej przygotowałem skrót subiektywnie najważniejszych faktów. Jeśli ktoś chce dowiedzieć się o samej karze – tym razem tę informację przemyciliśmy na końcu wpisu. Co się wydarzyło? Spółka określiła skalę powstałego naruszenia, która wykazała, że zaszyfrowane [w kwietniu 2020r.] bazy danych obejmowały około 80 000 rekordów danych…

Czytaj dalej »

Kilka dni temu informowaliśmy o ransomware w jednym z krakowskich urzędów. Sami zaatakowaniu pisali tak: (…) [urząd] informuje o naruszeniu ochrony danych osobowych związanym z incydentem, który został stwierdzony w dniu 8 lutego 2021 r. polegającym na ataku złośliwego oprogramowania szyfrującego pliki. Zdarzenie to doprowadziło do utraty dostępności danych osobowych (m.in. klientów UMWM), za przywrócenie…

Czytaj dalej »

Najpierw pojawiła się dość enigmatyczna informacja o “awarii systemu informatycznego i poczty elektronicznej”, gdzie zaznaczono: prawdopodobnie mamy do czynienia z atakiem hakerskim. Kilka godzin później ukazała się jednak pełniejsza informacja: (…) informuje o naruszeniu ochrony danych osobowych związanym z incydentem, który został stwierdzony w dniu 8 lutego 2021 r. polegającym na ataku złośliwego oprogramowania szyfrującego…

Czytaj dalej »

Firma przekazała informację na Twitterze: Czytamy tutaj [wolne tłumaczenie – sekurak]: Wczoraj [8.02.2021] odkryliśmy, że staliśmy ofiarą wycelowanego cyber ataku, w wyniku którego część naszych systemów została zainfekowana. Niezidentyfikowana osoba uzyskała dostęp do naszych wewnętrznych sieci i pozyskała informacje należące do grupy kapitałowej CD Projekt oraz zostawiła informację o okupie….

Czytaj dalej »

Ciekawy wpis na blogu NCSC (National Cyber Security Centre). Autorzy wspominają o pewnej firmie, która zapłaciła równowartość około 30 milionów PLN (po obecnym kursie BTC) za dekryptor. Oczywiście wszystko w wyniku ataku ransomware. Napastnicy po uiszczeniu opłaty rzeczywiście dostarczyli działający dekryptor. Wszystko pięknie, ładnie. Firma wróciła do normalności, ciesząc się…

Czytaj dalej »

Tym razem ofiarą jest Shirbit, a wg doniesień poza zaszyfrowaniem danych, doszło również do kradzieży informacji (kilka terabajtów): On Saturday morning, the hackers released a large collection of documents, including screenshots of WhatsApp conversations, ID cards, marriage certificates and financial documents. W wycieku nie zabrakło szczegółów dotyczących również izraelskich, rządowych…

Czytaj dalej »

Z jednej strony wirtualizacja serwerów jest dobra (również ze względu na bezpieczeństwo) – z drugiej strony – co jeśli ktoś przejmie kontrolę nad hypervisorem? Taki właśnie scenariusz wg doniesień stosuje już jedna z ekip ransomware: Szczegóły samych wspomnianych wyżej luk znajdują się tutaj (i tutaj) a dotyczą nie tylko komponentu…

Czytaj dalej »

Na razie firma wydała tylko krótkie oświadczenie: Beginning in the early morning hours of November 2, 2020 some of the Capcom Group networks experienced issues that affected access to certain systems, including email and file servers. The company has confirmed that this was due to unauthorized access carried out by…

Czytaj dalej »

Sprawę opisuje ZDNet, a w akcji mamy klasykę – zarówno szyfrowanie infrastruktury jak i groźba ujawnienia wykradzionych danych. W ramach PoCa przestępcy opublikowali umowę firmy z jednym z amerykańskich aktorów – na promocję jednego z trunków: Do ataku doszło 1. listopada 2020 roku, a firma wydała oświadczenie – odbudowujemy…

Czytaj dalej »