Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

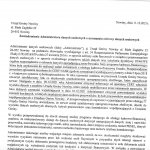

Wydany 21. lipca 2022 roku komunikat urzędu mówi: Naruszenie miało miejsce w dniu 21.05.2022 było spowodowane atakiem ransomware. Atak polega na tym, iż złośliwe oprogramowanie zaszyfrowało pliki z Państwa danymi osobowymi tj. imię nazwisko, adres zamieszkania, data i miejsce urodzenia, nr PESEL, nr telefonu, nr dowodu osobistego imiona rodziców w…

Czytaj dalej »

Jeśli ktoś chciałby uzyskać dostęp do nagrania szkolenia, wystarczy zapisać się tutaj (link przyjdzie automatycznie). Można zapisać się bezpłatnie lub zapłacić dowolną kwotę, wspierając tego typu inicjatywy (kolejne szkolenie w modelu “płać ile chcesz” planujemy w temacie monitorowania bezpieczeństwa sieci). Agenda: Część pierwsza (~75 minut), prowadzenie Michał Sajdak 1. Jak…

Czytaj dalej »

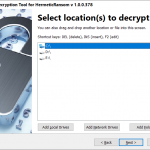

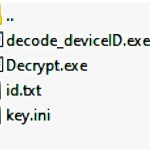

Co tu dużo pisać? Na Ukrainie poza HermeticWiper działa(ł) ostatnio ransomware o roboczej nazwie HermeticRansom. Ten ostatnio okazał się na szczęście niezbyt profesjonalnie przygotowany. Umożliwiło to ekipie Avasta przygotowanie dekryptora, którego można pobrać z tej strony. ~Michał Sajdak

Czytaj dalej »

O problemie poinformował sam szpital już kilka dni temu. Niby “awaria systemu”, ale od tamtego czasu nie ma żadnych aktualizacji: Lokalni dziennikarze zbadali temat nieco dokładniej i wg serwisu twojepajeczno.pl : (…) pajęczański ZOZ padł ofiarą hakerów. Cyberprzestępcy włamali się do systemu informatycznego i zaszyfrowali niemal wszystkie pliki. Za odzyskanie…

Czytaj dalej »

Tutaj ostrzeżenie od samego producenta: DeadBolt has been widely targeting all NAS exposed to the Internet without any protection and encrypting users’ data for Bitcoin ransom. Jakie zalecenia daje QNAP? Zablokować dostęp z Internetu do webowego panelu administracyjnego (jednocześnie warto też wyłączyć: Enable UPnP Port forwarding) Wykonać aktualizację do najnowszej…

Czytaj dalej »

Do ataku przyznała się grupa Belarusian Cyber Partisans: Mowa jest o zaszyfrowaniu “większości” serwerów / stacji roboczych (chociaż systemy automatyki zostały celowo oszczędzone): Białoruska kolej opublikowała informacje o pewnych problemach (ale raczej nie szafują szczodrze informacją co się wydarzyło): Ze względów technicznych internetowe zasoby informacyjne Kolei Białoruskich i usługi wystawiania…

Czytaj dalej »

Informacja o incydencie pojawiła się w oficjalnym serwisie gminy (cynk przekazał nam Krzysiek). Czytamy tutaj: Administrator (…) zawiadamia o zaszyfrowaniu bazy programu kadrowo-finansowego. Co się wydarzyło? Opis jest dość enigmatyczny: pracownik Urzędu Gminy Nowiny otworzył zainfekowany link co skutkowało uruchomieniem oprogramowania złośliwego, który zainfekował serwer Z naszego doświadczenia ścieżka jest…

Czytaj dalej »

Taką ankietę na Twitterze uruchomiła Runa Sandvik, która wynajęła pokój w jednym z hoteli należących do sieci Nordic Choice Hotels (zatrudniającej przeszło 16000 pracowników). Jak widzicie na plakacie poniżej – komunikat nie jest zbyt optymistyczny “All our systems are temporarily down”. Runa dodaje, że nie działa jej karta do pokoju,…

Czytaj dalej »

Jeśli ktoś chce dogłębnie poznać temat, odsyłam do tego świeżego opracowania od NCC. Badacze przeanalizowali przeszło 700 przypadków negocjacji z operatorami ransomware (lata 2019-2021) i przygotowali całą mini książkę dotyczącą ekonomii ransomware a także (czy przede wszystkim) różnych strategii negocjacyjnych. Zobaczcie tutaj przykładowe ceny zmieniające się w zależności od tego…

Czytaj dalej »

Taki czarny scenariusz wygląda coraz bardziej realnie. Jeśli tylko jedna ekipa jest w przeciągu pół roku “zarobić” $90 000 000, to ma budżet na tzw. research&development…: Co więcej ekipa z Digital Shadows donosi, że zapytania o 0-daye coraz częściej pojawiają się na rozmaitych forach: Oferta $3 000 000 za 0…

Czytaj dalej »Jeśli ktoś jest spragniony technicznych szczegółów – od razu odsyłam tutaj (w szczególności dostępne są tam wskazane użyte przez atakujących narzędzia często wraz z konkretnymi ich wywołaniami). A w skrócie: akcja rozpoczęła się od wykorzystania podatności w Exchange (CVE-2021-34473, CVE-2021-34523, and CVE-2021-31207 – znane zbiorczo jako ProxyShell). Odpalenie exploita na…

Czytaj dalej »

O samym ataku sygnalizowaliśmy niedawno. Żądana kwota okupu wyniosła początkowo około miliarda PLN (przeliczenie z BTC), jednak ponoć po przystąpieniu MediaMarkt do negocjacji spadła do ~1/5 oryginalnego żądania. Podejrzewamy, że przestępcy zadowoliliby się nawet i paroma milionami… Co w Polsce? Sklepy na szczęście działają, choć można spodziewać się różnych perturbacji,…

Czytaj dalej »Jeden z naszych czytelników (wysyłamy nasz kubek!) podesłał nam informację, którą rozsyła “Totolotek S.A.”. Oto ona: Skrót: w dniu 30. września 2021 roku Totolotek S.A. padł ofiarą cyberataku. W rezultacie tego zaszyfrowania doszło do zaszyfrowania części archiwalnych danych (sprzed 22 lipca 2019r.) (…) nie udało się wykluczyć możliwości że osoby…

Czytaj dalej »

Szantażowanie firmy Apple, atak na największego dostawcę mięsa na świecie (JBS) czy incydent z Acerem – REvil z pewnością można zaliczyć do jednej z najskuteczniejszych grup ransomware’owych ostatnich lat. Dobra passa grupy została jednak przerwana za sprawą głośnego wydarzenia związanego z oprogramowaniem Kaseya, w wyniku którego dane 200 firm zostały…

Czytaj dalej »

Jak donosi ekipa Bleepingcomputer, Rangarok w panice ~opuścił swój serwis publikujący informacje o ofiarach / wyciekach: Looking at the leak site, it seems like the gang did not plan on shutting down today, and just wiped everything and shut down their operation. Jednocześnie w tym serwisie udostępniono uniwersalnego dekryptora. Badacze…

Czytaj dalej »