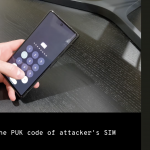

Czy mieliście w życiu sytuację, że nagle zapomnieliście hasła, które machinalnie wpisywaliście już setki razy? Pewien badacz napotkał właśnie ten problem, kiedy jego telefon miał 1% baterii. Po chwili telefon się wyłączył, a po podładowaniu badacz chciał odblokować PINem kartę SIM… ale coś nie szło :/ Poszukał więc kodu PUK,…

Czytaj dalej »

Ostatnio aktualizacje najpopularniejszej przeglądarki obfitują w łatki poważnych podatności. Nie inaczej jest tym razem, gdzie mamy krytyczną lukę (Google dość rzadko używa aż tak wysokiego oznaczenia): Critical CVE-2022-3038: Use after free in Network Service. Poza tym mamy też fixy na 8 błędów klasy High, w sumie załatano aż 24 podatności. Łatajcie…

Czytaj dalej »

Chodzi o rozwiązanie: MiCODUS MV720, w którym wykryto garść krytycznych podatności, np. taką: The API server has an authentication mechanism that allows devices to use a hard-coded master password. This may allow an attacker to send SMS commands directly to the GPS tracker as if they were coming from the…

Czytaj dalej »

Istotną podatność w przeglądarkach internetowych Google Chrome, Microsoft Edge i Opera wykrył niedawno Maciej Pulikowski. Raport na ten temat został zaakceptowany, a za zgłoszenie przekazano nagrodę w wysokości 10 000 USD, w ramach programu Google Bug Bounty. Jest to już 7 podatność w Chromium zgłoszona przez tego autora. Błąd bezpieczeństwa…

Czytaj dalej »

![Krytyczna podatność w Jira Core. Można ominąć uwierzytelnienie [CVE-2022-0540]. Łatajcie ASAP. Są też dobre wieści… Krytyczna podatność w Jira Core. Można ominąć uwierzytelnienie [CVE-2022-0540]. Łatajcie ASAP. Są też dobre wieści…](https://sekurak.pl/wp-content/uploads/2022/04/Zrzut-ekranu-2022-04-21-o-19.22.44-150x150.png)

Opis podatności tutaj: Jira and Jira Service Management are vulnerable to an authentication bypass in its web authentication framework, Jira Seraph. Although the vulnerability is in the core of Jira, it affects first and third party apps that specify roles-required at the webwork1 action namespace level and do not specify…

Czytaj dalej »

Tutaj garść informacji od Google: High CVE-2022-1364: Type Confusion in V8. Reported by Clément Lecigne of Google’s Threat Analysis Group on 2022-04-13 Pewnie niebawem dowiemy się więcej odnośnie samych ataków oraz możliwości wiążących się z wykorzystaniem podatności, na razie jest jedynie adnotacja: Google is aware that an exploit for CVE-2022-1364…

Czytaj dalej »

![Krytyczna podatność w Windowsach klienckich / serwerowych. Zdalnie można przejąć system, łatajcie, przepatrzcie firewalle! [CVE-2022-26809] Krytyczna podatność w Windowsach klienckich / serwerowych. Zdalnie można przejąć system, łatajcie, przepatrzcie firewalle! [CVE-2022-26809]](https://sekurak.pl/wp-content/uploads/2013/03/Windows-hacked-150x150.png)

Chodzi o CVE-2022-26809. Co my tu mamy? Błąd klasy RCE (Remote Code Execution, umożliwiający zdalne wykonanie kodu na atakowanym systemie): Remote Procedure Call Runtime Remote Code Execution Vulnerability To exploit this vulnerability, an attacker would need to send a specially crafted RPC call to an RPC host. This could result…

Czytaj dalej »

![Jak złośliwym markdownem można (było) przejąć GitHuba? A tak… [podatność warta 160000zł] Jak złośliwym markdownem można (było) przejąć GitHuba? A tak… [podatność warta 160000zł]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)

Ten nieco krzykliwy tytuł to komentarz do tej podatności: cmark-gfm (Github’s markdown parsing library) is vulnerable to an out-of-bounds write when parsing markdown tables with a high number of columns due to an overflow of the 16bit columns count. Poniżej wersja bardziej newsowa: W tłumaczeniu na polski: można by potencjalnie…

Czytaj dalej »

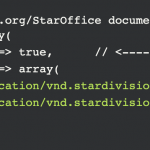

A więc jedziemy: Podatność XSS została wprowadzona wraz z commitem 325a7ae – 9 lat temu. Prawdopodobnie dotyczy to wszystkich instancji Horde wdrożonych na dzień dzisiejszy i działa w domyślnych konfiguracjach. This Stored XSS vulnerability was introduced with the commit 325a7ae, 9 years ago. It likely affects all the Horde instances deployed…

Czytaj dalej »

Informację o luce CVE-2021-44142, znalezionej przez znanego badacza Orange Tsai, przekazała ekipa Samby: This vulnerability allows remote attackers to execute arbitrary code as root on affected Samba installations that use the VFS module vfs_fruit. Podatność występuje w domyślnej konfiguracji wyżej wskazanego modułu, a jej CVSS score został określony na aż…

Czytaj dalej »

Komuś chyba zależy na pozyskaniu tego typu exploitów, bowiem Zerodium ogłosiło tymczasowe podniesienie cen za exploity na Outlooka oraz Thunderbirda. Chodzi o podatność, która bez jakiejkolwiek interakcji ofiary umożliwi wykonanie kodu na jej komputerze. Innymi słowy exploit powinien się aktywować jedynie po pobraniu e-maila (nawet bez potrzeby jego otwierania): We…

Czytaj dalej »

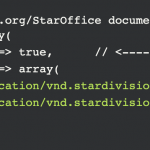

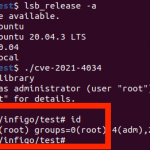

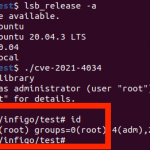

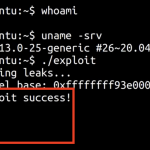

Ostatnio mamy całkiem spory wysyp podatności klasy privilege escalation. Tym razem mowa o luce CVE-2021-4034, którą odkryła ekipa Qualysa: Exploity są już dostępne i wg wielu relacji, działające bez problemu: Wg badaczy podatne są domyślne instalacje takich dystrybucji jak: Ubuntu, Debian, Fedora, CentOS (chociaż z naszej strony warto dodać –…

Czytaj dalej »

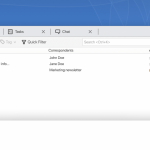

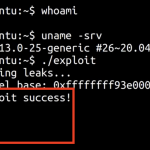

Opisywaliśmy niedawno eskalację uprawnień do admina na systemach Windows, do kolekcji podobna podatność w Linuksie: Badacz wspomina, że ma przykładowe exploity działające na Ubuntu oraz na googlowy COS (Container-Optimized OS): We currently have created functional LPE exploits against Ubuntu 20.04 and container escape exploits against Google’s hardened COS. Podatność została…

Czytaj dalej »

Podatność była exploitowana jeszcze przed załataniem, a obecnie Microsoft uzupełnił wpis o dodatkową adnotację “Exploited” (tj. trwa exploitacja). Jak widzicie powyżej, podatność jest wynikiem braku poprawnego łatania poprzedniej luki. Teraz dobre informacje: CVE-2022-21882 jest “tylko” podatnością klasy privilege escalation – czyli umożliwia zwiększenie uprawnień dowolnego zalogowanego użytkownika, do uprawnień admina….

Czytaj dalej »

Na Twitterze od paru dni obserwujemy PoCa na podatność path traversal w Grafanie (możliwość odczytywania plików z serwera, bez uwierzytelnienia): Dostępne są już łatki: Today we are releasing Grafana 8.3.1, 8.2.7, 8.1.8, and 8.0.7. This patch release includes a high severity security fix that affects Grafana versions from v8.0.0-beta1 through…

Czytaj dalej »

![Krytyczna podatność w Jira Core. Można ominąć uwierzytelnienie [CVE-2022-0540]. Łatajcie ASAP. Są też dobre wieści… Krytyczna podatność w Jira Core. Można ominąć uwierzytelnienie [CVE-2022-0540]. Łatajcie ASAP. Są też dobre wieści…](https://sekurak.pl/wp-content/uploads/2022/04/Zrzut-ekranu-2022-04-21-o-19.22.44-150x150.png)

![Krytyczna podatność w Windowsach klienckich / serwerowych. Zdalnie można przejąć system, łatajcie, przepatrzcie firewalle! [CVE-2022-26809] Krytyczna podatność w Windowsach klienckich / serwerowych. Zdalnie można przejąć system, łatajcie, przepatrzcie firewalle! [CVE-2022-26809]](https://sekurak.pl/wp-content/uploads/2013/03/Windows-hacked-150x150.png)

![Jak złośliwym markdownem można (było) przejąć GitHuba? A tak… [podatność warta 160000zł] Jak złośliwym markdownem można (było) przejąć GitHuba? A tak… [podatność warta 160000zł]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)