Zapewne każdy entuzjasta zawodów CTF, bug hunter, czy też osoba szlifująca swój warsztat na platformach do nauki cyberbezpieczeństwa spotkała się z różnymi dystrybucjami Linuxa. Mówiąc o cyberbezpieczeństwie, większość bez wahania wskaże na system Kali Linux jako podstawowe narzędzie pracy młodego pentestera. I jest w tym trochę racji. Warto jednak zwrócić…

Czytaj dalej »

Lata doświadczenia, tysiące pentestów i ekipa ludzi, którzy wiedzą, o co w tym całym ITsec chodzi. Rezultat? Przeszło 20 pokazów praktycznych, poprzedzonych krótkim wstępem teoretycznym, stworzonych na podstawie realnych przypadków, pokazujących konkretnie, jak działają cyberprzestępcy i jak się przed nimi skutecznie bronić. Żadnych slajdowisk, tylko pokazy na żywo! Takie jest…

Czytaj dalej »

Przyzwyczailiśmy się już do tego, że mechanizmy sztucznej inteligencji sukcesywnie zdobywają kolejne obszary naszego życia. Nie od dziś wiele kontrowersji budzi temat używania sztucznej inteligencji w szeroko rozumianym bezpieczeństwie ofensywnym. Wiele wskazuje na to, że debata na ten temat wkrótce może wkroczyć na wyższy poziom. TLDR: – Badacze z firmy…

Czytaj dalej »

W pracy pentestera bardzo często spotykamy się z podatnościami, które same w sobie niosą niskie lub średnie ryzyko. Ich wykorzystanie do niecnych celów przez atakującego wymaga spełnienia szeregu warunków, nierzadko bardzo trudnych do osiągnięcia – na przykład kliknięcie przez użytkownika w spreparowany i podesłany mu link. Im bardziej wyśrubowane warunki,…

Czytaj dalej »

Co nas wyróżnia? Jeśli chcesz robić prawdziwe ofensywne bezpieczeństwo, mierzi Cie korpo-nuda, brak rotacji apek, brak prawdziwej edukacji w boju, słaby rozwój (oprócz specjalizacji w tabelach w excelu, tu uprzedzamy jesteśmy na końcu stawki) oraz co najważniejsze masz doświadczenie, czytaj dalej :-) Co możemy Wam zaoferować? Rekrutujemy obecnie trzy role:…

Czytaj dalej »

Od dłuższego czasu współpracujemy w różnych obszarach z bankiem BGK, a tym razem to oni poszukują pentesterów. Jeśli tylko dobrze czujesz się w ofensywnym testowaniu aplikacji webowych i masz doświadczenie na podobnym stanowisku, czytaj dalej. W trakcie pracy będziesz atakował systemy bankowe, wspierał wdrożenia od strony bezpieczeństwa (więc również testy…

Czytaj dalej »

Warto zapisać w swoich zakładkach ten zasób, gdzie autor w dość rozbudowany sposób omawia projekt OWASP Kubernetes Top 10: Mamy tu przejście od tematów związanych z brakiem segmentacji na poziomie sieciowym, przez np. błędne zarządzanie sekretami aż po konkretne podatności – czy błędy konfiguracyjne – umożliwiające np. wyskakiwanie z kontenerów….

Czytaj dalej »

TL;DR – zapraszamy do pracy w Securitum/Sekuraku – mamy otwarte ponad 10 miejsc na trzy typy stanowisk: entry, medium i senior pentester. Poszukujemy osób z całego kraju. Praca zdalna, top warunki. CV na: praca@securitum.pl Rok 2021 był przełomowy dla nas, przyjęliśmy blisko 15 osób, zrobiliśmy ~570 komercyjnych testów penetracyjnych. Między…

Czytaj dalej »

![Zobacz na żywo atak hackerski na firmę! Prezentacja od sekuraka [Cisco SecUniversity] Zobacz na żywo atak hackerski na firmę! Prezentacja od sekuraka [Cisco SecUniversity]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)

Zastanawialiście się jak w rzeczywistości wygląda prawdziwy atak hackerski na infrastrukturę IT? Jak wygląda przygotowanie? Jak wiele czasu potrzeba na całą operację? Jakie luki są wykorzystywane? Jak napastnicy poruszają się po wstępnie przejętej sieci? W trakcie 90-minutowej prezentacji pokażę na żywo rekonesans infrastruktury IT (m.in. będzie trochę nmapa ale również…

Czytaj dalej »

![Zdobądź darmowy pentest od sekuraka + 100 wejściówek na szkolenia :] Zdobądź darmowy pentest od sekuraka + 100 wejściówek na szkolenia :]](https://sekurak.pl/wp-content/uploads/2020/10/klodddd-150x150.jpeg)

Do tej pory nasze publicznie dostępne raporty z testów bezpieczeństwa możecie pobrać tutaj, tutaj czy tutaj (wszystkie te firmy wyraziły formalną zgodę na publikację raportów). Jeśli chciałbyś otrzymać bezpłatny test bezpieczeństwa Twojej aplikacji/ sieci ewentualnie rekonesans organizacji z zewnątrz lub kontrolowany atak socjotechniczny – wypełnij ankietę tutaj. Mamy również do…

Czytaj dalej »

Niektórzy zastanawiają się czy w krótkim czasie można uzyskać nieautoryzowany dostęp do rozwiązania e-commerce, inni rozmyślają nad RODO (w końcu wskazuje ono na regularne testowanie bezpieczeństwa). W każdym razie proponujemy Wam pełną symulację ataku na sklep (tzw. testy penetracyjne czy audyt bezpieczeństwa, a jako efekt przedstawiamy raport, który wskazuje następujące…

Czytaj dalej »

Właśnie udostępniono Kali Linux w wersji 2019.4. Z ciekawych nowych elementów dostępny jest tryb tajniaka ;) Uzasadnienie tego jest takie: siedzisz dajmy na to w pociągu* i pentestujesz. Przechodzący korytarzem spoglądają z zaciekawieniem na smoka, którego masz na pulpicie. W skrócie – niepotrzebne zwracasz na siebie uwagę. Teraz wystarczy przełączyć…

Czytaj dalej »

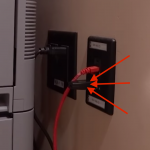

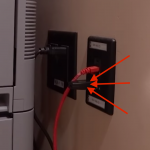

Hak5 udostępniło kolejny ciekawy produkt nadający się idealnie do fizycznych testów bezpieczeństwa. Przechodzimy korytarzem, wpinamy Shark Jacka do gniazdka sieciowego. Jeśli wszystko gra (przede wszystkim urządzenie dostanie adres IP), możemy już zdalnie buszować po sieci: Do urządzenia zapewniony jest dostęp przez appkę mobilną, choć możemy użyć również po prostu ssh:…

Czytaj dalej »

Pentesterzy rzeczywiście testowali zabezpieczenia sądowe: State court administration (SCA) is aware of the arrests made at the Dallas County Courthouse early in the morning on September 11, 2019. The two men arrested work for a company hired by SCA to test the security of the court’s electronic records. The company…

Czytaj dalej »

Popatrzcie na projekt USBninja. To kabelki USB w różnych odmianach (ze “zwykłym” USB, micro-USB, USB-C, lightning). Wyglądają porządnie i takoż działają (wspierany jest transfer danych i ładowanie). Co wyróżnia taki kabel? Wbudowany niewidoczny na zewnątrz układ, który może być aktywowany zdalnie (Bluetooth) i powodujący, że kabel nagle staje się… klawiaturą…

Czytaj dalej »

![Zobacz na żywo atak hackerski na firmę! Prezentacja od sekuraka [Cisco SecUniversity] Zobacz na żywo atak hackerski na firmę! Prezentacja od sekuraka [Cisco SecUniversity]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)

![Zdobądź darmowy pentest od sekuraka + 100 wejściówek na szkolenia :] Zdobądź darmowy pentest od sekuraka + 100 wejściówek na szkolenia :]](https://sekurak.pl/wp-content/uploads/2020/10/klodddd-150x150.jpeg)