Bycie rodzicem nie jest łatwe, a w czasach rewolucji AI i zmian w edukacji niesie za sobą dodatkowe wyzwania 🙂. AI to rzeczywistość, która otwiera drzwi do nowych możliwości, ale niesie też ze sobą poważne ryzyka. Jak wykorzystać atuty AI, by wspierać rozwój dziecka, nie zabijając przy tym naturalnej ciekawości…

Czytaj dalej »

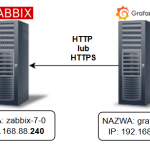

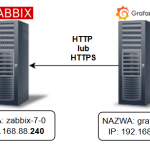

Albert Przybylski przedstawia jak przy pomocy Grafany obejść ograniczenia dashboardów Zabbixa i rozbudować możliwości monitoringu środowiska.

To pierwszy z cyklu artykułów, które opublikujemy na sekuraku. Na początku przedstawione zostaną aspekty bezpiecznej konfiguracji środowiska.

Czytaj dalej »

W pierwszej części artykułu przyjrzeliśmy się historii chińskiej firmy i-Soon oraz wyciekowi danych, jaki ją spotkał. W drugiej części omówimy narzędzia oraz usługi przez nią oferowane. Według raportu niemieckiej służby kontrwywiadowczej BfV ujawnione informacje obejmowały szczegółowe dane o produktach, ich wersjach, cenach oraz wynikach sprzedaży. Dostępne były również instrukcje obsługi…

Czytaj dalej »

W pracy z systemami Windows kluczowy jest dostęp do narzędzi umożliwiających zdalną administrację. Choć nowoczesne rozwiązania, takie jak PowerShell Remoting, dobrze spełniają te funkcje, ich wykorzystanie często jest ograniczone przez polityki bezpieczeństwa lub rozwiązania EDR (Endpoint Detection & Response – wykrywanie i reagowanie w punktach końcowych). W takich sytuacjach można…

Czytaj dalej »

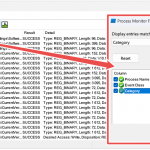

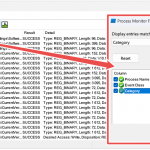

Windowsowy Menedżer zadań jest pierwszym narzędziem, po które sięgamy, gdy chcemy rozwiązać problem z działaniem danego programu. W Task Managerze możemy zobaczyć procesy systemu, uruchomione usługi i aplikacje, a także możemy nimi zarządzać w najbardziej podstawowym zakresie. Jeśli chcielibyśmy precyzyjnie ustalić szczegóły działania programów, np. przejrzeć listę zasobów przydzielonych do…

Czytaj dalej »

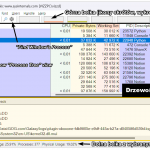

Autoruns z pakietu Sysinternals skanuje system, w tym rejestr i foldery systemowe, w poszukiwaniu oprogramowania, które uruchamia się automatycznie, przykładowo podczas startu systemu (ale nie tylko). Znalezione elementy wypisywane są w tabeli wraz z dodatkowymi informacjami, pomagającymi zrozumieć, jaki program jest uruchamiany, z jakiej przyczyny, jaki jest stan jego podpisów…

Czytaj dalej »

Sysinternals Suite to zestaw ponad 70 darmowych narzędzi, za pomocą których można zajrzeć w najgłębsze zakamarki Windowsa (częściowo również Linuksa), analizować uruchomione procesy, badać aktywność sieciową, monitorować zmiany w plikach czy też w rejestrze. W związku z tym programy Sysinternals cieszą się dużym uznaniem wśród administratorów IT, pentesterów i informatyków śledczych, ale oczywiście nie uchodzą one też uwadze cyber-zbójom.

Czytaj dalej »

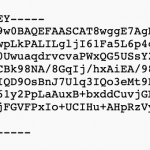

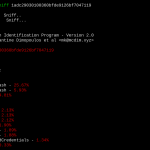

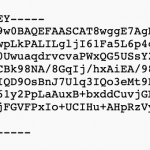

Niby dużo osób wie że RSA-512 (chodzi o 512 bitów) już dawno temu został złamany, a chyba najlepszym publicznym wynikiem jest złamanie RSA-829. Gadu, gadu, ale jak konkretnie na podstawie tylko klucza publicznego odzyskać klucz prywatny? Jakich narzędzi użyć? Poradnik krok po kroku dostępny jest tutaj. Autor zaczyna po prostu…

Czytaj dalej »

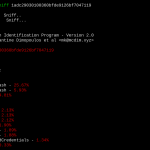

Co to za hash? fb31243e63d68c1f546e6eeed50c4600 MD5? Na pewno? ;-) No właśnie, po samej strukturze czasem nie da się w 100% określić z jakim hashem mamy do czynienia. Czasem jednak jest to proste, albo hash jest na tyle popularn,y że można z dużym prawdopodobieństwem określić, że jednak będzie to hash X….

Czytaj dalej »

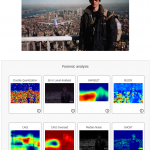

W dobie zalewającej nas co chwilę fali fake newsów, często trudno jest odróżnić prawdę od prawie prawdy i zupełnych idiotyzmów (czyli od półprawdy i od… fekalioprawdy). Tym bardziej, że w Internecie coraz więcej jest treści, które bazują na prawdziwych danych, a jednocześnie przeinaczają je w tak diametralny sposób, że dotarcie…

Czytaj dalej »

Wszystkie te rzeczy zobaczycie w tym opracowaniu (łącznie z opisem narzędzi działających on-line czy offline – raptem kilka z nich: Impacket, Mimikatz, Rubeus, PsExec). Jeśli ktoś chce zapoznać się z teorią dotyczącą Kerberosa (i toną dodatkowych linków – warto zerknąć tutaj). Zainteresowanych tematyką odsyłam również do naszego nowego szkolenia – praktyczne bezpieczeństwo Windows. –ms…

Czytaj dalej »

Wszystko to i wiele więcej w poradniku (zbiorze linków) Awesome Red Teaming. Znajdą tutaj inspirację początkujący, ale nie zabraknie też kilku ciekawostek dla zaawansowanych. Zarówno jeśli chodzi o prezentacje, teksty, książki, jak i sprzęt, czasem dość groźny: KeySweeper is a stealthy Arduino-based device, camouflaged as a functioning USB wall charger, that…

Czytaj dalej »

Czy wiecie, jak w prosty sposób odczytać dane z Waszej karty płatniczej? Zapewne tak, ponieważ od kilku lat wystarczy do tego zwykły telefon z czytnikiem NFC…

Czytaj dalej »

SysAnalyzer jest aplikacją (a właściwie zestawem), która pozwala na szybką analizę złośliwego oprogramowania poprzez obserwację wykonywanych przez nią działań w różnych stadiach systemu.

Oprogramowanie przed startem „złośliwej próbki” tworzy snapshot obecnego stanu naszego środowiska, który po uruchomieniu malware stanowi podstawę do stwierdzenia zmian w systemie.

Czytaj dalej »

Szyfrowanie plików dla okupu to niestety plaga ostatnich lat. Dlatego warto wspomnieć o każdym narzędziu, które próbuje zablokować tego typu malware. Ransomfree został przygotowany na podstawie analizy przeszło 40 odmian różnego rodzaju ransomware i w ten sposób opracowano wzorce zachowania się tego typu oprogramowania. Mając taką bazę, narzędzie próbuje blokować malware zaraz…

Czytaj dalej »