Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

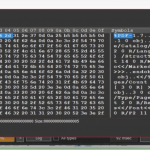

JPCERT opisał nowy atak, który zawiera sprytną metodę omijania mechanizmów antymalware. Otóż do ofiary dostarczany jest plik, który wygląda jak PDF. Wykrywany jest też jako PDF przez rozmaite narzędzia. Za końcem PDFa doklejony jest jednak plik MHT. Ten ostatni to z kolei format używany przez MS Worda, tłumaczony czasem przez…

Czytaj dalej »

Obserwujemy trochę skrajnych podejść jeśli chodzi o temat, który jako pierwszy opisała Z3S. Tutaj możesz sprawdzić czy Twoje dane znalazły się w wycieku. Rzeczywiście w sieci pojawiła się duża baza (czy raczej plik) zwierający dane należące w dużej mierze do polskich użytkowników (m.in. adresy / loginy / hasła). Warto jednak…

Czytaj dalej »

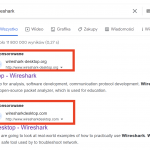

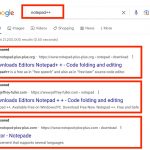

Zapewne spora część z Was aby pobrać jakieś narzędzie, wpisuje jego nazwę w wyszukiwarkę i machinalnie klika w pierwszy link. Jeśli jesteśmy zaspani/mniej spostrzegawczy/nie mamy ogarniętego tematu reklam w przeglądarce (niepotrzebne skreślić), to możemy nabrać się na coś takiego: Co dalej? Dalej możemy zainfekować swój komputer: Przypominamy że oficjalna domena…

Czytaj dalej »

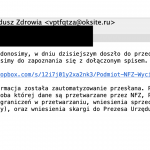

Jeden z czytelników działający w pewnej placówce medycznej, przesłał nam taką próbkę e-maila: Polska język, trudna język ;) Innymi słowy: wszystko to… brzmi średnio po polsku. Dodatkowo – raczej “Fundusz Zdrowia” nie ma poczty elektronicznej w domenie .ru Co znajduje z pliku xll? (tutaj nieco więcej informacji co to za…

Czytaj dalej »

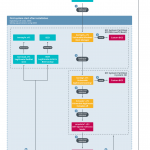

Eset przedstawił analizę malware BlackLotus. To złośliwe oprogramowanie potrafi odpalić się we wczesnej fazie bootowania systemu, co z kolei umożliwia na ominięcie wielu standardowych metod ochrony oferowanych przez system operacyjny / hardware: However, running as a bootloader gives them almost the same capabilities as firmware implants, but without having to…

Czytaj dalej »Tym razem otrzymaliśmy od jednego z naszych Czytelników próbkę złośliwego oprogramowania wykradającego poświadczenia przechowywane w przeglądarkach i jest to stealer podobny do opisywanego już wcześniej. Nota bene: przed publikacją artykułu, wysłaliśmy powiadomienia do zespołów CERT Polska, CSIRT KNF oraz CERT Orange. Tak jak w poprzednim przypadku, malware rozsyłany jest e-mailami…

Czytaj dalej »

Palo Alto opublikowało właśnie analizę wariantów pewnego malware. Otwierasz pendrive i widzisz coś takiego jak na zrzucie ekranowym poniżej. Kliknąłbyś w ten “folder” czy “dysk”? Błąd – bo zainfekowałbyś swój komputer. Co więcej, malware automatycznie infekuje kolejne dyski przenośne, które podłączasz do komputera… Jak widać powyżej, jedyny normalnie widoczny zasób…

Czytaj dalej »

Jeśli ktoś czyta na bieżąco Sekuraka, to już ostatnio kilka razy widział alerty o fałszywych reklamach w Google. Również niektóre historie realnie kończyły się np. przejęciem konta googlowego ofiary. Jaka zmiana nastąpiła ostatnio? Fałszywych reklam jest jeszcze więcej, a ponadto potrafią pojawiać w grupach na pierwszej stronie wyników z Google….

Czytaj dalej »

Bohaterem są tanie urządzenia dostępne np. na Amazonie: Badacz zakupił je najpewniej na standardowe potrzeby (tj. oglądanie TV ;) ale postanowił nieco przeanalizować zdobyty okaz: This device’s ROM turned out to be very very sketchy — Android 10 is signed with test keys, and named “Walleye” after the Google Pixel…

Czytaj dalej »

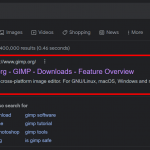

W zasadzie wszystko zawarte jest w tytule, ale może jednak nazbyt skrótowo ;-) W każdym razie Rafał w tym wątku zgłosił nam swoją historię: Zaczęło się od poszukiwania w google strony GIMPa. Wyglądało to mniej więcej tak: Spoko, tylko strona na którą kierowała reklama wyglądała tak: Najpewniej w instalce był…

Czytaj dalej »![Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza] Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza]](https://sekurak.pl/wp-content/uploads/2022/12/a1-150x150.jpeg)

Dwa tygodnie temu (13 grudnia 2022 r.) otrzymaliśmy od Czytelnika kopię pewnego e-maila. Ktoś podający się za przedstawiciela Wyższego Urzędu Górniczego zaprasza do złożenia oferty. W załączeniu jest również szczegółowy opis przedmiotu oraz sposób złożenia oferty – spakowane zapytanie-ofertowe.rar. Urząd dosyła szczegóły spakowane rar-em? Podejrzane… Sam e-mail wygląda całkiem normalnie,…

Czytaj dalej »O temacie donosi Kasperski [https://securelist[.]ru/novyj-troyanec-crywiper/106114/]. CryWiper, poza trwałym instalowaniem się w systemie (widoczny jest np. plik browserupdate.exe): … niszczy również pliki zapisując je losowymi danymi. Całość posiada również swój C&C – który może wydać polecenie do startu szyfrowania…pardon – niszczenia danych. Kasperski wykrył malware w pewnej rosyjskiej organizacji, a media…

Czytaj dalej »![Umieścili fałszywe reklamy Notepad++ i OBS Studio w wyszukiwarce Google. Dodatkowo natrafiliśmy na kopalnię złośliwych stron [ANALIZA] Umieścili fałszywe reklamy Notepad++ i OBS Studio w wyszukiwarce Google. Dodatkowo natrafiliśmy na kopalnię złośliwych stron [ANALIZA]](https://sekurak.pl/wp-content/uploads/2022/11/Zrzut-ekranu-2022-11-29-o-22.27.15-1-150x150.png)

Ostatnio otrzymujemy od Was dosyć sporo spraw związanych z fałszywymi reklamami w wyszukiwarce Google. Był już Gimp, DBeaver, MSI Afterburner, a teraz Notepad++ oraz OBS Studio. Narzędzie Notepad++ jest “notatnikiem na sterydach”, czyli lubianym edytorem tekstu wzbogaconym o zaawansowane funkcje dotyczące wyboru kodowania i składni bardzo wielu języków programowania. Rys….

Czytaj dalej »

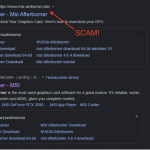

Ostatnio pisaliśmy o fałszywym GIMPie oraz DBeaverze. Tym razem na naszej grupie na Facebooku kolega Michał podzielił się spostrzeżeniem w sprawie kolejnego ataku typu fałszywa reklama polegającego na wykupieniu przez przestępców reklamy w wyszukiwarce i wypozycjonowaniu na pierwszym miejscu fałszywej strony. W tym przypadku sfałszowaniu miało ulec narzędzie MSI Afterburner,…

Czytaj dalej »

Tym razem prezentujemy Wam infekcję, której wątek podesłał nam Albert. Okazuje się, że przez pewien czas, narzędzie DBeaver służące jako klient wielu znanych standardów baz danych jak MySQL, PostgreSQL, MS SQL, Oracle, DB2 czy nawet Access mógł być pobierany z fałszywej strony, która pozycjonowała się wysoko (pierwsze wyniki) w wyszukiwarkach….

Czytaj dalej »