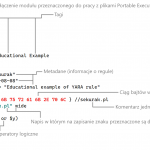

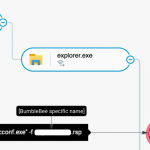

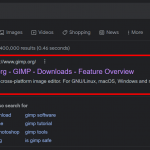

W zasadzie wszystko zawarte jest w tytule, ale może jednak nazbyt skrótowo ;-) W każdym razie Rafał w tym wątku zgłosił nam swoją historię: Zaczęło się od poszukiwania w google strony GIMPa. Wyglądało to mniej więcej tak: Spoko, tylko strona na którą kierowała reklama wyglądała tak: Najpewniej w instalce był…

Czytaj dalej »

![Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza] Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza]](https://sekurak.pl/wp-content/uploads/2022/12/a1-150x150.jpeg)

Dwa tygodnie temu (13 grudnia 2022 r.) otrzymaliśmy od Czytelnika kopię pewnego e-maila. Ktoś podający się za przedstawiciela Wyższego Urzędu Górniczego zaprasza do złożenia oferty. W załączeniu jest również szczegółowy opis przedmiotu oraz sposób złożenia oferty – spakowane zapytanie-ofertowe.rar. Urząd dosyła szczegóły spakowane rar-em? Podejrzane… Sam e-mail wygląda całkiem normalnie,…

Czytaj dalej »

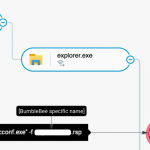

O temacie donosi Kasperski [https://securelist[.]ru/novyj-troyanec-crywiper/106114/]. CryWiper, poza trwałym instalowaniem się w systemie (widoczny jest np. plik browserupdate.exe): … niszczy również pliki zapisując je losowymi danymi. Całość posiada również swój C&C – który może wydać polecenie do startu szyfrowania…pardon – niszczenia danych. Kasperski wykrył malware w pewnej rosyjskiej organizacji, a media…

Czytaj dalej »

![Umieścili fałszywe reklamy Notepad++ i OBS Studio w wyszukiwarce Google. Dodatkowo natrafiliśmy na kopalnię złośliwych stron [ANALIZA] Umieścili fałszywe reklamy Notepad++ i OBS Studio w wyszukiwarce Google. Dodatkowo natrafiliśmy na kopalnię złośliwych stron [ANALIZA]](https://sekurak.pl/wp-content/uploads/2022/11/Zrzut-ekranu-2022-11-29-o-22.27.15-1-150x150.png)

Ostatnio otrzymujemy od Was dosyć sporo spraw związanych z fałszywymi reklamami w wyszukiwarce Google. Był już Gimp, DBeaver, MSI Afterburner, a teraz Notepad++ oraz OBS Studio. Narzędzie Notepad++ jest “notatnikiem na sterydach”, czyli lubianym edytorem tekstu wzbogaconym o zaawansowane funkcje dotyczące wyboru kodowania i składni bardzo wielu języków programowania. Rys….

Czytaj dalej »

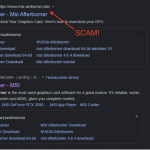

Ostatnio pisaliśmy o fałszywym GIMPie oraz DBeaverze. Tym razem na naszej grupie na Facebooku kolega Michał podzielił się spostrzeżeniem w sprawie kolejnego ataku typu fałszywa reklama polegającego na wykupieniu przez przestępców reklamy w wyszukiwarce i wypozycjonowaniu na pierwszym miejscu fałszywej strony. W tym przypadku sfałszowaniu miało ulec narzędzie MSI Afterburner,…

Czytaj dalej »

Tym razem prezentujemy Wam infekcję, której wątek podesłał nam Albert. Okazuje się, że przez pewien czas, narzędzie DBeaver służące jako klient wielu znanych standardów baz danych jak MySQL, PostgreSQL, MS SQL, Oracle, DB2 czy nawet Access mógł być pobierany z fałszywej strony, która pozycjonowała się wysoko (pierwsze wyniki) w wyszukiwarkach….

Czytaj dalej »

Ciekawa historia opisywana jest tutaj: Klient zgłosił, że kilkanaście jego turbin wiatrowych zostało zainfekowanych złośliwym oprogramowaniem. Do każdej z turbin podłączony był własny komputer z systemem Windows. Ten komputer monitorował prędkość wiatru, produkcję, kontrole stanu działania urządzeń oraz mógł sterować częściami turbiny. The client was reporting that a dozen of…

Czytaj dalej »

W serwisie reddit pojawił się wątek na którym wskazano reklamę narzędzia GIMP jako fałszywą. Badacz bezpieczeństwa 0x0luke potwierdził to zdarzenie i swoją analizą podzielił się na Twitterze. Atak “ad hijacking” polega na wykupieniu reklamy w wyszukiwarce np. w Google Ads dotyczącej wyszukiwania konkretnego słowa (w tym przypadku “gimp”), gdzie na…

Czytaj dalej »

Ktoś postanowił wykonać taki projekt w ramach ekhem, swojego hobby: W opisie szczegółów autor umieścił m.in. linka do źródeł kodu takiego makra. W trakcie exploitacji używany jest podatny sterownik (zam64.sys) używany przez oprogramowanie anty-malware (!) o nazwie Malwarefox. Całość składa się z dwóch faz: Standardowe wykonanie kodu w Windows po…

Czytaj dalej »

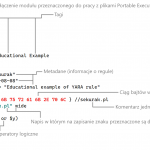

Badacze z Cluster25 zebrali i przeanalizowali załączniki wykorzystywane do instalacji złośliwego oprogramowania o nazwie Graphite, które jest powiązane z grupą APT28 “Fancy Bear”. Według Departamentu Sprawiedliwości USA, grupa jest wspierana i bezpośrednio związana z wywiadem rosyjskim. Graphite jest rodziną malware, która wykorzystuje bibliotekę cloudową Microsoft Graph API oraz dysk OneDrive…

Czytaj dalej »

Zobaczcie jak w praktyce potrafią działać grupy APT. Zaczęło się od rzekomej rekrutacji do Amazona oraz pliku MS Office ze szczegółami. Niektórzy czytelnicy już pewnie kręcą nosem – znowu złośliwe makro, co w tym “zaawansowanego”. No więc dokument nie zawierał makra, zawierał za to zewnętrzny template (ładowany z serwerów atakujących)…

Czytaj dalej »

Badaczom z Zscaler ThreatLabz udało się wykryć backdoora w świeżym malware Prynt Stealer (również opisywanego jako warianty pod nazwą WorldWind oraz DarkEye), którego zasada działania opiera się o kradzież eskfiltrowanych danych na prywatny kanał Telegram. Sam Prynt Stealer został odkryty w kwietniu tego roku i pozwala operatorom na zbieranie danych…

Czytaj dalej »

Złośliwe oprogramowanie (ang. malware) rozprzestrzenia się jak zaraza. Statystyki DataProt z roku 2022 informują, że codziennie wykrywane jest ponad pół miliona fragmentów złośliwego kodu, a łączna liczba istniejącego malware’u przekracza miliard. Nie da się też ukryć, że coraz częściej motywem ataku jest chęć zysku: Co minutę około cztery firmy doświadczają…

Czytaj dalej »

Portal Dr. Web informuje o wykryciu backdoorów w partycjach systemowych budżetowych modeli smartfonów z Androidem. Złośliwe oprogramowanie cechuje się możliwością wykonania dowolnego kodu w zbackdoorowanym komunikatorze WhatsApp oraz jego biznesowej wersji. Wśród scenariuszy ataków może być przechwytywanie czatów, kradzież informacji i realizacja kampanii spamowych. Na urządzeniach gdzie problem wykryto, rzekomo…

Czytaj dalej »

O podatności CVE-2021-40444 na usługi Microsoft i programach ją wykorzystujących mogliśmy przeczytać na sekuraku w marcu. Wydaje się, że grupy cyberprzestępcze, które wcześniej wykorzystywały takie loadery jak BazaLoader i IcedID w ramach swoich kampanii dotyczących złośliwego oprogramowania, zaadoptowały nowy loader o nazwie BumbleBee. Wygląda na to, że moduł ładujący jest…

Czytaj dalej »

![Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza] Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza]](https://sekurak.pl/wp-content/uploads/2022/12/a1-150x150.jpeg)

![Umieścili fałszywe reklamy Notepad++ i OBS Studio w wyszukiwarce Google. Dodatkowo natrafiliśmy na kopalnię złośliwych stron [ANALIZA] Umieścili fałszywe reklamy Notepad++ i OBS Studio w wyszukiwarce Google. Dodatkowo natrafiliśmy na kopalnię złośliwych stron [ANALIZA]](https://sekurak.pl/wp-content/uploads/2022/11/Zrzut-ekranu-2022-11-29-o-22.27.15-1-150x150.png)