Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Badacze bezpieczeństwa z K7 Security Lab wykryli witryny, które do złudzenia przypominały oficjalny portal pobierania komunikatora Telegram. Cyberprzestępcy wykorzystali technikę typosquatting – zarejestrowali domenę z drobną literówką, licząc że użytkownik w pośpiechu nie zauważy różnicy. TLDR: Nie jest to pierwszy raz, kiedy ten sposób dystrybucji złośliwego oprogramowania jest używany. Na…

Czytaj dalej »

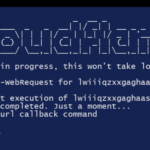

Treść: ClickFix to atak socjotechniczny, który nakłania użytkowników do uruchamiania złośliwych poleceń na ich własnych urządzeniach. Kilka dni temu atakowano w ten sposób użytkowników strony psychologiadziecka[.]org, jednak o pierwszych tego typu atakach ostrzegaliśmy już w 2024 roku. TLDR: Większość kampanii działa według podobnego schematu – użytkownikowi wyświetlany jest fałszywy (ale…

Czytaj dalej »

Badacze z firmy Socket zidentyfikowali 5 złośliwych rozszerzeń do Chrome, których celem było przejmowanie kont w korporacyjnych systemach HR / ERP. Cztery z nich były publikowane przez twórcę databycloud1104, natomiast piąte – choć publikowane przez softwareaccess, działa w bardzo zbliżony sposób. Łącznie rozszerzenia te dotarły do ponad 2300 użytkowników –…

Czytaj dalej »

Malware StealC jest dobrze znany zarówno w środowisku cyberprzestępców jak i badaczy bezpieczeństwa. Popularność zyskał przede wszystkim za sprawą niskiego progu wejścia dla atakujących oraz wysoką skutecznością działania. Jest oferowany w modelu Malware-as-a-Service (MaaS). Charakteryzuje się masowym wykradaniem ciasteczek sesyjnych (pliki cookie), kradzieżą danych z portfeli kryptowalutowych oraz wsparciem dla…

Czytaj dalej »

Złośliwe wtyczki pojawiają się nie tylko w przeglądarkach. Środowiskiem, w którym rozpowszechnia się malware są także rozszerzenia do edytorów kodu, np. Visual Studio Code. Pisaliśmy już o takich przypadkach zarówno w oficjalnym repozytorium VSCode, jak i alternatywnym OpenVSX. TLDR: Badacze z Koi odkryli złośliwe wtyczki, które przechwytują ekran i wysyłają…

Czytaj dalej »

Dzisiaj praktycznie wszystko można zrobić w przeglądarce. Korzystanie z dedykowanej aplikacji do maili, pakietu biurowego czy komunikatora nie jest konieczne, bo większość takich usług działa również w wersjach webowych. Co za tym idzie, przeglądarka staje się de facto środowiskiem do uruchamiania innych aplikacji. TLDR: A środowisko takie musi być wygodne,…

Czytaj dalej »

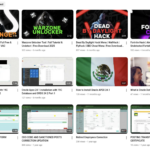

Badacze Sven Rath i Jaromír Hořejší z Check Point Research analizowali sieć przejętych kont YouTube, które wykorzystują platformę do rozpowszechniania malware. Pokazali przykład jednej z kampanii, w której wykorzystano ciekawą metodę do ładowania złośliwego payloadu.TLDR: Podobnie jak we wcześniej analizowanych kampaniach, pierwszym elementem łańcucha jest przejęte konto zamieszczające filmy mające…

Czytaj dalej »

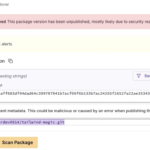

Badacze bezpieczeństwa z Koi po raz kolejny wykryli złośliwy pakiet w npm. Tym razem atakujący obrali za cel popularny komunikator WhatsApp. Malware ukryty jest w pakiecie lotusbail, stanowiącym fork biblioteki whiskeysockets/baileys, oferującym integrację z WhatsApp Web API. TLDR: Od razu uspokajamy, nie każdy jest zagrożony. Pakiet nie jest instalowany domyślnie na…

Czytaj dalej »

Osoby związane z szeroko rozumianym IT, zarządzające systemami czy tworzące oprogramowanie, to szczególnie łakomy kąsek dla grup przestępczych działających w cyfrowym świecie. Nie jest to nowe zjawisko. Tym razem mamy do czynienia z pewną ewolucją. TLDR: Cyberprzestępcy zamiast łamać platformy zdecydowali się uderzyć w nasz najczulszy punkt, jakim jest zaufanie….

Czytaj dalej »

Badacze bezpieczeństwa z Koi Security wykryli aktywną kampanią malware, celującą w użytkowników przeglądarki Firefox. Na szczególną uwagę zasługuje wektor ataku, a mianowicie pliki graficzne PNG umieszczone w rozszerzeniach Firefox Add-ons. Kampania została nazwana GhostPoster. Do tej pory udało się zidentyfikować 17 złośliwych rozszerzeń, które zostały pobrane ponad 50 000 razy….

Czytaj dalej »

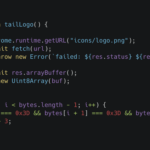

Badacze z Socket analizują kampanię złośliwych pakietów w npm. Od października opublikowano co najmniej 197 złośliwych paczek, a całość zebrała łącznie ponad 31 tys. pobrań. Celem są programiści blockchain i Web3 uruchamiający projekty-zadania podczas fałszywych rozmowów kwalifikacyjnych. Kampania jest przypisywana atakującym z Korei Północnej. TLDR: Badając złośliwy pakiet npm tailwind-magic…

Czytaj dalej »

Doniesienia na temat problemów z bezpieczeństwem w świecie IoT znajdują się już w naszym stałym repertuarze, jednak opleceni coraz gęstszą siecią sprzętu zaliczanego do tej grupy często nie zdajemy sobie sprawy skąd czyhają kolejne zagrożenia. Tym razem pochylimy się nad raportem zespołu Quokka. Badacze wzięli na warsztat popularne cyfrowe ramki…

Czytaj dalej »

Ponad dwa miesiące temu, opisywaliśmy nowy rodzaj kampanii wymierzonej w developerów npm o nazwie Shai-Hulud. Złośliwe, samoreplikujące się oprogramowanie wykorzystywało znane narzędzia, takie jak trufflehog do poszukiwania tokenów i sekretów. Ponadto wykorzystywało wykradzione tokeny do infekowania paczek w rejestrze npm. Ten drugi krok pozwalał na rozprzestrzenianie się w środowiskach deweloperów….

Czytaj dalej »

W październiku skaner Wings (od Koi) wykrył wiele paczek npm, które wysyłały podczas instalacji żądania do zewnętrznych zasobów – wszystkie do tej samej domeny. W trakcie analizy badacze odkryli kampanię, która trwała nieprzerwanie od sierpnia 2025. TLDR: – Badacze wykryli aktywną od sierpnia 2025 kampanię malware PhantomRaven. – Złośliwy kod…

Czytaj dalej »

W połowie września pisaliśmy o ataku na łańcuch dostaw – Shai-Hulud – który zresztą nie był jedynym w środowisku npm. Dziś mamy do czynienia z kolejną kampanią typu supply chain attack. TLDR: GlassWorm, bo o nim mowa, nie jest typowym atakiem na łańcuch dostaw. Wykorzystuje on bowiem niewidoczne znaki Unicode….

Czytaj dalej »