Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

![Wchodzisz na stronę juwenaliów… a tu taka niespodzianka [możliwa infekcja malware] Wchodzisz na stronę juwenaliów… a tu taka niespodzianka [możliwa infekcja malware]](https://sekurak.pl/wp-content/uploads/2026/05/juwenalia-150x150.jpeg)

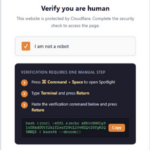

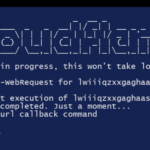

Patryk przesłał nam informację o infekcji strony rzeszowskiejuwenalia[.]pl Nasz czytelnik odwiedził tę stronę i natknął się na taki widok: Sam obrazek jeszcze niewiele zdradza, ale… po kliknięciu strona prosiła aby nacisnąć kolejno klawisze: Windows+R, Ctrl+V oraz enter. O co tutaj technicznie chodzi? Po kliknięciu: I’m not a robot – strona…

Czytaj dalej »

Badacze bezpieczeństwa z CTM360 opublikowali raport zawierający szczegóły kampanii wymierzonej w użytkowników Telegrama. Złośliwa infrastruktura, nazwana przez analityków FEMITBOT jest dystrybuowana za pomocą Telegram Mini Apps, czyli lekkich aplikacji webowych osadzonych wewnątrz komunikatora. Ich głównym przeznaczeniem jest wsparcie użytkownika poprzez oferowanie m.in. narzędzi biznesowych, obsługę płatności, portfele kryptowalutowe dostosowane stylem…

Czytaj dalej »

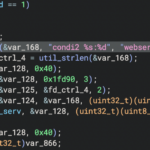

Badacze z StepSecurity odkryli złośliwe aktualizacje pakietu pgserve w npm. Jest to narzędzie do uruchamiania lokalnych baz PostgreSQL do developmentu / testów. Zainfekowane wersje (1.1.11, 1.1.12 i 1.1.13) wstrzykują 1143-liniowy skrypt wykradający poświadczenia użytkownika. Jest on uruchamiany przy instalacji przez hook postinstall. TLDR: Nie jest to jednak “zwykły” infostealer, bo…

Czytaj dalej »

Analitycy z Malwarebytes ostrzegają przed nowymi kampaniami, które łączy wspólny mianownik – infostealer ochrzczony przez badaczy jako NWHStealer. Malware jest dostarczany do użytkowników na wiele różnych sposobów: od zmodyfikowanych instalatorów ProtonVPN, OhmGraphite, Pachtop, HardwareVisualizer, po mody do gier (Xeno). Jak widać cyberprzestępcy żerują na zaufaniu użytkowników do popularnych produktów, przez…

Czytaj dalej »

Badacze z Socket odkryli złośliwą aktualizację dla Bitwarden CLI (interfejs do obsługi menedżera haseł Bitwarden w terminalu). Najprawdopodobniej jest to atak związany z trwającą kampanią supply chain, w ramach której wcześniej atakowano infrastrukturę Checkmarx. TLDR: Rys. 1 – detekcja przez skaner Socket, źródło: socket.dev Wersja pakietu, o której mowa, to…

Czytaj dalej »

Badacze bezpieczeństwa z Unit42 alarmują o trwającej kampanii wymierzonej w posiadaczy starszych routerów TP-Link. Na celowniku są modele, które nie są już objęte wsparciem producenta (status End-of-Line): Cyberprzestępcy wykorzystują lukę oznaczoną jako CVE-2023-33538, która pozwala na wstrzykiwanie złośliwych poleceń (RCE, Remote Command Execution). Analizując próbki można dojść do wniosku, że…

Czytaj dalej »

Badacze bezpieczeństwa z EXPMON przedstawili analizę podatności typu zero-day wymierzonej w użytkowników Adobe Reader. Próbka o nazwie yummy_adobe_exploit_uwu.pdf zawierająca malware została wgrana do systemu EXPMON pod koniec marca 2026 r. TLDR: Wyniki analizy przeprowadzonej przez system potwierdziły, że próbka posiada cechy potencjalnie złośliwego oprogramowania. Nie udało się jednoznacznie przypisać jej…

Czytaj dalej »

Badacze bezpieczeństwa z StepSecurity zidentyfikowali podejrzane aktualizacje wielu paczek npm. Okazuje się, że jest to nowa kampania – nazwana CanisterWorm – która nie tylko infekuje urządzenia programistów, ale też pakiety, do których mają oni dostęp (z poziomu swojego tokenu). Według ustaleń badaczy początkiem kampanii było wdrożenie złośliwej aktualizacji skanera Trivy,…

Czytaj dalej »

Historię opisał Bogdan Chadkin na swoim blogu. Pewnego dnia otrzymał wiadomość z propozycją pracy. Joan, przedstawiający się jako CTO pewnego europejskiego startupu fintech, poprosił o przeniesienie rozmowy na Telegram (red flag nr 1). TLDR: Rozmowa miała odbyć się w aplikacji Microsoft Teams. Strona z otrzymanego linku nie działała poprawnie na…

Czytaj dalej »

Badacze bezpieczeństwa z Malwarebytes ostrzegają posiadaczy Maców przed szeroko zakrojoną kampanią malware. Cyberprzestępcy za pomocą phishingu nakłaniają użytkowników do instalacji złośliwego oprogramowania typu infostealer (Infiniti Stealer). Atak opiera się na technice ClickFix, polegającej na przekonaniu użytkownika do uruchomienia złośliwych poleceń PowerShell, pod pozorem naprawy krytycznych błędów systemowych. TLDR: Atak sam…

Czytaj dalej »

Badacze bezpieczeństwa z Security Alliance zaalarmowali na portalu x (dawny Twitter) o wykryciu nowej domeny podszywającej się pod Microsoft Teams. Za jej pośrednictwem atakujący hostują fałszywe strony spotkań, podczas których uczestnik jest nakłaniany do pobrania i instalacji złośliwego oprogramowania. Za kampanią stoi najprawdopodobniej grupa UNC1069 powiązana z Koreą Północną. W…

Czytaj dalej »

Badacze bezpieczeństwa z Push Security odkryli nową kampanię fałszywych stron, które podszywają się pod popularne narzędzia takie jak Claude Code. Na stronach zamieszczone są instrukcje instalacji, nakłaniające ofiary (przekonane, że uruchamiają wiarygodny program) do instalowania złośliwego oprogramowania. Strony te są promowane w Google Ads, dzięki czemu pojawiają się wysoko w…

Czytaj dalej »

Badacze bezpieczeństwa z StepSecurity odkryli nową kampanię malware, w której atakujący przejmuje masowo konta programistów na GitHub i wstrzykuje złośliwe oprogramowanie do setek repozytoriów. Pierwszą aktywność odnotowano 8 marca 2026 roku, ale według ustaleń badaczy kampania wciąż trwa i przejmowane są kolejne repozytoria. Kampania – nazwana przez badaczy ForceMemo –…

Czytaj dalej »

Badacze bezpieczeństwa z K7 Security Lab wykryli witryny, które do złudzenia przypominały oficjalny portal pobierania komunikatora Telegram. Cyberprzestępcy wykorzystali technikę typosquatting – zarejestrowali domenę z drobną literówką, licząc że użytkownik w pośpiechu nie zauważy różnicy. TLDR: Nie jest to pierwszy raz, kiedy ten sposób dystrybucji złośliwego oprogramowania jest używany. Na…

Czytaj dalej »

Treść: ClickFix to atak socjotechniczny, który nakłania użytkowników do uruchamiania złośliwych poleceń na ich własnych urządzeniach. Kilka dni temu atakowano w ten sposób użytkowników strony psychologiadziecka[.]org, jednak o pierwszych tego typu atakach ostrzegaliśmy już w 2024 roku. TLDR: Większość kampanii działa według podobnego schematu – użytkownikowi wyświetlany jest fałszywy (ale…

Czytaj dalej »