Google wydał aktualizację dla przeglądarki Google Chrome łatającą poważną lukę bezpieczeństwa w V8 – silniku JavaScript i WebAssembly używanym we wszystkich przeglądarkach bazujących na Chromium. Błąd oznaczony jako CVE-2024-7971 został sklasyfikowany według standardu CVSS v3 na 8.8, co w skrócie mocno sugeruje jak najszybszą aktualizację do najnowszej (czyli spatchowanej) wersji….

Czytaj dalej »

Co się wydarzyło? Jak opisują badacze z Sansec, bohaterem pierwszoplanowym jest tym razem popularna biblioteka Polyfill JS. Bohaterem drugoplanowym jest chińska firma, która wykupiła Polyfill (uzyskując dostęp do stosownej domeny oraz konta na GitHub) Chińczycy złośliwie podmienili fragment kodu, serwowany z cdn.polyfill[.]io który automatycznie pobiera masa serwisów webowych, korzystających z…

Czytaj dalej »

Poranna gimnastyka umysłowa. Długie wyjaśnienie w linkowanym tekście, krótkie tutaj: [‘1’, ‘7’, ’11’].map(parseInt) doesn’t work as intended because mappasses three arguments into parseInt() on each iteration. Żeby jeszcze bardziej zachęcić do przejrzenia cytowanego opisu, polecam zacząć od tego wpisu (o co chodzi z: if(!!x === !!yy) ?!?). A chcącym rozwijać się dalej – nasze opracowanie: XSS –…

Czytaj dalej »

W oryginalnej wersji wyglądało to tak: for ( ; ; ) { window.alert(“ ∧_∧ ババババ\n( ・ω・)=つ≡つ\n(っ ≡つ=つ\n`/ )\n(ノΠU\n何回閉じても無駄ですよ~ww\nm9(^Д^)プギャー!!\n byソル (@0_Infinity_)”) } Policja przesłuchała młodą dziewczynę – w tle dość poważne zarzuty, gdzie pojawiają się takie frazy jak “unauthorized malicious program” czy “criminal act”. Nie skończyło się tylko na problemach 13-latki – policja postanowiła też…

Czytaj dalej »

Dołączacie zewnętrzne pliki JavaScript do swojej strony? Co wtedy może pójść nie tak? Np. ktoś może podmienić ten zewnętrzny JavaScript i w ten sposób atakować osoby odwiedzające waszą stronę. Taka historia właśnie miała miejsce w przypadku systemu statcounter[kropka]com. Według doniesień atak był targetowany na giełdę kryptowalut gate.io. Atak jest o tyle…

Czytaj dalej »

Aplikacje WWW narażone są na wiele zagrożeń; czasem są to klasyczne wektory ataku znane z OWASP Top 10, innym razem okazuje się, że potencjalna luka bezpieczeństwa “aktywuje się” dopiero po jakimś czasie. Sucuri donosi o przypadku odkrycia nierozwijanej wtyczki Enmask Captcha dla CMS WordPress, która ładowała skrypt JavaScript z zewnętrznej…

Czytaj dalej »

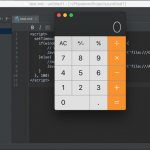

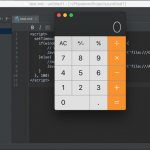

Świadomie lub nie, wielu z nas ma okazje korzystać z aplikacji typu „Desktop Web”, czyli takich, których integralną część stanowi przeglądarka WWW lub przynajmniej interpreter JavaScript. Okazuje się, że często takie rozwiązanie stosowane jest w środowiskach programistycznych (IDE), chociażby do generowania podglądu tworzonego dokumentu Markdown. Skutkom takiego połączenia postanowił przyjrzeć się Matt Austin a wynikami podzielił w opublikowanej prezentacji.

Czytaj dalej »

Ostatnio użytkownicy Wykopu marudzili, że coś im psuje sekurak: I to mimo, że sam test trwał kilka sekund… Przyczyna była dość prosta – persistent XSS (czyli możliwość wstrzykiwania dowolnego JavaScriptu innym użytkownikom Wykopu) w mikroblogach. A dokładnie w mechanizmie ankiet: Który skutkował u innych mikroblogowiczów takim komunikatem: Oczywiście potencjalni złośliwcy mogliby…

Czytaj dalej »

14 czerwca 2016r., znalazłem informację o nowym ransomware o nazwie RAA. Kilka serwisów związanych z bezpieczeństwem określiło go jako pierwsze tego rodzaju oprogramowanie napisane w całości w JavaScripcie, włącznie z algorytmem szyfrującym pliki na dysku komputera ofiary. Dzięki informacjom otrzymanym od @hasherezade, która na co dzień zajmuje się analizą złośliwego oprogramowania,…

Czytaj dalej »

Jeśli pracujesz z co najmniej jedną z technologii: HTML/CSS/Javascript/jQuery/AngularJS/React – mamy dla Ciebie świetnie szkolenie. Startujemy z 2-dniowym kursem prowadzonym przez Michała Bentkowskiego, zajmującego obecnie 11 miejsce w globalnym rankingu Hall of Fame Google – Application Security.

Czytaj dalej »

W trzeciej części serii o deobfuskacji JavaScriptu zajmiemy się omówieniem dodatkowych narzędzi, które mogą być stosowane równolegle do omawianego wcześniej JSDetox.

Czytaj dalej »

W kolejnym artykule z serii o deobfuskacji JavaScriptu zajmiemy się analizą nieco bardziej zaawansowanego oraz zobfuskowanego złośliwego skryptu JS.

Czytaj dalej »

Obfuskacja (ang. obfuscation) to proces celowej modyfikacji kodu źródłowego w taki sposób, aby był on mniej czytelny, a rezultat jego wykonania nie zmienił się. W artykule spróbujemy odwrócić proces obfuskacji i próbować zrozumieć działanie zaciemnionego kodu.

Czytaj dalej »

Zobaczcie tylko na jeszcze świeży kawałek Javascriptu tutaj. Przykładowo – w Chrome wystarczy użyć F12 -> Console i wkleić kod do przeglądarki. Można też z niewielką modyfikacją (ostatnia linijka) uruchomić taki javascript ze swojego serwera. Co wykorzystuje ten mechanizm? Na razie jeszcze mało popularny mechanizm WebRTC (Web Real-Time Communication), wykorzystywany…

Czytaj dalej »

W artykule postaram się zatem przybliżyć najważniejsze składniki oraz sposób działania tych najczęściej spotykanych przeglądarek internetowych (Firefox, Chrome, IE, Opera i Safari). Tam, gdzie będzie to możliwe zwrócę uwagę na aspekty szczególnie istotne dla tematyki bezpieczeństwa informatycznego.

Czytaj dalej »