Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Jeśli ktoś chce szybko nadrobić zaległości w temacie ostatnich ataków supply chain, to polecam spojrzeć tutaj (Axios), tutaj (Shai-Hulud), tutaj (Bitwarden Cli) czy tutaj (Mini Shai-Hulud – kampania która uderzyła w OpenAI). W każdym razie OpenAI informuje, że atakujący zaczęli wykradać dane logowania z zainfekowanych komputerów oraz uzyskiwać dostęp do…

Czytaj dalej »![Wchodzisz na stronę juwenaliów… a tu taka niespodzianka [możliwa infekcja malware] Wchodzisz na stronę juwenaliów… a tu taka niespodzianka [możliwa infekcja malware]](https://sekurak.pl/wp-content/uploads/2026/05/juwenalia-150x150.jpeg)

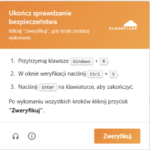

Patryk przesłał nam informację o infekcji strony rzeszowskiejuwenalia[.]pl Nasz czytelnik odwiedził tę stronę i natknął się na taki widok: Sam obrazek jeszcze niewiele zdradza, ale… po kliknięciu strona prosiła aby nacisnąć kolejno klawisze: Windows+R, Ctrl+V oraz enter. O co tutaj technicznie chodzi? Po kliknięciu: I’m not a robot – strona…

Czytaj dalej »

Tym razem chodzi o stronę gminy Długołęka. Nasz czytelnik poinformował nas o takim incydencie: wchodzisz na stronę gmina[.]dlugoleka[.]pl i od razu pojawia się prośba o potwierdzenie, że jesteś człowiekiem: No dobra, nie ma tu nic podejrzanego, klikamy dalej a tu coś takiego: W momencie kliknięcia checkboxu na poprzednim zdjęciu, zainfekowana…

Czytaj dalej »

Backdoor Android.Vo1d infekuje TV boxy, pracujące na niezaktualizowanych, starych wersjach Androida. Atakujący mają zdalny dostęp do administratora / roota na przejętych TV boxach. Potencjalnie to oznacza dostęp do plików, możliwość instalowania appek, czy dalszą infiltrację sieci ofiary. Na razie nie wiadomo jaki jest sposób infekcji (wskazuje się oczywiste podatności w…

Czytaj dalej »

Co się wydarzyło? Jak opisują badacze z Sansec, bohaterem pierwszoplanowym jest tym razem popularna biblioteka Polyfill JS. Bohaterem drugoplanowym jest chińska firma, która wykupiła Polyfill (uzyskując dostęp do stosownej domeny oraz konta na GitHub) Chińczycy złośliwie podmienili fragment kodu, serwowany z cdn.polyfill[.]io który automatycznie pobiera masa serwisów webowych, korzystających z…

Czytaj dalej »

Pewien użytkownik właśnie zaspamował serwer discordowy pewnej polskiej konferencji IT…na wszystkich kanałach mamy taką wiadomość: Co dalej? Dalej lądujemy na stronie gdzie jesteśmy proszeni o zalogowanie się na Steama (zapewne instalację stosownego oprogramowania): Chyba nikogo nie trzeba przekonywać że podanie loginu/hasła na tej stronie = przejęcie konta (oraz infekcja komputera…

Czytaj dalej »![Kupujesz bilet na samolot, dostajesz SMSa z linkiem do szczegółów? Kliknąłbyś? On najpewniej kliknął i oberwał 0dayem… [afera szpiegowska w UE] Kupujesz bilet na samolot, dostajesz SMSa z linkiem do szczegółów? Kliknąłbyś? On najpewniej kliknął i oberwał 0dayem… [afera szpiegowska w UE]](https://sekurak.pl/wp-content/uploads/2022/04/Zrzut-ekranu-2022-04-19-o-10.08.48-1-150x150.png)

Świeży opis od Citizen Lab ~nowo odkrytej operacji infekującej telefony polityków UE (dookoła Hiszpanii): W sekurakowym skrócie: Wykorzystane były dwa różne narzędzia (Pegasus oraz oprogramowanie konkurencyjnej firmy Candiru) Zainfekowanych zostało w sumie 51 urządzeń, a kampania miała miejsce głównie w przedziale 2017-2020r. Wykorzystywane były podatności 0day, wymagające kliknięcia w link….

Czytaj dalej »

O temacie donosi Associated Press, a potwierdza Citizen Lab: (…) napastnikiem był wojskowej klasy spyware od NSO Group – izraelskiej firmy, którą ostatnio wykluczył rząd amerykański (…) the invader was military-grade spyware from NSO Group, the Israeli hack-for-hire outfit that the U.S. government recently blacklisted, say digital sleuths of the University…

Czytaj dalej »

Jeden z czytelników (dzięki!) doniósł nam o takiej akcji: Wystawiłem laptopa gamingowego na kilku portalach i na jednym z nich otrzymałem taką oto wiadomość: Otóż rzeczywiście istnieje takie oprogramowanie jak OCCT – tutaj: https://ocbase.com/ Ale zaraz, niedoszły kupujący (aka przestępca) kieruje na stronę occt[.]pro która wygląda podobnie do tej oryginalnej:…

Czytaj dalej »Technicznie rzecz ujmując, wspomniane w tytule rozszerzenia były “czyste”. Ale dociągały w odpowiednim momencie JavaScript z zewnętrznych serwerów, po czym go wykonywały. Finalnie rozszerzenia czyniły z ofiary proxy – czyli np. przeglądarki ofiar nieświadomie klikały reklamy wskazane przez twórców procederu. Wspomniane rozszerzenia to: Change HTTP Request Header, Nyoogle – Custom Logo for…

Czytaj dalej »To niezwykle popularne rozszerzenie do Chrome (1 000 000+ użytkowników), zostało ostatnio podmienione na zainfekowaną wersję 0.4.9. Prawdopodobnie było to tylko adware, choć w przypadku działania na podatnej wersji, zaleca się oczywiście zmianę haseł do odwiedzanych ostatnio serwisów. Jak doszło do infekcji? Konto oficjalnego developera zostało przejęte i użyte do zuploadowania…

Czytaj dalej »

AdGholas: zaatakowano 22 sieci reklamowe i serwowano malware m.in na 113 serwisach. Interia.pl newyorktimes.com topgear.com cnet.com last.fm msn.com – to tylko kilka znanych domen objętych procederem.

Czytaj dalej »