![Jak złośliwym markdownem można (było) przejąć GitHuba? A tak… [podatność warta 160000zł] Jak złośliwym markdownem można (było) przejąć GitHuba? A tak… [podatność warta 160000zł]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)

Ten nieco krzykliwy tytuł to komentarz do tej podatności: cmark-gfm (Github’s markdown parsing library) is vulnerable to an out-of-bounds write when parsing markdown tables with a high number of columns due to an overflow of the 16bit columns count. Poniżej wersja bardziej newsowa: W tłumaczeniu na polski: można by potencjalnie…

Czytaj dalej »

W pierwszej połowie marca 2021 u wszystkich użytkowników GitHuba wymuszono ponowne zalogowanie się, po tym jak część użytkowników zostawała nieoczekiwanie zalogowana na cudze konta. Wczoraj GitHub opublikował szczegóły tego błędu. Opisujemy na czym on polegał.

Czytaj dalej »

Ciekawy przykład, który w zasadzie może wystąpić w każdej aplikacji webowej. Otóż przy próbie resetu hasła, GitHub podany adres mailowy najpierw robił lowercase, a później porównywał z tym w bazie. W czym problem? W Unicode. Przykład? Czyli jeśli założyłem sobie maila z np. tureckim i w nazwie, toLowerCase() normalizował to do zwykłego ‘i’….

Czytaj dalej »

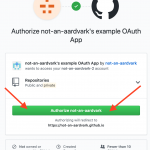

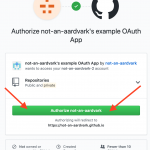

Ta podatność w GitHub-ie warta jest wspomnienia ze względu na kilka różnych ciekawostek. Całość dotyczy wydawałoby się bezpiecznego mechanizmu OAuth. Ale od początku, GitHub definiuje taki URL: https://github.com/login/oauth/authorize Realizuje on dwie funkcje – jeśli dostaniemy się tam GET-em otrzymujemy ekran logowania, z kolei POST wysyłany jest w momencie kiedy użytkownik…

Czytaj dalej »

Hasła, klucze API, pliki konfiguracyjne, pliki z hasłami i innymi poufnymi danymi. W sumie około 120 tego typu ‘źródeł’. Czy te dane rzeczywiście są poufne? Wg ich właścicieli nie, bo udostępnili je publicznie na GitHub-ie (pozostaje pytanie czy w sposób świadomy). ‘Filmik’ z wycieków, realizowany w czasie rzeczywistym dostępny jest…

Czytaj dalej »

Dzisiaj na oficjalnym twitterze GitHub pojawiła się informacja, że stali się CNA, czyli CVE Numbering Authority. Oznacza to, że badacze bezpieczeństwa będą mogli zwrócić się do serwisu w celu przydzielenia numerów CVE dla znalezionych podatności. CVE to skrót od Common Vulnerabilities and Exposures i jest ogólnie przyjętym systemem katalogującym informacje…

Czytaj dalej »

Załoga Gentoo wydała wczoraj dość lakoniczne oświadczenie: Today 28 June at approximately 20:20 UTC unknown individuals have gained control of the Github Gentoo organization, and modified the content of repositories as well as pages there. We are still working to determine the exact extent and to regain control of the…

Czytaj dalej »

Co ciekawe, na tragedię to nie wygląda, bo wg oświadczenia GitHuba problem dotknął “niewielką” liczbę użytkowników – co ważniejsze problem wyszedł na jaw podczas “regularnego audytu” zlecanego przez GitHub-a. Brawo więc za nie ukrywanie problemu. Firma oświadczyła również, że standardowo hasła przechowywane są w postaci hasha bcrypt, a do haseł…

Czytaj dalej »

Brzmi jak zautomatyzowany OWASP Dependency Check? Bo założenia są podobne – automatycznie informować o podatnościach w bibliotekach, których używamy w naszej aplikacji. Repozytoria publiczne mają automatyczne włączone powiadomienia, w repozytoriach prywatnych trzeba je samodzielnie włączyć. Na razie wspierany jest JavaScript / Ruby – w następnej kolejności ma być dodany Python (2018)….

Czytaj dalej »

Jako wstęp do cytowanego tekstu można poczytać: RFC 3986 oraz nasz tekst o podatności Server Side Request Forgery. Można też obadać świeże mięso z BlackHata. Dowiecie się m.in. że URL: http://2130706433/ prowadzi de facto do http://127.0.0.1/

Czytaj dalej »

![Jak złośliwym markdownem można (było) przejąć GitHuba? A tak… [podatność warta 160000zł] Jak złośliwym markdownem można (było) przejąć GitHuba? A tak… [podatność warta 160000zł]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)