Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Luka umożliwia pełne przejęcie urządzenia z poziomu Internetu. Tj. zdobycie uprawnień super-admina. Podatność jest wykorzystywana w realnych atakach, najprawdopodobniej od okolic grudnia 2024. Nie wiadomo dokładnie jaka grupa odpowiedzialna jest za ataki. W ramach ataków wykonywane są takie operacje jak: Podatne są FortiOS (7.0.0 do 7.0.16) oraz FortiProxy (linia 7.0.x…

Czytaj dalej »

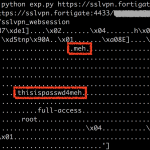

Trochę pechowo – podatność RCE zlokalizowano w produkcie FortiNAC (“Secure Network Access Control”). No więc w przypadku tej podatności nie było żadnego “access control”, bo bez logowania można uzyskać dostęp roota na urządzeniu: Jak widać, jedyne co jest potrzebne to dostęp sieciowy do urządzenia. PoC / Exploit ma pojawić się…

Czytaj dalej »

O szczegółach donosi sam Fortinet: A heap-based buffer overflow vulnerability [CWE-122] in FortiOS SSL-VPN may allow a remote unauthenticated attacker to execute arbitrary code or commands via specifically crafted requests. Jak widać wykorzystanie luki nie wymaga uwierzytelnienia, a napastnik otrzymuje możliwość wykonywania poleceń na atakowanym urządzeniu. Co ciekawe podatność jest aktywnie…

Czytaj dalej »

Dobre wieści są takie, że podatność właśnie została załatana (tutaj informacje o załatanych wersjach OS), przy czym lista potencjalnie podatnych modeli jest dość spora: Od strony technicznej wygląda na to, że mamy do czynienia z podatnościami w webowych panelach administracyjnych urządzeń, a wykorzystanie podatności sprowadza się do wysłania odpowiednich żądań…

Czytaj dalej »

Chodzi o komunikację wysyłaną z urządzeń do fortinetowego clouda. Jak czytamy: Fortinet products, including FortiGate and Forticlient regularly send information to Fortinet servers (DNS: guard.fortinet.com) on – UDP ports 53, 8888 and – TCP port 80 (HTTP POST /fgdsvc) Ta komunikacja była “szyfrowana” za pomocą XOR-a (dodatkowo z zahardodowanym na urządzeniach…

Czytaj dalej »

Super prezentacja o hackowaniu SSLVPN-ów tutaj. W tym miejscu z kolei garść podatności SSLVPN od Fortigate. Co my tu mamy? Czytanie dowolnych plików bez uwierzytelnienia (CVE-2018-13379: Pre-auth arbitrary file reading). Jest to dość “ostra podatność” – zobaczcie np. tutaj możliwość pobrania loginu i hasła (w formie jawnej) zalogowanego użytkownika: Podatność…

Czytaj dalej »Nie tylko Cisco ale również inni producenci łatają się po ostatnim wycieku ze skackowania NSA. Fortigate zapatchował właśnie w swoich starszych produktach buffer overflow w… parserze ciasteczek. Podatność umożliwia zdalnie otrzymanie uprawnień admina, i oznaczona została priorytetem High. Prawdopodobnie do wykorzystania podatności wystarczy nieuwierzytelniony dostęp do interfejsu webowego urządzenia. Cisco też nie pozostaje…

Czytaj dalej »