Tym razem coś dla bardziej technicznych czytelników sekuraka. Zobaczcie na ten rozbudowany opis przygotowania exploitu na Western Digital MyCloudHome (podatność została zgłoszona około roku temu do programu: ZDI Pwn2Own). Podatność została namierzona w komponencie netatalk, który implementuje obsługę Apple Filing Protocol. Cały exploit: Dodatkowo – wszystko to działa na architekturze…

Czytaj dalej »

Coś jest na rzeczy, bo Rockstar wystosował właśnie pewnego rodzaju oświadczenie na Twitterze: potential new exploits, ale zamierzamy je rozwiązać w “planowanej aktualizacji bezpieczeństwa”. No to potencjalne, czy nie? ;-) Zaczęło się najprawdopodobniej od tego wątku: Może to oznaczać możliwość zdalnego dostępu do konta ofiary i spowodowanie np. zabanowania tego…

Czytaj dalej »

Adobe wypuścił łatkę w niedzielę, 13. lutego. Jeśli chodzi o lukę CVE-2022-24086, to mamy prawie same złe wieści: Podatność jest klasy Arbitrary Code Execution – czyli można wykonać dowolny kod na serwerze (a później zainstalować tam backdoora, uzyskać dostęp do bazy danych, atakować inne serwery, …) Exploitacja nie wymaga uwierzytelnienia…

Czytaj dalej »

![Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed] Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed]](https://sekurak.pl/wp-content/uploads/2022/02/efekt-150x150.png)

Kliiiiikbait – bo sposób nie był banalny! A nie, czekaj, sposób był banalny, jak już się wiedziało co i jak. No dobra, nie taki banalny. Ech… zobaczmy o co chodziło w bugu, który został wykorzystany bojowo 3 lata temu i nieco później załatany. Idąc od końca, efekt na koncie gracza-hackera…

Czytaj dalej »

Nie samym Pegasusem człowiek żyje ;-) Organizacji posiadających odpowiednią moc bojową, do stworzenia narzędzi alternatywnych do Pegasusa jest nie tak mało. Reuters donosi właśnie o firmie QuaDream: A flaw in Apple’s software exploited by Israeli surveillance firm NSO Group to break into iPhones in 2021 was simultaneously abused by a competing company,…

Czytaj dalej »

Alert wzbudził stream, podczas którego gra się zcrashowała, otworzył się PowerShell i zaczęły odpalać się pewne polecenia, a następnie zaczęła na streamie odtwarzać się sekwencja mówiona Problem wygląda na tyle poważnie, że ekipa odpowiedzialna za Dark Souls zdecydowała się całkowicie zastopować serwery PvP: Wg doniesień, osoba, która zlokalizowała błąd –…

Czytaj dalej »

Łatka na urządzenia dostępna jest od grudnia 2021 r. – a niedawno opublikowano dość szczegółowy write-up dotyczący załatanej podatności: On December 7, 2021, SonicWall released new firmware for their Secure Mobile Access (SMA) 100 series. SonicWall issued a security advisory on January 11, 2022 notifying users that the December releases…

Czytaj dalej »

Jeśli regularnie korzystacie z Internetu, to z pewnością natknęliście się na reklamy kursów „od zera do milionera”. Tymczasem wizja szybkiego wzbogacenia się jest o wiele bardziej „realna”, niż się niektórym wydaje – wystarczy „jedynie” znaleźć krytyczną podatność w przeglądarce Google Chrome i przekazać ją brokerowi exploitów Zerodium: Na śmiałków żądnych…

Czytaj dalej »

Ile jeszcze takich niespodzianek nas czeka? CVE-2021-22555 is a 15 years old heap out-of-bounds write vulnerability in Linux Netfilter that is powerful enough to bypass all modern security mitigations and achieve kernel code execution. Podatność (już załatana w kwietniu 2021) występuje w Netfilter i umożliwia sprawne uzyskanie uprawnień jądra z…

Czytaj dalej »

Chodzi o podatność która na początek nie wyglądała groźnie. Jednak właśnie Microsoft zmienił jej oznaczenie jako “Critical”. Powody są zapewne co najmniej dwa: Okazało się że podatność można wykorzystać zdalnie (nie tylko lokalnie) Przypadkowo wyciekł exploit + write-up (został jednak dość szybko usunięty z GitHuba) Tutaj całość możecie zobaczyć w…

Czytaj dalej »

VMware wydało poprawkę do krytycznej podatności (CVE-2021-21985) w vSphere Client (HTML5), która pozwala na zdalne przejęcie kontroli nad serwerem vCenter: Firma Bad Packets wykryła masowe skanowanie w poszukiwaniu podatnych serwerów: Warto dodać, że w pełni funkcjonalny exploit jest już dostępny na GitHubie: ~ Jakub Bielaszewski

Czytaj dalej »

Zerknijcie na tego dość nietypowego newsa. Ponoć ‘badacz bezpieczeństwa’ nie poprzestał na jedynie badaniu, ale wykorzystał podatność w appce KFC i przejedli z kolegami równowartość $30 000. Jak czytamy: Wyczaił, że składając zamówienie z wykorzystaniem vouchera (i nie dochodząc do końca procesu), można było równolegle poprosić o zwrot [ang. refund]…

Czytaj dalej »

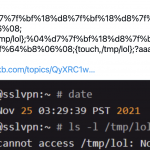

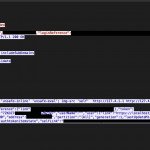

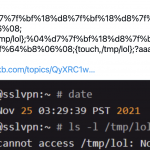

O temacie pisaliśmy niedawno, a obecnie o aktywnej eksploitacji ostrzega grupa NCC: Opis podatności jest tutaj: iControl REST unauthenticated remote command execution Więcej technikaliów można z kolei znaleźć w tym miejscu. Tak np. wygląda udana próba eksploitacji: Co ciekawe jednym z istotnych kroków (ominięcie uwierzytelnienia) odbywa się z wykorzystaniem podatności…

Czytaj dalej »

Bohaterem jest ponownie krytyczna podatność (czy raczej seria podatności) w serwerze pocztowym Exchange. Podatność od jakiegoś czasu jest w najlepsze exploitowana przez niemal tuzin grup APT, a w międzyczasie ktoś postanowił udostępnić exploita dla “rynku cywilnego”. Exploit został umieszczony przez badacza na będącym we władaniu Microsoftu GitHub-ie. Po krótkim czasie…

Czytaj dalej »

![Wyciekł 0-day na Microsoft Exchange. Dostęp admin na Windowsie bez uwierzytelnienia [zobacz film] Wyciekł 0-day na Microsoft Exchange. Dostęp admin na Windowsie bez uwierzytelnienia [zobacz film]](https://sekurak.pl/wp-content/uploads/2021/03/Zrzut-ekranu-2021-03-5-o-15.42.37-150x150.png)

Ostatnio pisaliśmy o krytycznej podatności w Microsoft Exchange. Obecnie mamy dostępną stronę opisującą całość (podatność otrzymała kryptonim ProxyLogon). Całość w działaniu tutaj: Podatność występuje (występowała, bo już jest łatka) w Exchange Serverach od wersji 2013 aż po wersję 2019; jak wspominałem w tytule – nie wymaga posiadania żadnego konta, wymaga…

Czytaj dalej »

![Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed] Zhackował Hearthstone. Banalny sposób na rozłączenie gry przeciwnika [historia ciekawego buga, fixed]](https://sekurak.pl/wp-content/uploads/2022/02/efekt-150x150.png)

![Wyciekł 0-day na Microsoft Exchange. Dostęp admin na Windowsie bez uwierzytelnienia [zobacz film] Wyciekł 0-day na Microsoft Exchange. Dostęp admin na Windowsie bez uwierzytelnienia [zobacz film]](https://sekurak.pl/wp-content/uploads/2021/03/Zrzut-ekranu-2021-03-5-o-15.42.37-150x150.png)