NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Stara prawda mówi, że klasyki są zawsze w cenie… Mamy 2026 rok, a my nadal spotykamy w firmach te same błędy, które od lat kończą się przejęciem całej sieci w kilka minut. Na audytach i testach penetracyjnych regularnie widzimy dokładnie te same 10 rzeczy, które atakujący uwielbiają najbardziej. I nie…

Czytaj dalej »

Gdy pada pytanie, czy sieć firmowa obsługuje IPv6, odpowiedź większości administratorów jest krótka: „Nie wdrażaliśmy”. I, technicznie rzecz biorąc, mają rację. Nikt nie konfigurował routera brzegowego do rozgłaszania prefiksu IPv6. Nikt nie stawiał serwera DHCPv6. Nie ma żadnej polityki adresowania w tej przestrzeni. Problem w tym, że IPv6 nie czeka…

Czytaj dalej »

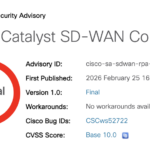

Chodzi o podatność CVE-2026-20127 w Cisco SD-WAN (Software Defined WAN) – coś, co służy do bardziej sprytnego / tańszego budowania sieci WAN w dużych firmach. Wykorzystanie luki następowało z poziomu Internetu, nie wymagało uwierzytelnienia, a hackerzy uzyskiwali dostęp na wysoko uprawnionego użytkownika. Następnie robili downgrade oprogramowania i wykorzystywali kolejną, starą…

Czytaj dalej »

Cisco załatało aktywnie wykorzystywaną, krytyczną podatność w produktach Unified Communications oraz Webex Calling Dedicated Instance. Problem dotyczy zarówno instalacji on-prem (CUCM), jak również chmurowego rozwiązania Webex Calling Dedicated Instance. Luka została oznaczona identyfikatorem CVE-2026-20045. W ramach oceny NIST NVD otrzymała wynik 9.8 w CVSS 3.1 (CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H). Sytuacja jest bardzo poważna….

Czytaj dalej »

Debugowanie to jeden z istotnych elementów programowania, mający na celu wykrywanie i naprawę występujących w oprogramowaniu błędów. Sprawdź, na czym polega ten proces, jakie etapy obejmuje i dlaczego ma tak duże znaczenie. Debugowanie – podstawowe informacje Bug to błąd w aplikacji czy oprogramowaniu komputerowym, a więc sytuacja, w których nie…

Czytaj dalej »

Cisco Catalyst Center jest platformą służącą do zarządzania siecią (Network Management System), wykorzystującą sztuczną inteligencję do łączenia, zabezpieczania i automatyzacji operacji sieciowych. Dostępna jest w trzech wariantach wdrożeniowych: fizyczny appliance, wirtualny appliance oraz w wersji chmurowej. Wykryta podatność dotyczy wariantu wirtualnego wdrażanego na hypervisorze VMware ESXi, umożliwiającego uruchomienie platformy w…

Czytaj dalej »

Sieć to żywy organizm. Każdy przełącznik to węzeł, przez który płyną kluczowe dane. Jedno źle skonfigurowane ustawienie warstwy drugiej i atakujący może znaleźć się w środku. Natywny VLAN 1 często pozostaje niezmieniony od pierwszego wdrożenia. Mechanizm Port Security działa domyślnie, ale czy wiesz, jak zabezpieczyć go przed sprytnymi atakami klasy…

Czytaj dalej »

Dosłownie chwilę temu ostrzegaliśmy o aktywnych podatnościach CVE-2025-20362 i CVE-2025-20333 w Cisco ASA. Teraz firma Cisco informuje o błędzie, który pozwala – za pośrednictwem protokołu SNMP – na DoS (ang. Denial of Service) lub RCE (ang. Remote Code Execution) na produkowanych przez siebie urządzeniach. Podatność otrzymała identyfikator CVE-2025-20352 i wycenę CVSS na poziomie wysokim (7.7)….

Czytaj dalej »CISA ostrzega, o trwającej kampanii infekującej trwale urządzenia VPN (dwie podatności 0day). Pierwsza podatność (CVE-2025-20362) umożliwia dostęp bez uwierzytelnienia do pewnych URLi na web serwerze urządzenia. Druga podatność (CVE-2025-20333) to wykonanie poleceń jako root na urządzeniu. Dzięki poprzedniej podatności, może to być zrealizowane bez uwierzytelnienia (!) Wg CISA, Infekcja jest…

Czytaj dalej »

Producenci sprzętu sieciowego trafiają na łamy sekuraka stosunkowo często. Tym razem jednak nie informujemy o nowej podatności, a o wycieku informacji ze strony cisco.com. W przytoczonej publikacji prasowej, firma informuje o tym, że atakujący przy pomocy vishingu uzyskał dostęp do zewnętrznego systemu CRM (Customer Relationship Management). W wyniku analizy przeprowadzonej…

Czytaj dalej »

Cisco ISE (Identity Services Engine) to rozwiązanie łączące cechy NAC (Network Access Control) i AAA (Authentication, Authorization, and Accounting) – pozwala na realizację polityk dostępu do sieci oraz segmentację. Występuje zarówno w wersjach on-prem oraz cloud. 04 czerwca 2025, w biuletynie producenta, pojawiła się informacja o krytycznej podatności oznaczonej jako…

Czytaj dalej »

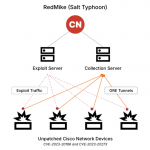

Insikt Group (researchowy zespół Recorded Future) wydał krótki raport, w którym opisuje jak odkryli kampanię wykorzystującą nieaktualne urządzenia sieciowe Cisco. Kampania miała miejsce pomiędzy grudniem 2024 a styczniem 2025 i powiązana była z globalnymi dostawcami usług telekomunikacyjnych. W tym chodziło o oddziały organizacji świadczącej usługi telekomunikacyjne w Wielkiej Brytanii oraz…

Czytaj dalej »

Cisco Talos oraz zespół reagowania na incydenty w produktach Cisco (PSIRT) otrzymały jakiś czas temu zgłoszenie od klienta, który odkrył pewne anomalie na swoich routerach brzegowych. Takie znalezisko od razu wzbudziło podejrzenia po stronie producenta, ponieważ dostęp do urządzeń brzegowych dałby atakującym olbrzymie możliwości podsłuchiwania ruchu, jego przekierowania lub pivotu…

Czytaj dalej »

Zaczęło się od zgłoszenia przejętego urządzenia – na początku 2024 roku. Niedługo później udało się namierzyć kolejne ofiary – wszystkie będące sieciami rządowymi na całym świecie Na obecnym etapie Cisco nie do końca wie jaki jest/był sposób wejścia do sieci przez atakujących… Próby odtworzenia całej ścieżki ataku trwają. W trakcie…

Czytaj dalej »

Wybuch konfliktu na Ukrainie to nie tylko działania kinetyczne. W cyberprzestrzeni obserwować możemy wzmożoną działalność grup, zwłaszcza tych rosyjskich. Oprócz oczywistych celów, jakimi są infrastruktury wojskowe i krytyczne, operacje grup powiązanych z rosyjskim rządem skierowane są przeciwko organizacjom wspierającym Ukrainę. Cisco Talos opisuje ślady grupy Turla (znanej też jako ATK13,…

Czytaj dalej »