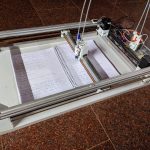

Po co używać dedykowanego wypełnienia zawartości przesyłki, jak można zrobić swojego rodzaju recykling wydruków zawierających dane osobowe? Taki przypadek opisuje Mateusz: Wypełnienie zostało wprawdzie przed użyciem “trochę pocięte”, ale przypomina to użycie najtańszej niszczarki, albo i nawet nie niszczarki… Swoją drogą, niszczarki mają najczęściej określoną tzw. klasę niszczenia dokumentów. Tutaj…

Czytaj dalej »

Niecodzienna historia miała miejsce jakiś czas temu w Wielkiej Brytanii. Najpierw pewna firma “oberwała” ransomware. Standardowa historia: ransom note + informacja e-mailem gdzie należy wpłacić środki (w kryptowalucie) aby uzyskać dostęp do zdeszyfrowanych danych / uniknąć ujawnienia danych. Teraz wkracza do akcji ekipa pracowników specjalizujących się w cyberbezpieczeństwie. A co…

Czytaj dalej »

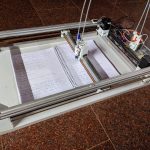

W skrócie, całość bazuje na kilku elementach: Akcja na filmie poniżej: Projekt jak widać ma całkiem niezłą skuteczność. Autor zaproponował małą zgadywankę – która linia została wytworzona maszyną, a która ręcznie? Ciężkie czasy czekają nauczycieli… ~ms

Czytaj dalej »

Microsoft opublikował właśnie informacje o nowych funkcjach w Windows 11. W poście pod nieco mglistym tułem: Bringing the power of AI to Windows 11 – unlocking a new era of productivity for customers and developers with Windows Copilot and Dev Home ukryta jest pewna ciekawa informacja: We have added native…

Czytaj dalej »

Tytuł może nieco klikbaitowy, ale dla postronnego obserwatora dokładnie tak to może wyglądać: Zagłębiając się lekturę oryginalnego postu, doczytamy szybko, że z w obudowie Nokii (lub głośnika Bluetooth) znajduje się odpowiednie urządzenie, które przestępcy wpinają do szyny komunikacyjnej CAN. Dlaczego całość jest dystrybuowana właśnie jako “stara Nokia” lub “głośnik bluetooth”?…

Czytaj dalej »

Ma to nazywać się ‘enhanced PIN privacy’, a chodzi o dość proste działanie – czyli niewyświetlanie animacji cyfr w trakcie naciskania kolejnych cyfr PINu: Jeśli ktoś – w trakcie wpisywania przez nas PINu – zerka na nasz telefon “zza ramienia”, to rzeczywiście może być trochę trudniej odgadnąć prawidłową wartość. Swoją…

Czytaj dalej »

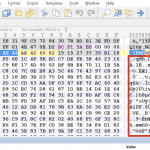

Jakiś czas temu pisaliśmy o podatności aCropalypse, która dotyczyła telefonów Google Pixel (czy dokładniej – wbudowanej appki Markup): W tym przypadku okazywało się, że jeśli edytowaliśmy zdjęcie (np. przycinaliśmy je) i zapisywaliśmy ponownie w tym samym pliku – część oryginału mogła pozostać w nowym (przyciętym) pliku. O podobnym problemie w…

Czytaj dalej »

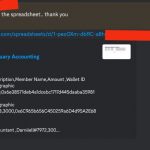

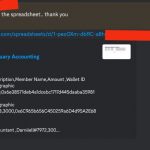

W “branży crypto” nie takie numery widziano, ale zobaczmy na przypadek PeopleDAO. Jak czytamy: Bad news: PeopleDAO Community Treasury on @safe has recently been exploited of 76 ETH (~$120,000) via social engineering during monthly reward payout on March 6th. Organizacja publikuje informację o osobach wspierających (contributors) i wypłatach dla nich…

Czytaj dalej »

Stosowna ustawa przeszła właśnie na drodze procedowania na kolejny poziom (dzisiaj pojawiły się stosowne dokumenty do wglądu) i najpewniej za moment trafi do Sejmu. Sama ustawa “o aplikacji mObywatel” jest dość żmudną lekturą, ale rząd przygotował nam TLDR, dostępny tutaj. Z najważniejszych elementów, które zapewnia procedowana ustawa: Jak widać nie…

Czytaj dalej »

Z geotrackerami jest jeden problem – mogą one być również używane do niezbyt chwalebnych celów – np. bywają pomocne w stalkowaniu osób czy kradzieży samochodów: Apple w swoich trackerach wprowadził funkcje, które pozwalają namierzyć AirTag, który znajduje się blisko mnie, ale nie jest mój. Działa to jednak w obie strony…

Czytaj dalej »

Ciekawostka oferowana na razie testowo przez firmę Heata z UK. Dostajesz ciepłą wodę, którą włączasz do swojego systemu ogrzewania – z gwarantowaną “dostawą”: the unit will provide “a useful base load” of hot water, and can provide up to 4.8kWh of hot water per day, though the exact amount will…

Czytaj dalej »

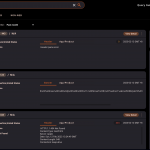

Jeśli znacie już Shodana, czy Zoomeye, to zrozumienie idei https://hunter.how/ nie będzie trudne :-) Warto rozpocząć od krótkiego przewodnika po filtrach, a później do dzieła, np.: Próba namierzenia systemów zainfekowanych przez Ransomware ESXiArgs. Analiza poddomen przykładowej domeny. Analiza całej infrastruktury pewnej firmy ;) Uwagę zwracają dość wygodne w użyciu filtry…

Czytaj dalej »

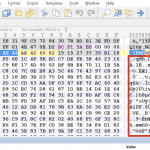

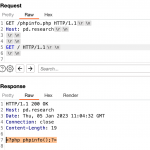

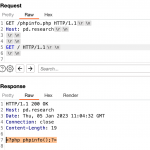

Większy research tematu znajdziecie w tym poście: PHP Development Server <= 7.4.21 – Remote Source Disclosure W formie graficznej, stosowne żądanie które wyświetli źródło pliku PHP wygląda tak: Co tu się wydarzyło? Od strony technicznej mamy tu do czynienia z całkiem normalną funkcją HTTP Pipelining (czyli wysyłanie kilku żądań HTTP…

Czytaj dalej »

Zobaczcie appkę KeyDecoder (temat namierzony u @prywatnika). Wystarczy zrobić zdjęcie na tle obiektu o wielkości standardowej karty kredytowej i voilà: Twórca wyraźnie zaznacza, że dorabianie kluczy bez zgody właściciela jest nielegalne, a appka służy tylko celom edukacyjnym / legalnym zdaniom (np. pentesty): This Key Decoding app is meant to be…

Czytaj dalej »

Dysk widoczny na zdjęciu poniżej w cenie $100 – nawet jeśli wygląda jak no-name – jawi się jako super okazja. Podejrzanie dobra okazja. Im dłużej ekipa Review Geek analizowała widoczną powyżej okazję, pojawiało się znaków zapytania. Po pierwsze dostarczony kabel USB-C -> USB-A. Kopiowanie 16 TB po “starym” USB byłoby…

Czytaj dalej »