Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

W popularnym pakiecie Net-SNMP, służącym do monitorowania i zarządzania urządzeniami sieciowymi wykryto krytyczną lukę bezpieczeństwa typu stack based buffer overflow. Podatność została znaleziona przez badacza bezpieczeństwa buddurid oraz zgłoszona w ramach programu Trend Micro Zero Day Initiative (ZDI). TLDR: Dla osób spotykających się z tym programem po raz pierwszy krótkie wyjaśnienie….

Czytaj dalej »

Rumuńska firma Bitdefender opublikowała broszurę, w której informuje o załatanych niedawno podatnościach odnalezionych w kamerach chińskiego producenta Dahua. Badacze zaznaczają, że podczas wewnętrznego audytu firmy wytwarzającej te kamery ujawniono dłuższą listę podatnych urządzeń. Użytkownicy modeli: oraz (wszystkie firmware wydane przed 16.04.2025) powinni jak najszybciej dokonać aktualizacji urządzeń. Wykryte podatności to…

Czytaj dalej »

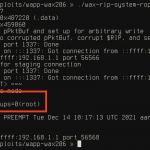

Pokazał się detaliczny opis podatności oraz exploit. Luka występuje w chipsecie MediaTek MT6890, MT7915, MT7916, MT7981, MT7986 (a dokładniej w oprogramowaniu, które jest do niego dołączane przez producenta , a jeszcze dokładniej w linuksowym wappd). Przykładowy exploit został pokazany dla Netgear WAX206. Producent w opisie łatki podaje taką informację: In…

Czytaj dalej »

Tym razem mamy podatność klasy buffer overflow, która może być wykorzystana bez uwierzytelnienia / zdalnie: FortiOS/FortiProxy – Proxy mode with deep inspection – Stack-based buffer overflow Po tym krótkim opisie mniej więcej widać gdzie jest problem. Atakujący wysyła odpowiednią (złośliwą) komunikację, jest ona analizowana przez urządzenie, co powoduje… wykonanie kodu…

Czytaj dalej »

W dzisiejszym #vulnz będzie krótko. Kto pamięta zamierzchłe czasu modemów, pewnie kojarzy również usługę pppd. Obecnie również jest używana (choć jest często nieco ukryta – np. firmware routerów klasy domowej). W każdym razie tutaj czytamy: Due to a flaw in the Extensible Authentication Protocol (EAP) packet processing in the Point-to-Point…

Czytaj dalej »

Czy grając myśleliście kiedyś, że podłączanie się do “losowych” serwerów może nieść spore konsekwencje? Dzisiejszy odcinek #vulnz o tym przypomina :-) Zobaczcie tylko na tę podatność: “Malformed .BMP file in Counter-Strike 1.6 may cause shellcode injection”. Wystarczy że serwer prześle odpowiednio złośliwie przygotowany plik BMP (do opisu dołączono PoC-a odpalającego…

Czytaj dalej »

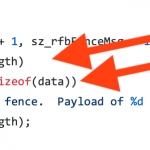

Badanie dotyczyło kilku produktów: Biblioteki LibVNC TightVNC 1.X TurboVNC UltraVNC a w trakcie badania zlokalizowano aż 37 luk (z czego aż 22 w UltraVNC) – większość w części klienckiej. Zaskakuje fakt, że podatności (również klasy buffer overflow) można znaleźć tu wyjątkowo prosto – również w części serwerowej. Zobaczmy np. taki fragment…

Czytaj dalej »Core 6,7,8, Xeony, Atomy – to wybrane podatne platformy. O co tu dokładniej chodzi? O podatności w podsystemie Intel Management Engine, które niebawem zostaną zaprezentowane na europejskim Blackhacie. Atak jak na razie wygląda na mocny – daje dostęp w zasadzie do wszystkiego na komputerze (jakkolwiek górnolotnie by to nie brzmiało)…

Czytaj dalej »Łopatologiczny tutorial dla tematu z tytułu, w tym poruszenie takich tematów jak fuzzing + przykładowy skrypt do tego. Czytelników zainteresowanych tematyką odsyłam też do innego mega kursu z eksploitowania binarek. –ms

Czytaj dalej »Netgear nie pali się do zwiększania podstawowego poziomu bezpieczeństwa na swoich routerach. Niedawno okazało się, że podatnych na wykonanie kodu w OS jest więcej urządzeń niż było to raportowane. A teraz mamy całą serię bugów zapewne będących dla badaczy na wagę złota. Jest to choćby stack overflow (pokazane są też…

Czytaj dalej »Cisco ogłosiło właśnie załatanie podatności klasy Buffer Overflow we flagowym produkcie ASA: Całość polega na wysłaniu odpowiednio spreparowanego pakietu NetBIOS: An attacker could exploit this vulnerability by sending a crafted NetBIOS packet in response to a NetBIOS probe sent by the ASA software. An exploit could allow the attacker to…

Czytaj dalej »Mini rewolucja w kontekście bezpieczeństwa Firefoksa: w najbliższej dużej wersji (planowanej na 2 sierpnia), część komponentów służących do obsługi multimediów będzie przygotowana (zakodowana) w języku RUST. Pamiętacie słynny Stagefright w Androidzie (wykonanie kodu przez… odczytanie MMSa) ? Przed takimi historiami właśnie ma chronić nowy mechanizm. Czym jest owy mało znany…

Czytaj dalej »Dostępna jest nowoczesna wersja klasycznego opracowania: Smashing the Stack for Fun & Profit by Aleph One, wprowadzającego w świat podatności klasy buffer overflow. Całość jest zreformatowana + dodana masa grafik ilustrujących problem: –ms

Czytaj dalej »