Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Jeden z użytkowników Pixela 3 (Android 11) alarmuje: Musiałem wezwać karetkę po babcię w piątek, ponieważ wyglądało że dostała wylew (…) zadzwoniłem pod numer 911, wpisując numer jak w normalnej rozmowie. Mój telefon zaciął się po jednym dzwonku i nie byłem w stanie zrobić nic poza klikaniem w appki (połączenie…

Czytaj dalej »

Za sprawą ostatniej afery z Pegasusem wiele mediów niezwiązanych ze środowiskiem IT stworzyło swoistą aurę mitów na temat tego oprogramowania szpiegowskiego oraz samej firmy NSO Group. W związku z tym postanowiliśmy stworzyć artykuł, w którym szczegółowo omówimy genezę i sposób działania Pegasusa. Zaprezentujemy Wam również metodę na sprawdzenie, czy Wasze…

Czytaj dalej »

Według najnowszego raportu firmy CheckPoint błędna konfiguracja (np. brak uwierzytelniania w bazie danych czasu rzeczywistego czy wystawione klucze prywatne) w 23 aplikacjach mobilnych na Androida naraziła ponad 100 milionów użytkowników na wyciek danych. Badacze stworzyli również prostą tabelkę przedstawiającą liczbę pobrań, rodzaj zagrożonych danych i rodzaj podatności badanych aplikacji: CheckPoint…

Czytaj dalej »

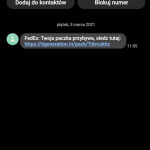

O podejrzanych SMSach “z Fedex” informowali nas czytelnicy. Wspomina również o temacie CSIRT KNF: Fałszywie reklamowana aplikacja mobilna żąda nadania kilku uprawnień i dzięki temu może: wysyłać / odbierać SMSy / posiada dostęp do listy kontaktów. Być może czujecie o co tutaj chodzi… tak – infekowani mogą być również Wasi…

Czytaj dalej »

Co dopiero pisaliśmy o podobnym “numerze” jeśli chodzi o pewne rozszerzenie do Chrome, tym razem Malwarebytes donosi o appce Barcode Scanner. Otóż była sobie pewna appka: Działała całkiem wygodnie. Aż pewnego dnia developerzy stwierdzili że przydałaby się większa monetyzacja coś strzeliło do głowy jej developerom i przygotowali aktualizację agresywnie serwującą…

Czytaj dalej »

Może kojarzycie raport o stanie bezpieczeństwa aplikacji bankowych przygotowany pod koniec 2016 roku? Tomek Zieliński po prostu wziął żywe, produkcyjne appki i spróbował poszukać w nich podatności. W appce IdeaBanku znalazł np. takie kwiatki: Aplikacja IdeaBanku zawierała w zasobach plik tekstowy z przeszło setką testowych loginów i haseł. Część z…

Czytaj dalej »

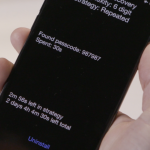

W 2018 roku pisaliśmy tak: GrayKey: to urządzenie otwiera niemal każdego iPhone Narzędzie to dostępne jest (komercyjnie) tylko dla służb z całego świata, choć od 2018 Apple poczyniło pewne postępy. Na tyle duże, ze niektórzy twierdzą że np. z iPhone12 + iOS14 są praktycznie odporne na tego typu analizy. Oczywiście…

Czytaj dalej »

Maximilian Zinkus, Tushar Jois i Matthew Green z Uniwersytetu Johns Hopinks zmotywowani wydarzeniami jakie miały miejsce w 2016 r. (Apple kontra FBI) oraz ustawą EARN IT act będącej obecnie w Kongresie oraz ogólnemu nastawieniu wielu rządów do kompleksowego szyfrowania i prywatności użytkowników na rzecz dostępu organów ścigania – postanowili odpowiedzieć…

Czytaj dalej »

Podatność została zgłoszona przez Natalię Sylwanowicz z projektu Google Zero. Jak czytamy na stronie Facebooka: This fall, Natalie Silvanovich of Google’s Project Zero reported a bug that could have allowed a sophisticated attacker logged in on Messenger for Android to simultaneously initiate a call and send an unintended message type…

Czytaj dalej »

Nieco przegadany opis problemów można znaleźć na blogu badacza. TCL to chińska firma, która niedawno weszła na podium światowej sprzedaży SmartTV. Co z podatnościami? Na początek, filesystem telewizora dostępny z sieci lokalnej. Otwartych portów widać tutaj dużo (po co aż tyle? po co jakiekolwiek otwarte? :) Na jednym z tym…

Czytaj dalej »

J00ru, znany nam z ostatnich bardzo mocnych podatności w urządzeniach Samsunga, tym razem wziął na warsztat również “gołe “Androidy. Exploita da się dostarczyć np. MMS-em: In July, there is a lot going on for the security of Android image decoding, so I recommend installing this month’s update ASAP. This includes…

Czytaj dalej »

Podatność CVE-2020-0022 została załatana w lutym 2020 roku, natomiast teraz pojawiło się więcej informacji + PoC exploit. W skrócie – całość można wykonać bez uwierzytelnienia (ba, nawet bez parowania z ofiarą) – jedyne co potrzeba to jej fizyczny adres radiowy Bluetooth: One feature that is available on most classic Bluetooth…

Czytaj dalej »

Nowa paczka łatek przynosi nam korektę paru podatności zaklasyfikowanych jako Critical RCE. Jeden z nich to wykonanie kodu na urządzeniu (Android 8,9,10) poprzez NFC: If succesfuly exploited, an attacker within NFC range could obtain remote code execution on android device’s NFC daemon. Badacz do testów wykorzystał telefon Pixel3a oraz Proxmark…

Czytaj dalej »

Kilka dni temu zostało wydane narzędzie Runtime Mobile Security (RMS), wspomagające testy bezpieczeństwa aplikacji mobilnych na Androida. Lista jego funkcjonalności: Możliwość śledzenia wywoływania metod Javy, Możliwość podpinania się pod wykonywane metody Javy, Logowanie argumentów i zwracanych wartości, Wykonywanie własnego kodu JS, Śledzenie nowych klas, załadowanych przez aplikacje. Narzędzie opiera się…

Czytaj dalej »

Podatność umożliwia zdalnie wykonanie kod na atakowanym urządzeniu (z uprawnieniami wysoko uprawnionej usługi Bluetooth). Wystarczy tylko, że ofiara ma aktywowany Bluetooth, oraz jesteśmy w jego zasięgu. Podatne są Androidy 8.x, 9.x (być może również wcześniejsze). Na dziesiątce można “tylko” wykonać DoS – zdalnie zrestartować usługę odpowiedzialną za Bluetooth. On Android 8.0…

Czytaj dalej »