Przypomnijmy nieco wyświechtane powiedzenie: The s in IoT stands for security Chcecie tego konkretny przykład? Proszę. Badacz najpierw zlokalizował podatność klasy buffer overflow (w webserwerze urządzenia), która nie wymaga uwierzytelnienia. Zatem jeśli port zarządzania urządzeniem mamy wystawiony do Internetu – game over. Jeśli mamy go zamkniętego w sieci lokalnej –…

Czytaj dalej »

Ze szczegółami można zapoznać się na blogu Zecops. W najnowszym systemie iOS (13.x) exploitacja następuje nawet wtedy gdy aktywnie nie używamy wbudowanej aplikacji do poczty elektronicznej – wystarczy że jest ona uruchomiona w tle. W poprzedniej wersji systemu (12.x) – wystarczy zaledwie otworzyć odpowiednio spreparowanego maila (choć też nie ma…

Czytaj dalej »

Może ktoś jeszcze pamięta aferę z Hacking Team? TLDR: firma skupowała exploity na podatności 0-day. Ktoś się do nich kilka lat temu włamał i upublicznił zarówno exploity jak i inne dokumenty (okazało się że kupowało tam również polskie CBA…). Obecnie hacking team został przejęty i zaprezentowany pod nieco inną nazwą:…

Czytaj dalej »

Coś dobrego dla fanów technicznej lektury, zawierającej jednak wątek sensacyjny. W rozbudowanym wpisie Google omawia swoje podejście do szukania błędów 0-days w Androidzie. Takich wykorzystywanych w realnych działaniach bojowych. No więc zaczyna się od hintu z końca lata 2019 roku, który otrzymała ekipa Google: In late summer 2019, Google’s Threat…

Czytaj dalej »

… i kilka jeszcze innych produktów zostało przejętych w ramach konkursu tianfucup, odbywającego się na chińskiej ziemi. Całość to odpowiedź na niezbyt przychylne (delikatnie rzecz ujmując) patrzenie chińskich władz na występowanie rodzimych badaczy na zewnętrznych konferencjach tego typu. Uczestnictwo w lokalnej imprezie jest też podgrzewane naprawdę solidnymi nagrodami. Przykładowo, około…

Czytaj dalej »

Informację o nowej wersji przeglądarki oraz podstawowe informacje o zlokalizowanych poważnych błędach podał Google. Błędy są na tyle istotne, że firma na razie nie podaje szczegółów technicznych, zasłaniając się (słusznie) bezpieczeństwem użytkowników: Access to bug details and links may be kept restricted until a majority of users are updated with a…

Czytaj dalej »

Dość kuriozalny błąd wykorzystywany jest przez tego exploita. Forum po prostu bierze jeden z parametrów przesyłany bez uwierzytelnienia i jego wartość traktuje jako polecenie w OS do wykonania… Podatność występuje od wersji 5.0.0 aż do ostatniej – 5.5.4. Na razie jeszcze nie wydano łatki i jak można się spodziewać exploit…

Czytaj dalej »

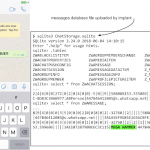

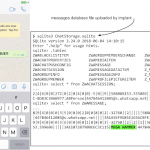

O problemie doniósł the Hacker News. Całość do podatność klasy CSRF (czyli zmuszenie przeglądarki ofiary do wykonania jakiejś nieautoryzowanej akcji; w naszej książce mamy cały rozdział o tym problemie): W zasadzie widać co tutaj się dzieje. Wystarczy osadzić tego typu obrazek na jakiejś stronie (np. na sekuraku) – oraz umieścić stosowną…

Czytaj dalej »

Zobaczcie ten unikalny wpis od googlowego Projektu Zero: “A very deep dive into iOS Exploit chains found in the wild”. Opisane zostało aż 5 łańcuchów exploitów (w sumie 14 podatności, z czego co najmniej jeden błąd klasy 0-day), które zostały dostrzeżone w Internecie. Dokładniej – zainfekowane były pewne strony, które…

Czytaj dalej »

Exploit jest ponoć bardzo skuteczny: I can confirm that this works as-is on a fully patched (May 2019) Windows 10 x86 system. A file that is formerly under full control by only SYSTEM and TrustedInstaller is now under full control by a limited Windows user. Podatność jest względnie prosta –…

Czytaj dalej »

Chodzi o easy Easy WP SMTP (300 000+ instalacji) – operacja masowego wykorzystywania luki w tym oprogramowaniu trwa w najlepsze. NinTechNet zauważył aktywne ataki na instancje WordPressa wykorzystujące plugin, po czym poinformował twórcę pluginu. Patch już jest dostępny: We reported the vulnerability to the authors and the wordpress.org team on…

Czytaj dalej »

Najpierw 0-day na Chrome, teraz 0-day na Windows. Google pisze, że błąd jest wykorzystywalny na Windows 7 (najprawdopodobniej nie da się go użyć na Windows 10). Problem polega na możliwości eskalacji uprawnień do SYSTEM z poziomu zwykłego użytkownika. Połączenie powyższych dwóch bugów może dać taki efekt: ofiara klika na linka…

Czytaj dalej »

Szczegóły tutaj: Google is aware of reports that an exploit for CVE-2019-5786 exists in the wild. Można przejąć konto użytkownika, który korzysta z niezaktualizowanej przeglądarki (prawdopodobnie wystarczy wejść na spreparowaną stronę – w systemie operacyjnym wykona się kod z naszymi uprawnieniami). Podatne są wersje Chrome na Windows, Linux, OS X…

Czytaj dalej »

Szczegóły na blogu Zimperium. Chodzi o model Xiaomi M365, na którym bazuje sporo innych sprzętów tego typu, i który ma możliwość komunikacji z zewnętrzną aplikacją mobilną poprzez Bluetooth. Z opisu podatności wynika, że hasło dostępowe jest wprawdzie wymagane aby komunikować się bezprzewodowo z hulajnogą, ale… sprawdzane jest tylko po stronie aplikacji…

Czytaj dalej »

Niedawno gruchnęła informacja o możliwości prostego podsłuchu iPhonów. Media ekscytują się głównie tym faktem, ale przy okazji najnowszego patcha na iOS (12.1.4) załatano również inne podatności 0-days, które były aktywnie wykorzystywane: Three out of the four vulnerabilities in the latest iOS advisory were exploited in the wild, yikes. Jak widać w świecie mobilnym…

Czytaj dalej »