Black Week z sekurakiem! Tniemy ceny nawet o 80%!

Stworzyli 28 fałszywych agencji reklamowych żeby serwować miliard reklam rocznie z… malware

Operacja określana jest jako największa w 2017 roku kampania typu malwertising. Fejkowe były agencje reklamowe, z fejkowymi szefami posiadającymi konto na LinkedIN, fejkowymi profilami społecznościowymi i fejkowym „unikalnym contentem”.

Niefejkowe były reklamy – z liczbą wyświetleń na poziomie 1 miliarda, malware w nich serwowany i pieniądze płynące do przestępców. Więcej – niefejkowo można było wpuścić do sieci własne „reklamy” – zarabiając na tym pieniądze (wypłata w kryptowalutach).

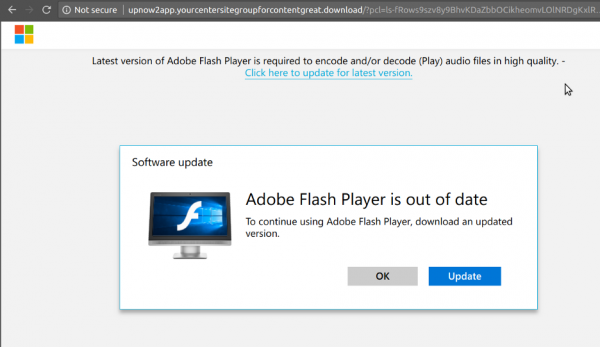

Od strony technicznej reklamy wykorzystywały metodę przekierowań na inne domeny, które już serwowały malware (czy raczej np. okna z koniecznością aktualizacji Flasha czy instalacji antywirusa):

Fałszywa aktualizacja

Na celowniku byli użytkownicy Windowsa, Linuksa, Chrome OS czy Mac-a. Co więcej, żeby ukryć swoją działalność, przestępcy („The Zirconium group”) używali profilowania – czyli nie każdemu serwowali „odpowiednią” reklamę.

Obecnie z wszystkich 28 „agencji reklamowych” zostało uaktywnionych 20 – zazwyczaj proces ten był powolny: potrzebne budowanie historii / reputacji, np. w mediach społecznościowych:

Obecnie główna metoda ataku (przekierowania) została zablokowana w Chrome, choć raczej trudno wyobrazić sobie, że przez jedną aktualizację pieczołowicie budowany „biznes” nagle się zwinie…

–ms

„Na celowniku byli użytkownicy Windowsa, Linuksa, Chrome OS czy Mac-a”

To chyba czas żeby przesiąść się na free bsd. Albo coś jeszcze bardziej egzotycznego…

Nie ma za co chwalić jednak przyznać trzeba że jestem pod wrażeniem. „Mają rozmach…” ;-)

Robi wrażenie, ogromna skala i niesamowita cierpliwość

Wszystko zalezy ile osob jest w to zaangazowanych i jakim sprzetem dysponuja. Sa tacy co moga kozystac z mainframe’ow, sa tacy co jedynie z laptopa.