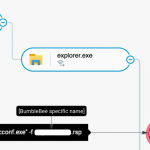

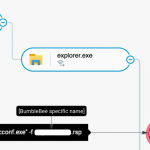

O podatności CVE-2021-40444 na usługi Microsoft i programach ją wykorzystujących mogliśmy przeczytać na sekuraku w marcu. Wydaje się, że grupy cyberprzestępcze, które wcześniej wykorzystywały takie loadery jak BazaLoader i IcedID w ramach swoich kampanii dotyczących złośliwego oprogramowania, zaadoptowały nowy loader o nazwie BumbleBee. Wygląda na to, że moduł ładujący jest…

Czytaj dalej »

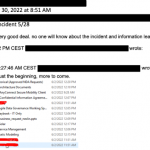

Cisco dowiedziało się o włamaniu 24. maja. Jak się zaczęło? Podczas dochodzenia ustalono, że dane uwierzytelniające pracownika Cisco zostały przejęte po tym, jak atakujący przejął kontrolę nad osobistym kontem Google, na którym synchronizowano dane uwierzytelniające zapisane w przeglądarce ofiary. During the investigation, it was determined that a Cisco employee’s credentials…

Czytaj dalej »

Żeby zbytnio nie przynudzać, potrzebujemy Waszej lekkiej pomocy w temacie promocji otwartego / bezpłatnego szkolenia z tematyki cyber-awareness – szczegóły tutaj (może zapisać się każdy). Dobra, ale o co chodzi z tymi t-shirtami? Jeśli pracujesz w firmie zatrudniającej > 200 osób, napisz z maila firmowego na: ca@securitum.pl i napisz dosłownie…

Czytaj dalej »

Zapraszamy Was na wrześniową edycję szkolenia: nie daj się cyberzbójom! W trakcie ~75 minut omówimy najnowsze warianty cyberataków na internautów w Polsce. Nie zabraknie również konkretnych rad w temacie ochrony przed atakami. Szkolenie jest dostosowane do poziomu wiedzy osób nietechnicznych, a prowadzi je Michał Sajdak. Kiedy? Gdzie? Jak? 14. września…

Czytaj dalej »

Problem relacjonuje Cisco Talos: Współpracując z organizacjami ukraińskimi, Cisco Talos odkrył dość rzadki fragment złośliwego oprogramowania atakującego Ukrainę — tym razem skierowany na dużą firmę programistyczną, której oprogramowanie jest wykorzystywane w różnych organizacjach państwowych na Ukrainie. Working jointly with Ukrainian organizations, Cisco Talos has discovered a fairly uncommon piece of…

Czytaj dalej »

![Microsoft (jednak) już za chwilę zablokuje makra pakietu Office [pliki pochodzące z Internetu] Microsoft (jednak) już za chwilę zablokuje makra pakietu Office [pliki pochodzące z Internetu]](https://sekurak.pl/wp-content/uploads/2022/07/vba-macro-flowchart-150x150.png)

Makra pakietu MS Office, to chyba jedna częściej wykorzystywanych funkcji w atakach phishingowych. Złośliwe makra w dość łatwy sposób są w stanie zapewnić atakującym przyczółek w sieci ofiary. A później już z górki – może być infekowana cała sieć. O planowanym, domyślnym wyłączeniu makr informowaliśmy w lutym, ale nie wszystko poszło całkiem gładko. Microsoft ogłosił…

Czytaj dalej »

Możliwość wykonania zrzutu danych uwierzytelniających systemu Windows przez grupy APT (ang. Advanced Persistent Threat) i innych threat actors jest poważnym zagrożeniem szczególnie dla przedsiębiorstw i innych organizacji. Baza wiedzy MITRE ATT&CK, która jest tworzona głównie dla wspierania obrony przed zagrożeniami w cyberprzestrzeni zawiera opisy technik i taktyk pochodzących z obserwacji…

Czytaj dalej »

TLDR: planujemy wydanie od razu trzech tomów; 1450 stron w kolorze, trzy tomy (wydane od razu jako jeden pakiet). Założenia książki: jeden rozbudowany rozdział o danym temacie związanym z bezpieczeństwem, w miarę możliwości mocno nastawiony na praktykę. Książka kierowana jest do wszystkich osób związanych z IT (czyli szeroka grupa odbiorców)….

Czytaj dalej »

28. marca przeprowadziliśmy 4h szkolenie przeznaczone dla osób nietechnicznych. Tytuł: „nie daj się cyberzbójom” mówi dużo za siebie :-) W szkoleniu uczestniczyła na żywo rekordowa liczba osób; przed startem szkolenia (chociaż może lepsza nazwa: eventu! :) licznik YouTube pokazywał ponad 8000 osób czekających na żywo, co chwilę później było dość…

Czytaj dalej »

Na początek startujemy z bezpłatnym dostępem do szkolenia: Nie daj się cyberzbójom! (https://cyberzboj.sekurak.pl/). W skrócie: Szkolenie przeznaczone jest dla każdego pracownika, który ma jakikolwiek kontakt z komputerem Trwa 4h (z przerwami i sesją Q&A) Każdy uczestnik otrzymuje elektroniczny certyfikat uczestnictwa (PDF) Każdy uczestnik otrzymuje miesięczny dostęp do nagrania szkolenia Szkolenie jest…

Czytaj dalej »

Od czasu do czasu realizujemy darmowe szkolenia (ostatnio było to: OSINT/OPSEC/dezinformacja, czy praktyczne wprowadzenie do bezpieczeństwa IT, za moment będzie to: nie daj się cyberzbójom!). Co dalej w planach, jeśli chodzi o bezpłatne szkolenia? Dlaczego hackowanie aplikacji webowych jest proste? (i jak temu zapobiec) [zapisy wkrótce] Jak ransomware dostaje się…

Czytaj dalej »

Trochę firm pyta nas o taki materiał. Mamy więc propozycję 1-godzinnej prezentacji: Dezinformacja / fake news – skondensowany poradnik [omówienie ~10 konkretnych przykładów, dodatkowe materiały] Podstawy OPSEC – czyli jak obecnie zachować dyskrecję podczas poruszania się w Internecie Najnowszy krajobraz cyberzagrożeń w Polsce [ realne przykłady, pokazy na żywo, metody…

Czytaj dalej »

Jeśli jesteś osobą z IT – jest to szkolenie dla Ciebie! Jeśli jesteś osoba całkowicie nietechniczną – sprawdź naszą inną bezpłatną propozycję szkolenia. Bezpłatny dostęp Bezpłatny dostęp jest dla wszystkich firm, instytucji rządowych, samorządowych, służb, edukacji, instytucji związanych z ochroną zdrowia. Jak się zapisać? Poproś kogoś z działu HR (lub ew. kogoś…

Czytaj dalej »

Jak wygląda rekonesans? Jakich narzędzi użyć żeby sprawdzić swoją organizację? Jak wygląda realny atak, wykorzystujący świeże podatności? Jak atakujący poruszają się po sieci? Jakie są strategie ochrony? Liczne pokazy na żywo… Te tematy to tylko jeden z bloków szkolenia – praktyczne wprowadzenie do bezpieczeństwa IT, na które zapraszamy bezpłatnie wszystkie…

Czytaj dalej »

Jeśli jesteś osobą z IT – jest to szkolenie dla Ciebie! Jeśli jesteś osoba całkowicie nietechniczną – sprawdź naszą inną bezpłatną propozycję szkolenia. UWAGA: jeśli zapisałeś się, a nie otrzymałeś linku – pisz na szkolenia@securitum.pl Informacje organizacyjne Termin szkolenia: 9.03.2022r. Start: 9:00, zakończenie około 14:00 (wliczając w to sesję Q&A)Formuła:…

Czytaj dalej »

![Microsoft (jednak) już za chwilę zablokuje makra pakietu Office [pliki pochodzące z Internetu] Microsoft (jednak) już za chwilę zablokuje makra pakietu Office [pliki pochodzące z Internetu]](https://sekurak.pl/wp-content/uploads/2022/07/vba-macro-flowchart-150x150.png)