Jedną ze znanych metod monetyzacji malware jest choćby cryptolocker. W skrócie – malware szyfruje nasze dane aby uzyskać do nich dostęp musimy zapłacić okup. Od niedawna aktywny jest podobny malware działający na Androida. Stworzony przez Rosjan Porn Droid (aplikacja dająca rzekomo dostęp do treści dla dorosłych), jest tak naprawdę oprogramowaniem…

Czytaj dalej »

Ransomware to jeden z rodzajów złośliwego oprogramowania — programy tego typu szyfrują dane na naszym dysku, a następnie żądają zapłaty za informacje o możliwości ich odzyskania.

Czytaj dalej »

Ransomware to jeden z rodzajów złośliwego oprogramowania, który może nam szczególnie uprzykrzyć życie. Programy tego typu szyfrują dane na naszym dysku, a następnie żądają zapłaty za informacje o możliwości ich odzyskania. Spójrzmy, jak w praktyce może działać taki szantażujący malware.

Czytaj dalej »

Nie tak dawno pisaliśmy o sojuszu trzech grup cyberprzestępczych, działających pod nazwą Scattered Lapsus$ Hunters, a już na horyzoncie pojawia się kolejne zagrożenie – powrót grupy LockBIt, tym razem we współpracy z DragonForce oraz Qilin. O LockBicie było głośno w 2024 r., kiedy to w ramach międzynarodowej operacji Cronos, udało…

Czytaj dalej »

20 października zbliża się coraz większymi krokami. Jesteśmy naprawdę podekscytowani tą edycją Mega Sekurak Hacking Party. Włożyliśmy w nią całe serducho i przygotowaliśmy program inny niż wszystkie. Przekonajcie się sami 🙂 Zanim ruszymy, zapraszamy Cię jeszcze na otwarty event „Mega Sekurak Hacking Party 2025 – ostatnia prosta”. Jesteś zapisany? Przyjdź,…

Czytaj dalej »

Urząd Miejski w Wadowicach poinformował w oświadczeniu 6 października 2025 roku o cyberataku na swoje systemy. O sprawie zostały poinformowane instytucje: UODO, CSIRT NASK i Policja. Zgodnie z komunikatem atak ransomware miał miejsce 5 października, a celem była infrastruktura IT, w której znajdowała się baza danych zawierająca informacje o pracownikach…

Czytaj dalej »

Na początku sierpnia bieżącego roku w serwisie Telegram pojawił się kanał o nazwie shinysp1d3r, łączący trzy znane grupy cyberprzestępcze: Lapsus$, Scattered Spider oraz ShinyHunters. Współpraca między grupami została de facto potwierdzona przez samych członków organizacji, a treści publikowane na kanale nawoływały do krytyki władzy, stanowiły element wymuszeń i szantażu oraz…

Czytaj dalej »

Wycieki danych medycznych i podatności w systemach gromadzących takie dane są poważnym zagrożeniem i – co zupełnie zrozumiałe – budzą zawsze duże emocje oraz nasze szczególne obawy. Dane medyczne są wyjątkowo wrażliwe i mogą być wykorzystane do kradzieży tożsamości, wyłudzeń finansowych czy szantażu. Dodatkowo ataki ransomware paraliżują działalność placówek, stwarzając…

Czytaj dalej »

Na portalu ransomware.live pojawiła się informacja o rzekomym ataku na pracowników firmy Ekotrade. Przejętych oraz zaszyfrowanych miało zostać 950 682 plików, co podobno ma się przekładać na 900 GB danych. Aktualnie tożsamość atakującego nie zostało ustalona. Wiadomo natomiast, że do przeprowadzenia ataku wykorzystano platformę Qilin, działająca w modelu Ransomware-as-a-Service (RaaS)….

Czytaj dalej »

13 września obchodzimy Dzień Programisty – święto twórców cyfrowego świata. W dobie rosnących zagrożeń, ataków na API, podatności w aplikacjach LLM i wycieków danych, bezpieczeństwo kodu jest ważniejsze niż kiedykolwiek wcześniej. Z tej okazji Helion.pl przygotował specjalną promocje na książki i kursy online, które pomagają programistom pisać stabilne, odporne na…

Czytaj dalej »

Zespół analityków CTU firmy Sophos podczas analizy powłamaniowej zidentyfikował nowy wektor ataku, w którym popularne oprogramowanie zostało wykorzystane do utworzenia tajnego kanału komunikacji. Cyberprzestępcy, za pomocą narzędzia Velociraptor (oprogramowanie przeznaczone do wykrywania, analizy i reagowania na incydenty) pobierali instalator Visual Studio Code (VSCode), a następnie korzystając z przełącznika tunnel instalowali…

Czytaj dalej »

CSIRT GOV opublikował właśnie coroczny ,,Raport o stanie bezpieczeństwa cyberprzestrzeni RP’’, w którym wskazuje na wzmożone działania grup typu APT (Advanced Persistent Threat) i haktywistycznych. TLDR; ❌W poprzednim roku CSIRT GOV zaobserwował wzmożone działania grup APT i haktywistycznych. ❌Brak aktualizacji sprzętu/oprogramowania i wystawianie infrastruktury do sieci. Ciągle na topie wektorów…

Czytaj dalej »

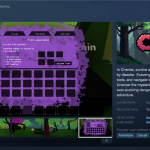

Chemia, gra survivalowo-craftingowa stworzona przez studio Aether Forge Studios do niedawna dostępna jako early access na Steamie, została zainfekowana infostealerem. Według firmy zajmującej się analizą zagrożeń Prodaft, początkowy incydent miał miejsce 22 lipca, kiedy to grupa hackerska EncryptHub dodała do plików gry złośliwe oprogramowanie HijackLoader (plik CVKRUTNP.exe), które zapewnia przetrwanie infekcji…

Czytaj dalej »

16 lipca o godzinie 19:00 zapraszamy Was na bezpłatny pokaz integracji Wazuha z MikroTikiem. Podczas spotkania przekonasz się, jak w jednym miejscu efektywnie monitorować bezpieczeństwo twojej sieci, nie tracąc cennego czasu na żmudne analizowanie logów bezpieczeństwa na wielu urządzeniach osobno. Tym razem bierzemy na warsztat integrację Wazuha z routerem MikroTik….

Czytaj dalej »

W kwietniu br. zorganizowaliśmy kolejną już edycję otwartego szkolenia kształtującego cyberświadomość wśród osób nietechnicznych z serii „Nie daj się cyberzbójom”, na które zapisała się niebagatelna liczba ponad 7000 osób (!) „Dużo praktycznych przykładów, zero lania wody!” „Trener świetnie przygotowany, mówi ludzkim językiem” „Wciągające, można słuchać godzinami!” – to tylko trzy…

Czytaj dalej »