Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Kto nie wierzy w backdoory, czy modyfikacje sprzętu niech zerknie tutaj.

Celem były elektryczne maszyny do pisania IBM Selectric używane w amerykańskich ambasadach na terenie Związku Radzieckiego.

Maszyna

Implant wykryto w 1984 roku. Maszyny były uzupełniane w praktycznie niewidoczny backdoor, który transmitował naciśnięcia przycisków za zewnątrz.

Samo urządzenie wyglądało w ten sposób:

Backdoor

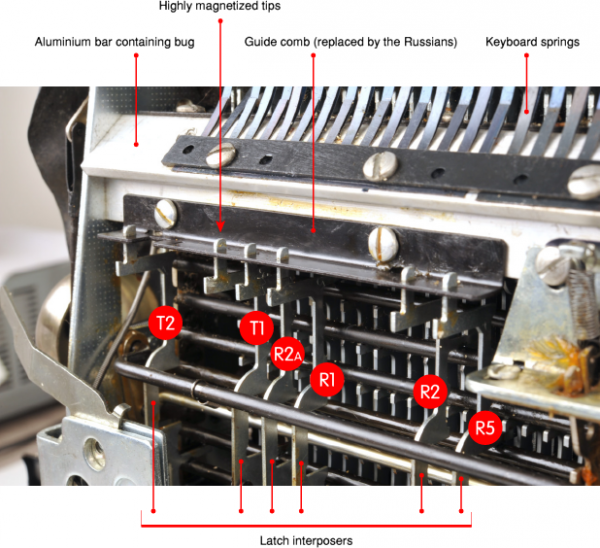

Jak maszyny były modyfikowane? Najprawdopodobniej transport był przechwytywany na terenie ZSRR (autorzy artykułu wskazują również na potencjalną możliwość robienia tego w Polsce). Sama operacja instalacji implantu trwała około 30 minut.

Fizycznie backoor znajdował się w aluminiowej ramce – na zdjęciu poniżej ramka oryginalna, która była podmieniana na wydążoną w środku z naszą “niespodzianką” (na zdjęciu powyżej widać fragment ramki).

Na górze widoczna aluminiowa ramka

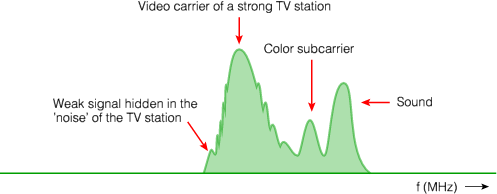

Co ciekawe przechwycone ciągi znaków były kompresowane stratnie z 6 bitów do 4 bitów. W urządzeniu dostępny był bufor na 8 4-bitowych słów. Po zapełnieniu bufora komunikacja byłą wysyłana radiowo, na częstotliwości bardzo zbliżonej do lokalnych stacji TV (co miało za zadanie utrudnić ew. wykrycie):

Po lewej stronie komunikacja z backdoora

Dlaczego następowała stratna kompresja? Prawdopodobnie Rosjanie dysponowali w tych czasach jedynie techniką 4-bitową…

Wszystko to w początkach lat 80-tych (lub nawet końcówce lat 70-tych). Implanty wykryto w 16 urządzeniach, które były używane minimum 8 lat w placówkach USA na terenie Rosji. Inne kraje również używały maszyn IBM Selectric, jednak nie ma informacji o tym czy ktoś wykrył w nich backdoory.

–ms

To i nie dziwota że sowiecka agentura (a i później) preferowała kartki i długopis ;-)