NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Celem artykułu jest zwiększenie powszechnej świadomości, że phishing to już nie tylko proste wysłanie wiadomości z podrobioną stroną WWW i próba wyłudzenia naszego hasła do poczty – czasami jest to znacznie bardziej zaawansowany i lepiej zaplanowany strategicznie atak.

Czytaj dalej »

Nowatorska metoda przejmowania dostępu root na telewizorach i to bardzo ciężka do namierzenia. W skrócie – chodzi o wykorzystanie pewnego mało znanego standardu: Hybrid Broadcast Broadband TV, stworzonego w 2009 roku. Jeśli kojarzycie nieco już archaiczną telegazetę – to do HbbTV prosta droga…

Czytaj dalej »

W nowszych wersjach Chrome będzie akceptował certyfikaty SSL od Symanteca / Thawte / Geotrust ze znacznie zmniejszoną datą ważności. Nie działać ma też Extended Validation…

Czytaj dalej »

Producenci najrozmaitszego sprzętu starają się zamykać swoje rozwiązania przed zewnętrznymi ingerencjami. Jednym z powodów jest chęć swojego rodzaju monopolu na części zamienne czy naprawy (chyba każdy z nas zna problemy z kompatybilnością tuszy do drukarek?) Drukarka jest tania, ale co powiedzieć o traktorach, które spokojnie mogą kosztować i 400 000+…

Czytaj dalej »

Przez ostatnich kilka lat mogliśmy zaobserwować wiele różnych zastosowań znaku Right-to-Left Override [RTLO / RLO]. Jednym z nich jest wykorzystanie go jako element linku w treści wiadomości e-mail.

Zobaczmy jak powyższą technikę zastosować np. w GMailu, choć pamiętajcie żeby testować to tylko na własne potrzeby.

Czytaj dalej »

Czym jest LDAP? Lightweight Directory Access Protocol (LDAP) to protokół pozwalający na wymianę informacji wykorzystując protokół TCP/IP. Przeznaczony jest on do korzystania z usług katalogowych, czyli obiektowych baz danych reprezentujących użytkowników sieci i zasoby. LDAP jest powszechnie stosowany w wielu usługach, z których zapewne najbardziej znaną jest Active Directory firmy…

Czytaj dalej »

Kto i kiedy jest zobowiązany do powoływania Inspektora Ochrony Danych? Analizując dogłębnie GDPR należy zauważyć, iż funkcji Inspektora Ochrony Danych nie poświęcono zbyt wiele artykułów. Wydaje się, że konieczność dodefiniowania zakresu bezpośrednich odpowiedzialności tego podmiotu będzie przeniesiona na konkretne regulacje krajowe. Podejście takie wydaje się być rozwiązaniem dość sensownym zważywszy…

Czytaj dalej »

Szukając błędów w sposobie wyświetlania nazw sieci Wi-Fi (w różnych urządzeniach), często możemy natknąć się na ciekawy błąd. W systemie Windows XP (np. w wersji Professional z Service Pack 3) możemy stworzyć hotspot Wi-Fi, który nie zostanie wykryty przez standardowy panel do wyszukiwania „Połączenie sieci bezprzewodowej”. Nietypowa nazwa Wi-Fi W celu weryfikacji…

Czytaj dalej »

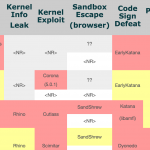

Jeśli ktoś chce szybko mięsa – proszę: mamy tutaj w pełni bojowe exploity (ang. weaponized exploits) zawierające 0-daye na iPhone / Androida (tu będziecie pewnie narzekać że starocie) / Windowsa. Nie brakuje też pakunków zmieniających telewizory Samsunga w ukryte mikrofony. W oryginale: (…) arsenal and dozens of “zero day” weaponized exploits against…

Czytaj dalej »

Po żmudnym i mocno nietypowym procesie analizy udało się z pięciu taśm odzyskać grubo ponad 1000 plików zapisanych w Polsce w latach 1973 – 1984.

Wśród nich znaleziono perły, które zostały uznane już jako utracone. Są to choćby źródła oprogramowania minikomputera K-202 (skonstruowany w latach 1970-1973), czym dotykamy samych początków historii polskich komputerów…

Czytaj dalej »

Ministerstwo Cyfryzacji opublikowało właśnie dokument: „Strategia Cyberbezpieczeństwa Rzeczypospolitej Polskiej na lata 2017 – 2022“. Rzeczywiście w dokumencie jest mowa o bug bounty – ale o tym za moment. Niedługo uczestniczę w panelu dyskusyjnym – m.in. z minister cyfryzacji Anną Streżyńską – jeśli podrzucicie ciekawe pomysły / rozwiązania czy ogólnie komentarze do…

Czytaj dalej »

O szkoleniu pisaliśmy jakiś czas temu. Michał Bentkowski – prowadzący ten kurs – jest ostatnio w wyjątkowej formie – ostatnio zdobył 1 miejsce ex aequo w międzynarodowym konkursie: XSSMas Challenge organizowanym przez jednego z topowych badaczy tematów bezpieczeństwa frontendu – Mario Heiderich-a.

Czytaj dalej »

Opracowanie o narzędziu OWASP OWTF – czyli kombajnie mającym w założeniach usprawnienie realizacji testów bezpieczeństwa.

Czytaj dalej »

Akcja na rynku inteligentnych zabawek się rozkręca. Najpierw Barbie, później niemiecka rekomendacja zniszczenia lalki Calya (oskarżenie o ukryte urządzenie szpiegowskie). Teraz przyszła pora na większą “bombę”. Na początek zaczęło się od wycieku, którym zajął się znany nam Troy Hunt. Chodzi o inteligentne misie (CloudPets), które umożliwiają na przesyłanie głosu (przez clouda) do…

Czytaj dalej »

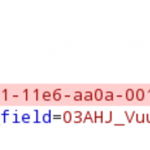

Co powiecie o takim UUID: 01f3cf39-fb6e-11e6-874a-4c72b97ca1e7 ? Czy jest on w pełni losowy, a może udałoby się coś powiedzieć do dacie jego stworzenia? A może wyciągnąć nawet więcej?

Czytaj dalej »