Przedstawiamy atak na łańcuch dostaw, który miał wstrząsnąć światem, ale na szczęście stał się tylko bolesnym przypominieniem, jak dużo trzeba jeszcze zrobić w kontekście bezpieczeństwa zależności.

Czytaj dalej »

W maju tego roku odpaliliśmy kurs, z którego jesteśmy naprawdę dumni. Netsecurity Master od sekuraka zgromadził podczas pierwszej edycji ponad 400 uczestników, którzy ocenili go na doskonałe 9,4/10. 9 października startujemy z drugą edycją szkolenia Netsecurity Master od sekuraka, której nie może przegapić żaden admin zamierzający jeszcze w tym roku…

Czytaj dalej »

Wiktor Sędkowski – którego możecie znać jako współautora naszych książek i prelegenta na konferencjach, a na codzień pracujący senior pensterer master blaster car destroyer w firmie Auxilium Pentest Labs, wraz z zespołem wygrał zawody CTF, zostając najlepszą drużyną na świecie podczas konferencji DEF CON. Zapraszamy do przeczytania jego relacji z…

Czytaj dalej »

Czy tego chcemy, czy nie, od AI nie da się już uciec. Sztuczna inteligencja zagościła w naszym świecie na dobre, kusząc możliwością szybszego wykonywania zadań służbowych lub wręcz ich automatyzacji. Niestety, często zapominamy o tym że AI, wykorzystywana przez osoby nieświadome zagrożeń, może przyczynić się do wycieku danych osobowych lub…

Czytaj dalej »

Tegoroczna edycja Mega Sekurak Hacking Party odbędzie się już 20 października 2025 r. w Krakowie, jak zawsze – w Centrum Kongresowym ICE. Co na Was czeka oraz na co mogą liczyć osoby, które kupią bilet w sierpniu? Cztery ścieżki (w tym prawdziwa petarda, ścieżka EXEC, na którą zaprosiliśmy topowych CISO…

Czytaj dalej »

Nie da się ukryć, że LLMy na stałe wpisały się w krajobraz naszej rzeczywistości. Dodatkowo, szczególną rolę, odgrywają w świecie IT, gdzie stają się nieodzownym elementem narzędzi, np. środowisk programistycznych. Generowanie kodu, podpowiadanie składni, przygotowanie dokumentacji czy także także dodatkowe funkcjonalności dostępne dzięki rozwiązaniu Model Context Protocol, o którym już…

Czytaj dalej »

Badacze z firmy ESET informują, że podatność oznaczona symbolem CVE-2025-8088 jest aktywnie wykorzystywana przez powiązaną z Rosją grupę RomCom. Opisywana podatność została załatana w wersji WinRAR 7.13 i dotyczy wyłącznie systemów Windows. TLDR: Podatność wykorzystuje ADS systemu NTFS (ang. Alternate Data Streams, de facto Tomek Turba wskazywał ten problem na poprzednim Mega Sekurak Hacking…

Czytaj dalej »

W maju 2023 roku na Mega Sekurak Hacking Party odbyła się prelekcja Jak wygrywać CTF-y, przygotowana przez Gynvaela Coldwinda. Wykład otrzymał od głosujących maksymalną ocenę 5.0 za poziom merytoryczny! Za jedyny minus wszyscy zgodnie uznali to, że było… za krótko! 😊 20 sierpnia (online, godz. 18:00) powracamy z nową, rozszerzoną…

Czytaj dalej »

W poprzednich artykułach dotyczących chińskiego systemu cyberofensywnego na Sekuraku opisaliśmy wyciek danych z firmy i-Soon. Pozwolił on lepiej zrozumieć mechanizmy współpracy publiczno-prywatnej w Chińskiej Republice Ludowej w zakresie ataków na zagraniczne podmioty. W tym tekście skupiamy się na kolejnym aspekcie budowania zdolności ofensywnych w cyberprzestrzeni: wykorzystaniu zawodów hakerskich do wyszukiwania…

Czytaj dalej »

Pytania o to, jak wygląda praca w ITsec i jak ją rozpocząć, padają w naszym kierunku bardzo często. Między innymi dlatego 24 lipca zorganizowaliśmy otwarte wydarzenie Zawód: pentester, podczas którego CISO Securitum – Maciej Szymczak i Tomek Turba, opowiadali o tym, jak wygląda praca pentestera, od czego zacząć, czego unikać…

Czytaj dalej »

Cześć obecni i przyszli „bezpiecznicy”! Konkretna ekipa sekuraka ponownie rusza w Polskę! Sekurak Hacking Party odwiedzi tym razem miasto Gdańsk. Zapomnijcie o nudnych pokazach slajdów. SHP to krótkie, intensywne imprezy, podczas których ekipa etycznych hackerów z sekuraka pokaże Wam, jak przechytrzyć cyberprzestępców. Będzie również możliwość pogadania i zbicia piątek! Wszystko…

Czytaj dalej »

💼 tl;dr – szukamy Administratora IT z solidną znajomością sieci, bardzo dobrą znajomością Linuksa, w tym perfekcyjnie Debiana. Podejście i doświadczenie pracy w modelu security-first będzie krytyczne, zaś o znajomości sieci TCP/IP nawet nie wspominamy :) Praca tylko stacjonarnie w Krakowie. Start: sierpień lub wrzesień 2025. CV (PDF) wyślij na:…

Czytaj dalej »

Wakacje to czas odpoczynku, ale czy nie warto przy okazji zadbać o swoje bezpieczeństwo w sieci? Wychodzimy do Was z taką inicjatywą specjalnie na lato: projektem SOS (Sekurak O Security) – wakacyjnym kursem cyberbezpieczeństwa, który jest krótki, konkretny i… całkowicie za darmo! Jeżeli chcesz zrozumieć, jakie zagrożenia czyhają na Ciebie…

Czytaj dalej »

16 lipca o godzinie 19:00 zapraszamy Was na bezpłatny pokaz integracji Wazuha z MikroTikiem. Podczas spotkania przekonasz się, jak w jednym miejscu efektywnie monitorować bezpieczeństwo twojej sieci, nie tracąc cennego czasu na żmudne analizowanie logów bezpieczeństwa na wielu urządzeniach osobno. Tym razem bierzemy na warsztat integrację Wazuha z routerem MikroTik….

Czytaj dalej »

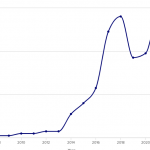

Sekurak.Academy obchodzi drugie urodziny (zaraz zaczynamy piąty semestr)! Do tej pory zaufało nam ponad 13 000 osób, dla których przeprowadziliśmy ponad 60 praktycznych szkoleń! Dwa lata to doskonała okazja, by wprowadzić ulepszenia 🙂 Dlatego przedstawiamy Ci Sekurak.Academy 2.0, czyli prawdziwą rewolucję w nauce cyberbezpieczeństwa! Nowy semestr przynosi krótsze, 1,5-godzinne, pogrupowane…

Czytaj dalej »