NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Zapraszamy Was na wrześniową edycję szkolenia: nie daj się cyberzbójom! W trakcie ~75 minut omówimy najnowsze warianty cyberataków na internautów w Polsce. Nie zabraknie również konkretnych rad w temacie ochrony przed atakami. Szkolenie jest dostosowane do poziomu wiedzy osób nietechnicznych, a prowadzi je Michał Sajdak. Kiedy? Gdzie? Jak? 14. września…

Czytaj dalej »![Rekonesans środowiska Active Directory za pomocą BloodHound [bezpieczeństwo Windows] Rekonesans środowiska Active Directory za pomocą BloodHound [bezpieczeństwo Windows]](https://sekurak.pl/wp-content/uploads/2022/08/bh1-150x150.png)

W tym artykule przyjrzymy się bliżej narzędziu BloodHound — Six Degrees of Domain Admin. Aplikacja została stworzona w języku JavaScript i zbudowano ją za pomocą platformy Electron. Graficzna wizualizacja korzysta z bazy danych Neo4j. Podczas eksperymentu będziemy korzystać ze stacji roboczej z Windows oraz stacji Windows Server (obie stacje jako…

Czytaj dalej »

Chodzi o mało znaną ekipę o kryptonimie Candiru. Swoja drogą oczywiście dla samych atakujących wygodniej jest pozostawać w cieniu, niż być na świeczniku jak choćby NSO – producent Pegasusa. Ale przechodząc do konkretów – Avast donosi o wykrytej przez siebie celowanej kampanii hackerskiej wykorzystującej kilka naprawdę ciekawych technik. Technika pierwsza…

Czytaj dalej »

Jakiś czas temu relacjonowaliśmy ~start nowej kampanii ataków kierowanych m.in. na Polaków (ale również na Ukrainę), od tamtego czasu, operacja jest cały czas kontynuowana o czym donosi CERT Polska. Celem atakujących jest wyłudzenie danych logowania do poczty elektronicznej (nota bene: jest to ta sama grupa napastników – alias Ghostwritter/UNC1151 –…

Czytaj dalej »

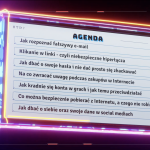

TLDR: zapisy dostępne są tutaj (przycisk po prawej stronie, można wpłacić dowolną kwotę za udział, można też zero). Będzie dostęp do nagrania, każdy otrzyma certyfikat uczestnictwa (PDF). Kiedy / gdzie / jak długo? 28. lipca 2022r., 10:00 -> 11:30, on-line (można dołączyć również w trakcie trwania szkolenia) Agenda: Kluczowe ryzyka,…

Czytaj dalej »

W ten sposób zaalertowała nas niedawno Monika, która podesłała historię Dominiki: Dzwonili do mnie z numeru, który wyświetlił się na androidzie: AS SA odział – 664 919 797. Przedstawił się jako pracownik mojego banku, podał swoje imię i nazwisko, dział, identyfikator pracownika. Poinformował, że dzwoni w sprawie potwierdzenia przelewu. Nie…

Czytaj dalej »

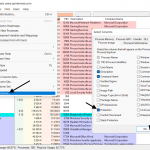

Możliwość wykonania zrzutu danych uwierzytelniających systemu Windows przez grupy APT (ang. Advanced Persistent Threat) i innych threat actors jest poważnym zagrożeniem szczególnie dla przedsiębiorstw i innych organizacji. Baza wiedzy MITRE ATT&CK, która jest tworzona głównie dla wspierania obrony przed zagrożeniami w cyberprzestrzeni zawiera opisy technik i taktyk pochodzących z obserwacji…

Czytaj dalej »

TLDR: planujemy wydanie od razu trzech tomów; 1450 stron w kolorze, trzy tomy (wydane od razu jako jeden pakiet). Założenia książki: jeden rozbudowany rozdział o danym temacie związanym z bezpieczeństwem, w miarę możliwości mocno nastawiony na praktykę. Książka kierowana jest do wszystkich osób związanych z IT (czyli szeroka grupa odbiorców)….

Czytaj dalej »

Ciekawy opis podatności w ManageEngine ADAudit Plus (służącym do monitorowania zmian w Active Directory) możecie znaleźć tutaj. Mając dostęp do kodów źródłowych aplikacji badacze najpierw poszukali URLi, które nie wymagają uwierzytelnienia. Jednym z ciekawszych okazał się być: /cewolf/ w którym udało się namierzyć RCE poprzez deserializację obiektów. Przy okazji mamy…

Czytaj dalej »

Wiedza i umiejętności związane z wykorzystaniem potencjału chmury obliczeniowej, tworzeniem i zarządzaniem bazami danych oraz ich analizą, marketingiem cyfrowym oraz bezpieczeństwem przetwarzania i udostępniania informacji to kompetencje pożądane przez wszystkie rodzaje organizacji – od sektora publicznego przez usługi, branżę FMCG, po produkcję. Co więcej – są to kompetencje, których wiele…

Czytaj dalej »

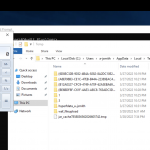

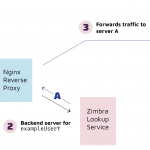

Dość długi opis ostatnio załatanej podatności można znaleźć tutaj. Istota problemu wygląda następująco: 1. Zimbra używa mechanizmu cache (memcache) aby do obsługi (m.in. logowania) wybrać odpowiedni serwer w backendzie. Co ciekawe, mechanizm działa również wtedy gdy mamy instalację całości tylko na jednym serwerze: 2. Dane logowania użytkownika (email/hasło) są wysyłane…

Czytaj dalej »

Sektor szeroko pojętego IT wymaga stałego rozwoju i doskonalenia swoich umiejętności Praca programisty to często też pasja i sposób na życie. Najlepsi w branży żyją i oddychają technologią, w której się specjalizują. Tutaj nadzwyczaj wyraźnie widać działanie zasady: „Kto stoi w miejscu, ten się cofa”. Nie popełniaj tego błędu i…

Czytaj dalej »

Wydarzenie realizujemy w formule on-line już 13. czerwca (poniedziałek): https://sklep.securitum.pl/mshp-edycja-zdalna-czerwiec-2022 Całość to pełen dzień merytorycznych prezentacji (uff, wreszcie brak nachalnego marketingu :) + dostęp do nagrań + konkursy (będzie można wygrać nasze kubki, Yubikey 5NFC – mamy 5 sztuk do rozdania, czy t-shirty) + intensywne dyskusje na Discordzie – do…

Czytaj dalej »

TL;DR – zapraszamy do pracy w Securitum/Sekuraku – mamy otwarte ponad 10 miejsc na trzy typy stanowisk: entry, medium i senior pentester. Poszukujemy osób z całego kraju. Praca zdalna, top warunki. CV na: praca@securitum.pl Rok 2021 był przełomowy dla nas, przyjęliśmy blisko 15 osób, zrobiliśmy ~570 komercyjnych testów penetracyjnych. Między…

Czytaj dalej »

15 czerwca 2022 o godzinie 18:00 zapraszamy wszystkie dzieci w wieku 11+ na bezpłatne szkolenie z cyberzbezpieczeństwa (zachęcamy do dołączenia również rodziców). Wraz z Michałem Wnękowiczem zmierzymy się z najczęstszymi zagrożeniami w sieci oraz sposobami jak się przed nimi chronić. Podczas streamu nie będziemy zanudzać zbędną teorią a w atrakcyjny sposób…

Czytaj dalej »