Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

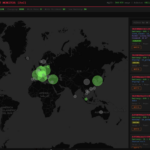

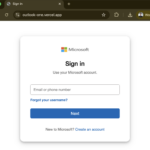

Badacze z LayerX odkryli kampanię rozszerzeń do Chrome, które podszywały się pod asystentów AI do streszczania, czatu, pisania i obsługi maili. Choć na pierwszy rzut oka narzędzia te wydają się wiarygodne, ich architektura umożliwia wprowadzenie “po cichu” dowolnych aktualizacji bez jakiejkolwiek zmiany w Chrome Web Store ani interakcji użytkownika. Wszystkie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz wejść do branży cybersecurity, ale nie wiesz, od czego zacząć? Sieć jest pełna „dobrych wujków” z poradami, które sypią się w konfrontacji z rekruterami pytającymi o konkretne doświadczenie i umiejętności. Skąd je wziąć? Przez ostatnie miesiące pracowaliśmy nad nowym programem, który ma ułatwić jego uczestnikom start i rozwój w…

Czytaj dalej »

Cześć! Z tej strony Tomek Turba. AI bez lukru to cykl moich felietonów o sztucznej inteligencji bez marketingowego lukru, bez korporacyjnych slajdów i bez bajek o “rewolucji, która wszystko zmieni”. Pokazuję AI taką, jaka jest naprawdę: z absurdami, wpadkami, halucynacjami i konsekwencjami, o których rzadko mówi się głośno. Bez zadęcia,…

Czytaj dalej »

Zabbix to jedno z najpopularniejszych narzędzi open source do monitorowania infrastruktury IT. W wersji ósmej, która miała premierę niedawno, wchodzi na jeszcze wyższy poziom – oferując bardziej rozbudowane dashboardy, większą elastyczność wizualizacji, ulepszoną automatyzację oraz nowe możliwości analizy danych w czasie rzeczywistym. 6 marca organizujemy bezpłatne szkolenie, które poprowadzi Tomek…

Czytaj dalej »

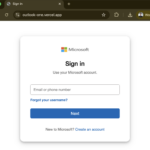

Badacze bezpieczeństwa z Koi zidentyfikowali złośliwy dodatek do Microsoft Outlook. Przypadek jest jednak o tyle ciekawy, że twórca rozszerzenia wcale nie jest atakującym. TLDR: W 2022 roku w Microsoft Office Add-in Store pojawiło się narzędzie do planowania spotkań – AgreeTo. Zdobyło pewne grono użytkowników, ale po jakimś czasie jego autor…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

![Zmieniając ID można było pobierać zdjęcia ‘źle zaparkowanych’ samochodów innych kierowców [Szczecin] Zmieniając ID można było pobierać zdjęcia ‘źle zaparkowanych’ samochodów innych kierowców [Szczecin]](https://sekurak.pl/wp-content/uploads/2026/02/foto222-150x150.jpg)

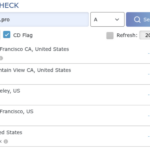

Podatność zgłosił nam jeden z czytelników, który namierzył problem w systemie obsługującym strefę płatnego parkowania w Szczecinie. O co dokładnie chodziło? W ramach ‘dowodu, że źle zaparkował’ – Marcin otrzymał link do publicznie dostępnego zdjęcia. Przykładowo: Temat zgłosiliśmy 3.1.2026 do Urzędu Miasta Szczecina a rozbudowaną odpowiedź otrzymaliśmy 5.1.2026 – ale…

Czytaj dalej »

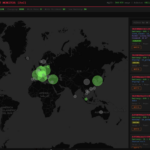

Hacker na początek przeanalizował sposób komunikacji robotów z chmurą DJI. Wszystko po to, żeby mógł kontrolować swój odkurzacz kontrolerem do Playstation (bo czemu nie? ;). Ostatecznie eksperyment się udał, ale wcześniej…: Odkrył, że dane dostępowe (wygenerowany token) do jego odkurzacza pasują również do innych odkurzaczy w 24+ krajach. Mógł je…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Na początek garść wspomnień… Zaczynając działalność szkoleniową (czyli więcej niż 10 lat temu), stawialiśmy wyłącznie na napakowane merytoryką i praktycznymi labami szkolenia dla osób technicznych. Wiadomo – trudno byłoby zostawić tę cenną wiedzę z setek, a później tysięcy pentestów wykonywanych rocznie tylko dla siebie…Szkolenia uświadamiające dla „zwykłych” pracowników? Nie, to…

Czytaj dalej »

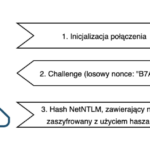

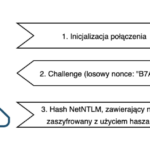

W świecie nowoczesnych technologii chmurowych, uwierzytelniania wieloskładnikowego i architektury Zero Trust, łatwo zapomnieć o fundamentach, na których wciąż stoi większość firmowych sieci wewnętrznych. Mowa o środowiskach Active Directory i protokołach, które pamiętają czasy Windows NT. Jednym z takich reliktów, który pozostaje jednym z najpopularniejszych wektorów ataku podczas wewnętrznych testów penetracyjnych,…

Czytaj dalej »

![Zmieniając ID można było pobierać zdjęcia ‘źle zaparkowanych’ samochodów innych kierowców [Szczecin] Zmieniając ID można było pobierać zdjęcia ‘źle zaparkowanych’ samochodów innych kierowców [Szczecin]](https://sekurak.pl/wp-content/uploads/2026/02/foto222-150x150.jpg)